Эксперты SentinelOne, Mandiant и Sophos зафиксировали целевые атаки, в ходе которых для отключения защиты конечных устройств использовались вредоносные драйверы режима ядра с подлинной подписью Microsoft. В некоторых случаях после проникновения в сеть злоумышленники внедряли в нее шифровальщика — Cuba или Hive.

Получив сообщения об абьюзах, техногигант отозвал скомпрометированные сертификаты, приостановил действие нескольких аккаунтов разработчика, открытых в рамках партнерской программы, и обновил блок-лист Microsoft Defender (1.377.987.0 и новее). Пользователям рекомендуется установить декабрьские накопительные обновления для Windows и удостовериться, что используемые антивирусы и EDR активны и получили последние апдейты.

При разборе кибератак, о которых сообщили в Microsoft, был обнаружен новый тулкит, состоящий из двух компонентов: загрузчика STONESTOP и драйвера ядра POORTRY. Первый представляет собой приложение режима пользователя, которое пытается прибить защитные продукты из вшитого списка (завершить процессы и удалить файлы). Поскольку ИБ-софт обычно огражден от вмешательства на уровне пользователя, в систему устанавливается подписанный POORTRY, позволяющий повысить привилегии.

В Sophos зафиксировали использование этого тулкита разными киберпреступниками. Одну из таких атак удалось пресечь до развертывания финальной полезной нагрузки; в ИБ-компании с высокой степенью уверенности полагают, что целью злоумышленников было внедрение в сеть шифровальщика Cuba.

Эксперты SentinelOne обнаружили данный тулкит в атаках против телеком-провайдеров, аутсорсеров бизнес-процессов, финансистов, поставщиков услуг по управлению ИБ. Зафиксирован случай, когда злоумышленники, проникнув сеть медучреждения, попытались запустить туда Hive.

В Mandiant наблюдали использование тулкита в августовских атаках UNC3944 — кибергруппы, с мая промышляющей сим-свопингом. Эти преступники обычно получают доступ к сети с помощью учетных данных, украденных посредством смишинга.

При загрузке драйвера ядра в Windows он получает самые высокие привилегии. Злоупотребление этой возможностью позволяет атакующему совершать действия, недоступные обычному пользователю: завершать процессы ИБ-программ, удалять защищенные файлы, выполнять функции руткита.

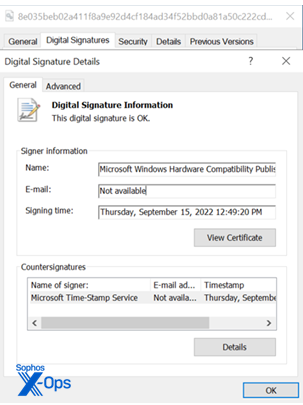

Начиная с Windows 10, к драйверам режима ядра предъявляется дополнительное требование — обязательное наличие цифровой подписи, получаемой в соответствии с Windows Hardware Developer Program (WHDP). С октября 2020 года введена блокировка некорректно подписанных драйверов, и многие ИБ-платформы автоматически доверяют кодам, подписанным Microsoft — чем и пользуются злоумышленники.