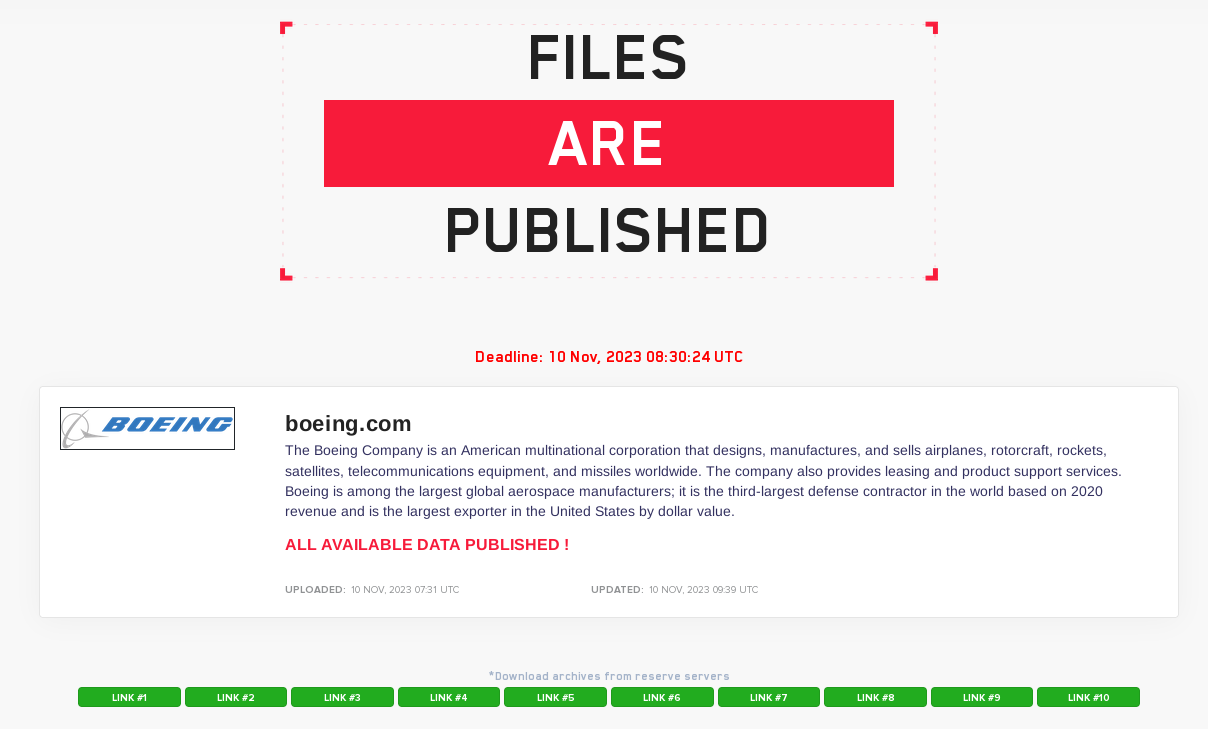

Операторы программы-вымогателя LockBit заявили, что в конце прошлого месяца группировка приняла решение слить все внутренние файлы, похищенные у корпорации Boeing. Киберпреступники пошли на это после отказа авиастроительного гиганта выплатить выкуп.

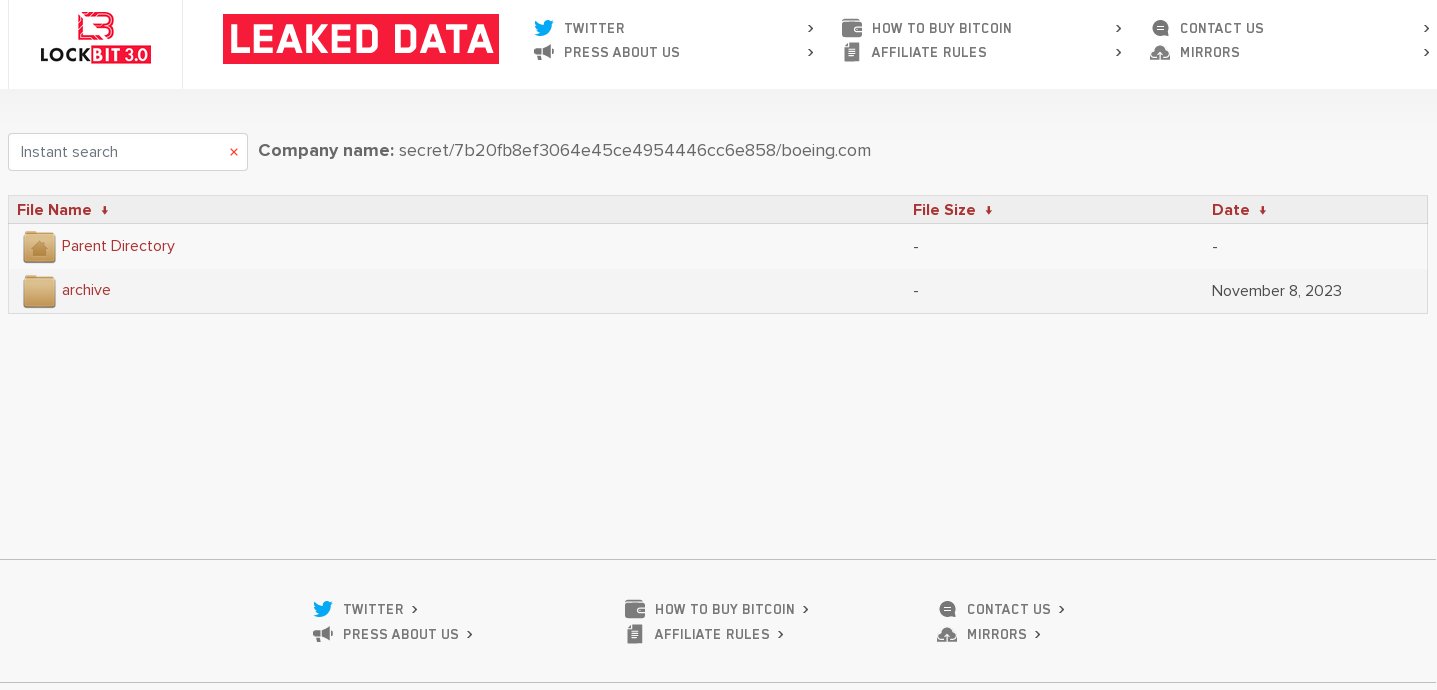

Согласно информации в X-аккаунте MalwareHunterTeam, операторы LockBit выложили файлы в пятницу. Слитые архивы и резервные копии систем Boeing в общей сложности весят около 50 ГБ.

Напомним, ранее кибергруппировка выкладывала часть файлов, которые, по словам злоумышленников, были связаны с финансовыми и маркетинговыми активностями корпорации.

На опубликованных скриншотах виден ряд логов Citrix, что натолкнуло исследователей на мысль об эксплуатации уязвимости Citrix Bleed, которые группа LockBit могла использовать для проникновения в сеть Boeing. В самой компании пока отказываются раскрыть способ проникновения третьих лиц.

Отвечая на запрос издания The Register, пресс-секретарь Boeing подчеркнул следующее:

«Недавний киберинцидент частично затронул производственные процессы Boeing. Мы в курсе, что некая группировка, управляющая шифровальщиком, выложила данные, якобы взятые из наших систем».

«Мы продолжаем расследовать инцидент и будем поддерживать контакт с правоохранительными органами и потенциально затронутыми сторонами. Тем не менее мы уверены, что киберинцидент не представляет никакой опасности для автостроения и полётов».

В конце октября мы писали, что операторы Lockbit добавили Boeing в список жертв на сайте утечек в сети Tor.