В период с января по июнь Mandian зафиксировала трехкратный рост количества атак, использующих зараженные флешки для кражи данных. Большинство инцидентов связано с несколькими шпионскими операциями, затронувшими госструктуры и частный сектор.

Две активные USB-кампании эксперты подробно разобрали в своем блоге. Одну из них, условно названную Sogu, они приписали прокитайской группировке TEMP.HEX. Автором другой, Snowydrive, по всей видимости, является UNC4698, интересующаяся секретами азиатской нефтянки.

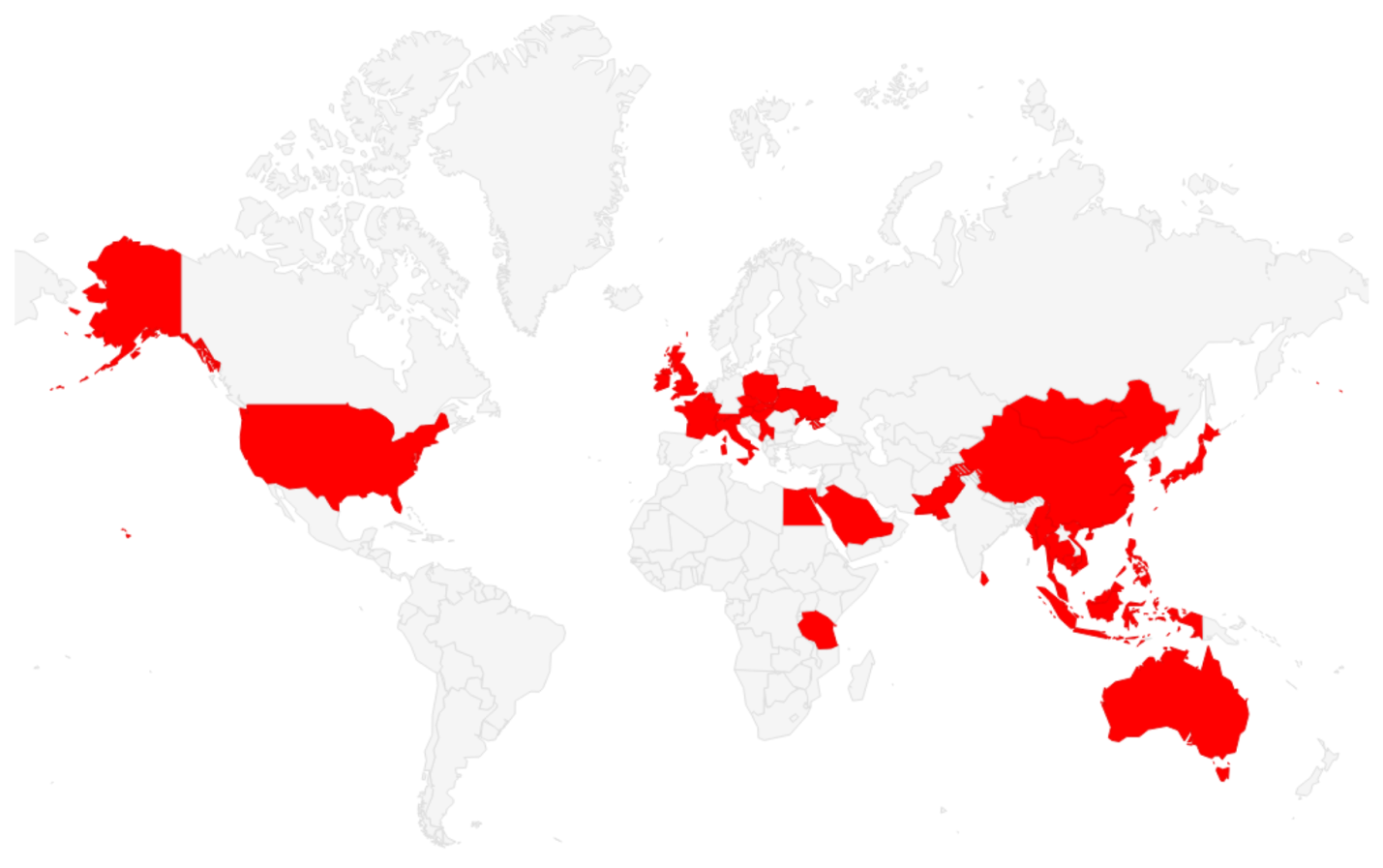

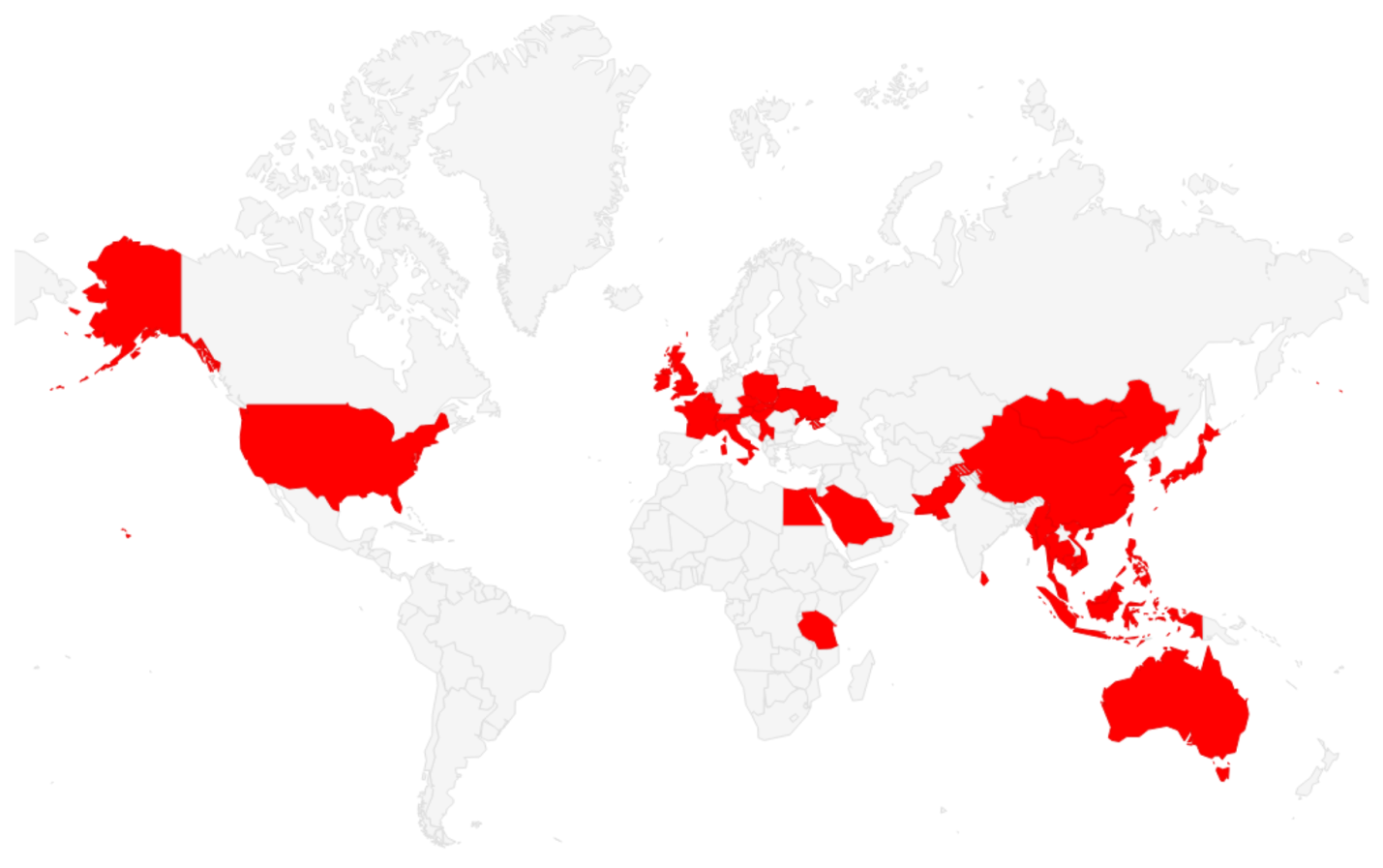

Вредонос, распространяемый через USB-устройства в рамках Sogu, более агрессивен. Заражения выявлены во многих странах и в разных вертикалях:

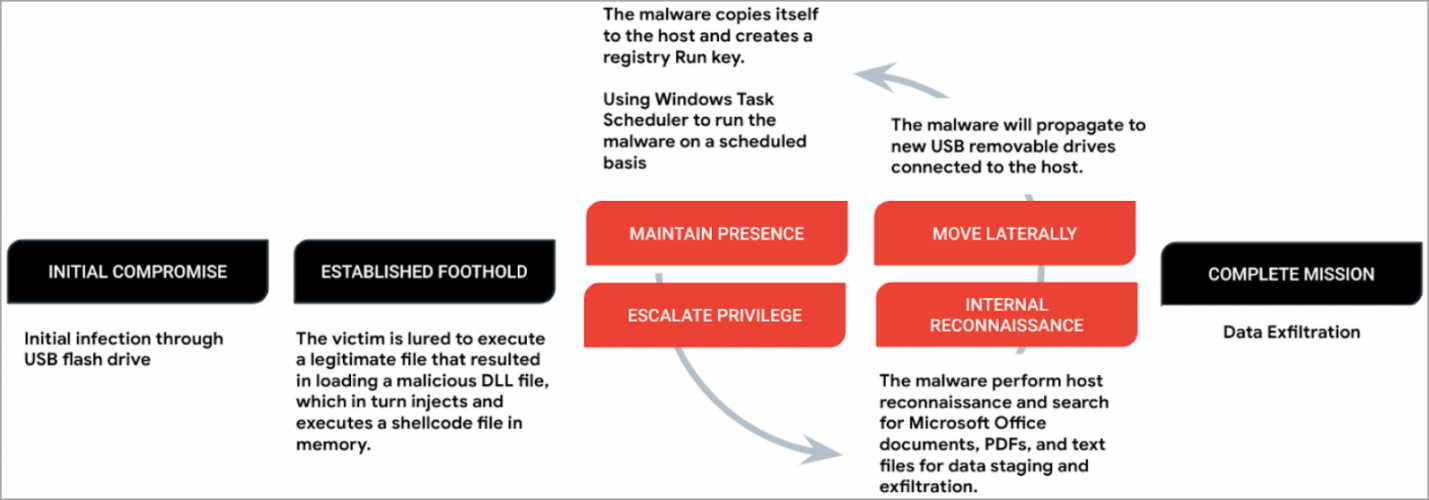

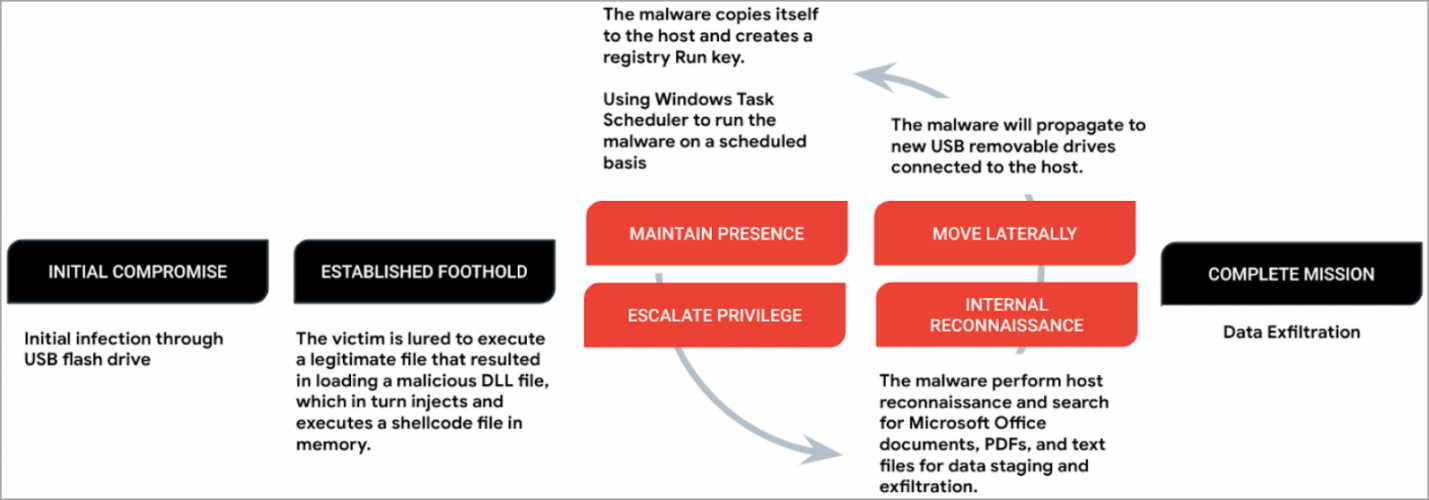

Начальный пейлоад (троян PlugX, он же Korplug) загружает в память шелл-код по методу подмены DLL — написанный на C бэкдор, который в Mandian отслеживают под именем Sogu. Вредонос обеспечивает себе постоянное присутствие с помощью ключа Run и планировщика задач Windows, а затем помещает в корзину (папку Recycle Bin) командный файл, помогающий отыскать в системе документы, которые могут содержать ценные данные.

Найденные файлы копируются в два места: на диск C:\ и в рабочую папку на флешке; содержимое кодируется по base64. Вывод на C2-сервер осуществляется по TCP или UDP с использованием HTTP(S)-запросов.

Бэкдор Sogu также умеет выполнять команды, запускать на исполнение файлы, открывать удаленный доступ к рабочему столу, создавать обратный шелл, регистрировать клавиатурный ввод, делать скриншоты. Вредоносная полезная нагрузка может автоматически копироваться на все съемные диски, подключаемые к зараженной системе.

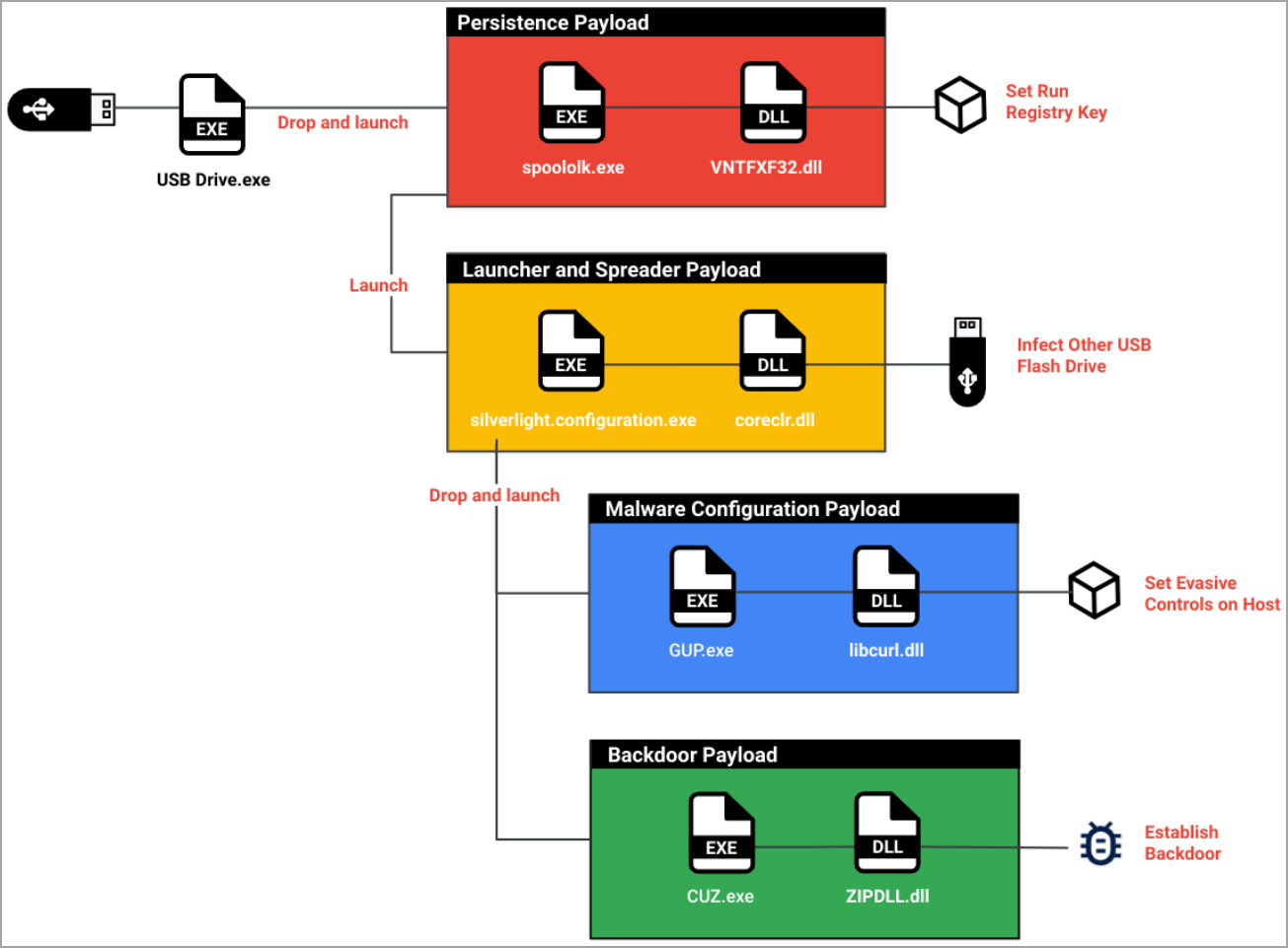

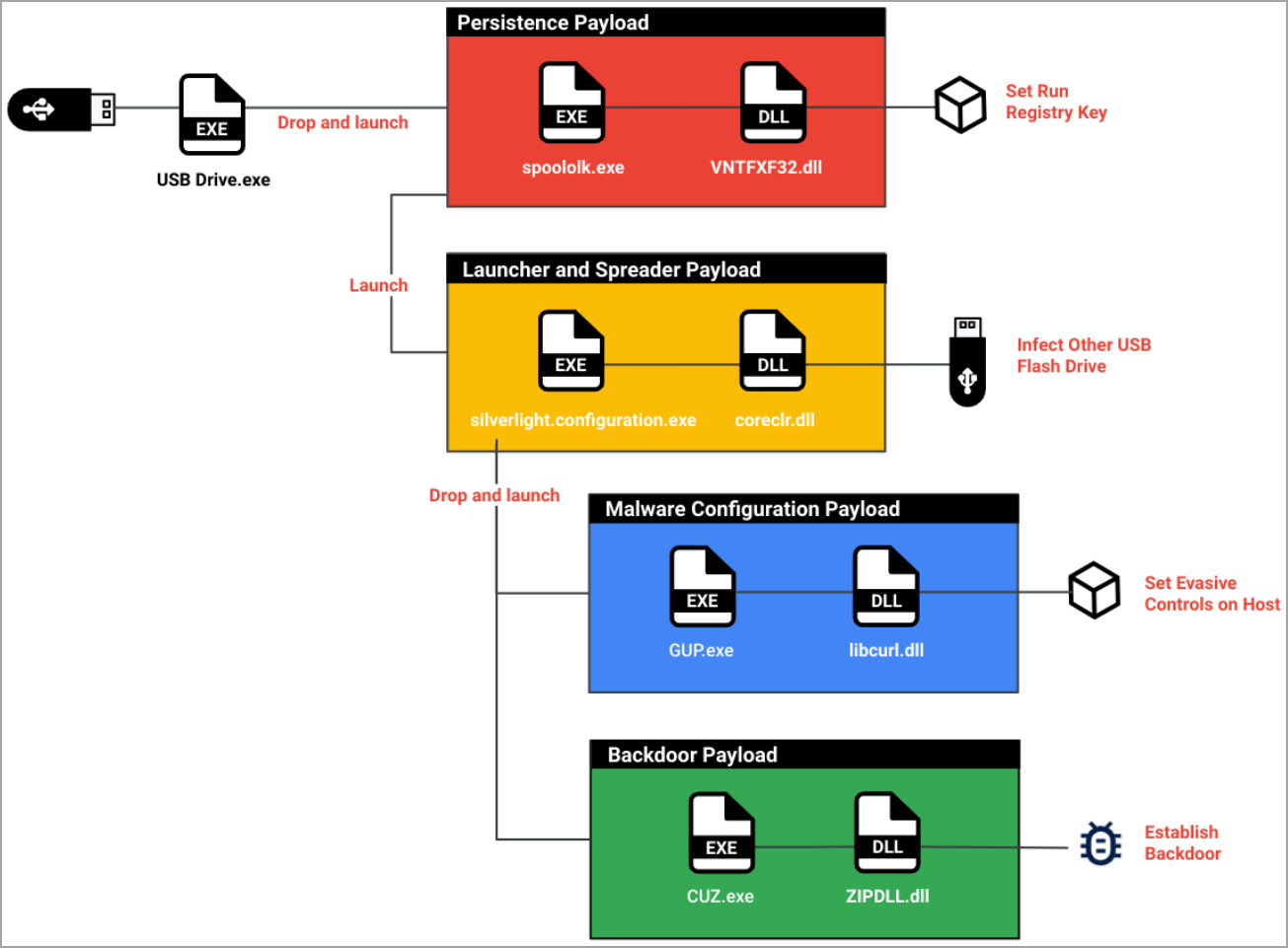

Кампания Snowydrive тоже использует бэкдор, дроппер которого замаскирован под легитимный исполняемый файл (например, USB Drive.exe). Зловред умеет запускать произвольный пейлоад с помощью командной строки Windows, вносить изменения в системный реестр, работать с файлами и папками.

Цепочка заражения Snowydrive примерно такая же, как у Sogu, но вредоносные компоненты разделены на группы по выполняемым задачам.

Домен, в котором расположен C2, вшит в шелл-код зловреда; для обращения к серверу создается уникальный ID. При копировании себя на другие съемные диски Snowydrive создает на каждом папку \Kaspersky\Usb Drive\3.0 и помещает туда свои модули.

Вредоносы, распространяемые через флешки, довольно редки и обычно применяются точечно — например, против АСУ ТП с целью саботажа. К такому методу заражения прибегали также печально известные FIN7 и Silence. Года два назад в интернете объявился новый USB-червь — Raspberry Robin, которого позднее обнаружили на многих производствах.