Исследователи из Uptycs обнаружили в даркнете рекламу партнерки RTM Team Locker на основе зловреда, способного шифровать файлы на Windows-машинах, NAS-устройствах и серверах VMware ESXi.

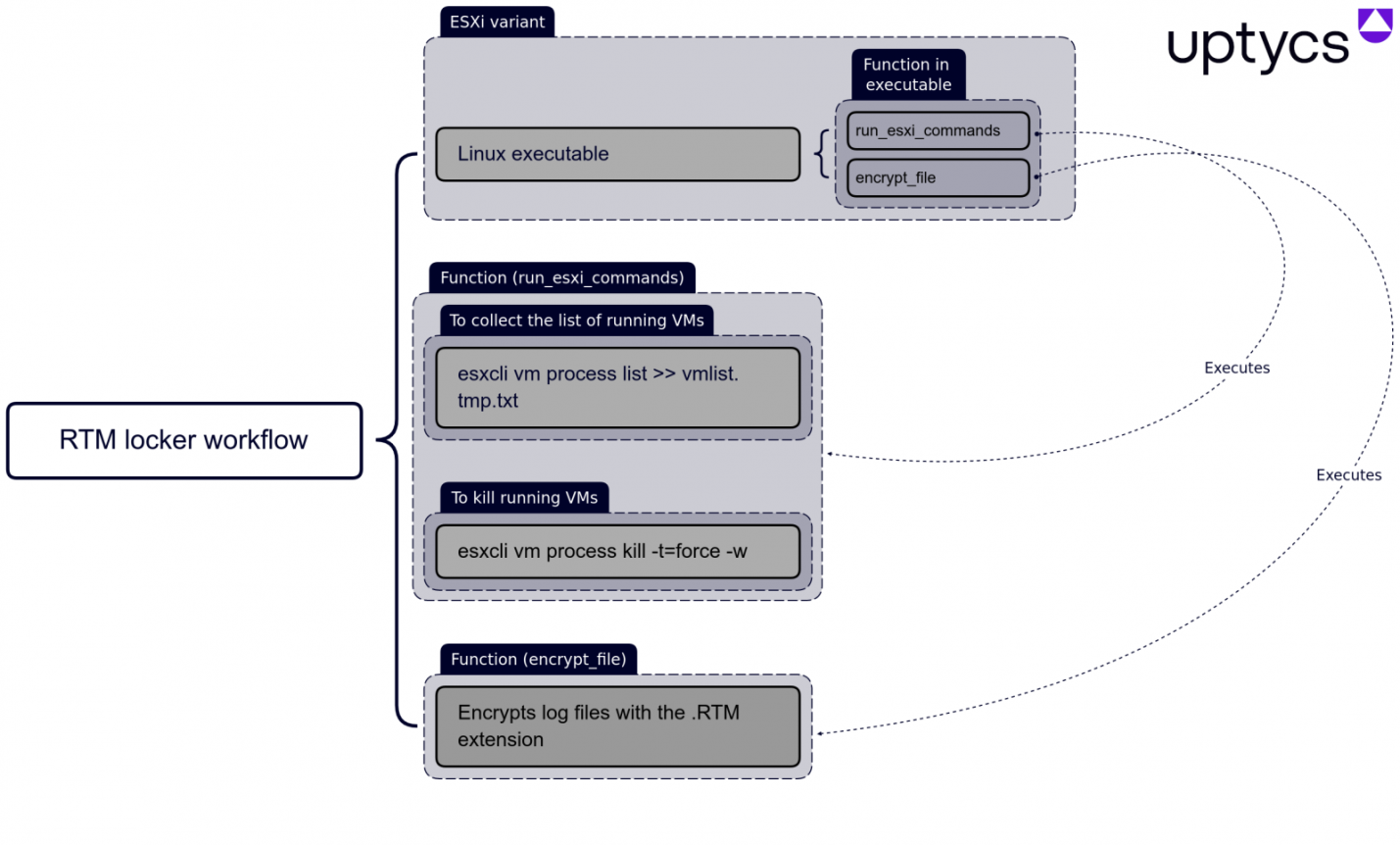

Анализ образца вредоносного Linux-экзешника подтвердил, что он ориентирован на ESXi-хосты. Вектор начального доступа пока не установлен.

Криминальная группировка RTM известна ИБ-сообществу с 2015 года. Недавно команда запустила свой RaaS-сервис (Ransomware-as-a-Service, шифровальщик как услуга) на основе вредоноса для Windows. Чтобы оставаться в тени, операторы ввели жесткие правила.

Аффилиатам под угрозой бана запрещается обижать медиков, правоохранителей, широко известные компании, а также проводить атаки на объекты критической инфраструктуры (КИИ) и в странах бывшего СНГ. Участники партнерки не должны разглашать коды своих сборок и бездействовать более 10 дней, в противном случае их аккаунт будет удален без предупреждения.

Сам шифровальщик тоже пытается противодействовать анализу и обнаружению. Исполняемый код статически откомпилирован, отладочная информация вычищена; после выполнения основной задачи зловред чистит все журналы и удаляет себя.

Работу RTM Locker на узлах ESXi обеспечивают две команды. Одна позволяет перечислить все запущенные виртуальные машины, другая — прибить их, чтобы можно было без помех приступить к шифрованию.

Список расширений файлов, подлежащих обработке, состоит из .log, .vmdk, .vmem, .vswp и .vmsn. Шифратор, по словам аналитиков, создан на основе слитого в Сеть кода Babuk. Шифрование тоже осуществляется с использованием эллиптических кривых Диффи – Хеллмана, а поточный шифр Sosemanuk заменен ChaCha20.

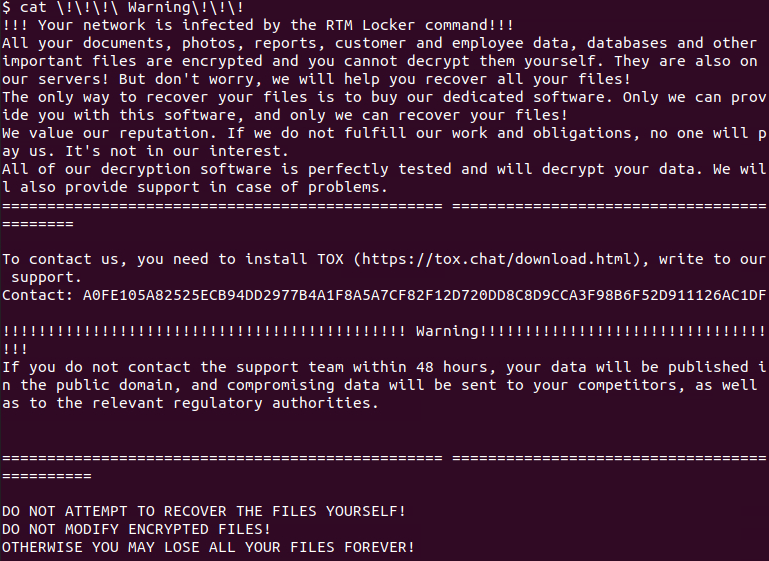

К имени зашифрованных файлов добавляется расширение .RTM, во всех папках с такими объектами создается записка для жертвы. Для исправления ситуации вымогатели предлагают связаться с ними через Tox — в течение двух суток, иначе все узнают о порочащем репутацию инциденте.

С прошлого года шифровальщики, заточенные под ESXi, неустанно множатся. Поддержка этой платформы была впервые реализована в BlackCat/ALPHV, затем появилась и в других вредоносах этого класса, в том числе у печально известных Black Basta и LockBit.

Популярность набирают кросс-платформенные зловреды, способные атаковать ESXi (RedAlert, Luna, GwisinLocker). В этом году с той же целью обновился Royal, всплыли также специализированные зловреды — Nevada и ESXiArgs.