По свидетельству ThreatFabric, новая версия банковского трояна для Android нацелена на 400 кредитно-финансовых организаций и использует рамочную систему автоматических переводов для обхода многофакторной аутентификации (MFA).

Банкер Xenomorph появился в поле зрения ИБ-экспертов в феврале 2022 года; на тот момент он был вооружен оверлеями для приложений 56 банков. Дл распространения зловреда использовались дропперы, публикуемые в Google Play.

Прошлым летом вредоносный код был полностью переписан, троян стал более модульным и гибким. Третья версия трояна, обнаруженная голландскими экспертами, распространяется через репаки легитимных Android-приложений (клиентов криптообменников), созданные средствами сервиса Zombinder, и устанавливается в систему как защита Play Protect.

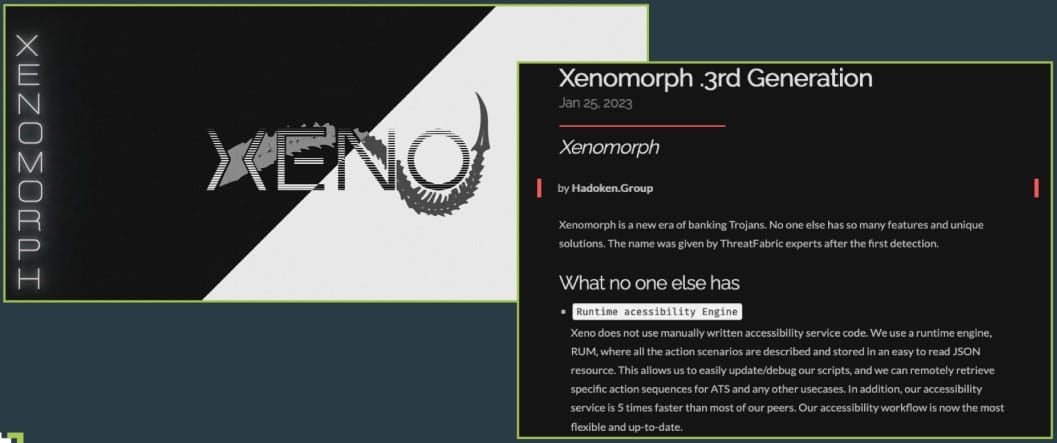

Достоинства Xenomorph v.3 рекламируются на специально созданном сайте — видимо, это задел под MaaS-сервис (Malware-as-a-Service, вредонос как услуга). Экспертам удалось раздобыть тестовые образцы для анализа, доступные в CDN-сети Discord; как оказалось, новые функции зловреда ставят вывод денег со счетов жертв на поток, и вмешательства оператора при этом вообще не требуется.

После обновления банкер обрел новый модуль, построенный на ATS-фреймворке, для работы которого требуется доступ к спецвозможностям Android (Accessibility Service). Реализованные в скриптах функции позволяют автоматизировать процесс вывода денег со счетов жертв: кражу учеток, проверку баланса, инициализацию банковских переводов и благополучное завершение мошеннических транзакций (благодаря регистрации содержимого сторонних приложений аутентификации).

У трояна также появился модуль для кражи куки-файлов из Android CookieManager. Он открывает окно WebView с URL легитимного сервиса и включенным JavaScript-интерфейсом, чтобы спровоцировать пользователя на ввод учетных данных. В случае успеха оператор зловреда сможет угнать сессионные куки жертвы и завладеть его аккаунтами.

Обновленный Xenomorph способен атаковать клиентов 400 банков — в основном в европейских странах, Турции, США, Австралии и Канаде. Он также интересуется содержимым 13 криптокошельков, в том числе Binance, BitPay, KuCoin, Gemini и Coinbase.