Сертификат AM Test Lab

Номер сертификата: 529

Дата выдачи: 15.07.2025

Срок действия: 15.07.2030

- Введение

- Функциональные особенности и возможности UDV NTA 1.0

- Соответствие требованиям регуляторов

- Архитектура UDV NTA 1.0

- Системные требования UDV NTA 1.0

- Сценарии использования UDV NTA 1.0

- Выводы

Введение

Актуальные вызовы в сфере информационной безопасности требуют от организаций не только защиты периметра, но и постоянного мониторинга активности внутри корпоративной сети. Современные атаки нередко обходят традиционные превентивные механизмы защиты, используя легитимные инструменты внутри инфраструктуры и сценарии с участием инсайдеров.

В этих условиях особую ценность приобретает способность к проактивному выявлению аномалий и ретроспективному анализу инцидентов. Её обеспечивают, в частности, продукты класса «анализ сетевого трафика» (Network Traffic Analysis, NTA), которые часто объединяют в функциональную группу с классом «сетевое детектирование и реагирование» (Network Detection and Response, NDR).

UDV NTA 1.0 от UDV Group, о котором мы говорим сегодня, предоставляет функциональность глубокой инспекции трафика и выявления угроз как на периметре, так и внутри сети. Он представляет собой систему выявления сетевых угроз, ориентированную на корпоративные сети. Продукт вышел на рынок совсем недавно; рассмотрим, что он умеет.

Функциональные особенности и возможности UDV NTA 1.0

Комплекс предназначен для анализа сетевого трафика в реальном времени, выявления инцидентов в области информационной безопасности, обнаружения теневой сетевой инфраструктуры, контроля соблюдения политик ИБ, а также для ретроспективного анализа атак и аномалий.

Анализ сетевого трафика

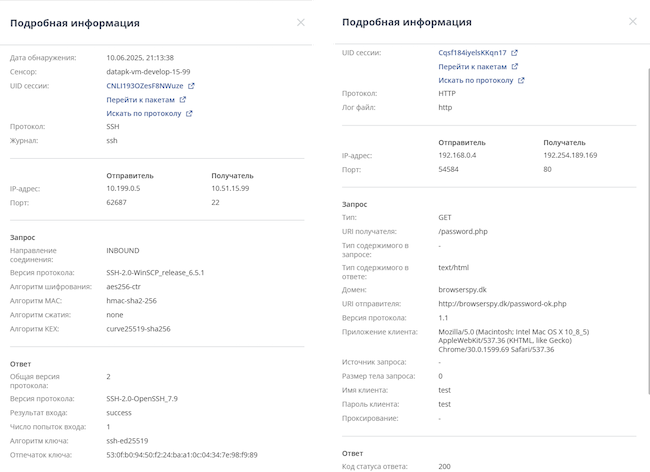

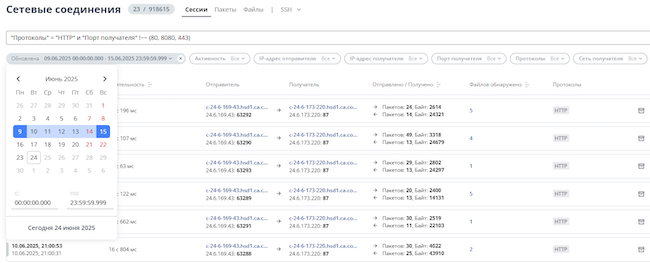

UDV NTA 1.0 предоставляет широкие возможности для анализа сетевых соединений. Система проводит глубокую инспекцию пакетов до прикладного уровня (L7), что позволяет выявлять не только используемые протоколы, но и специфические команды, передаваемые между узлами. UDV NTA осуществляет разбор по 53 протоколам и предоставляет возможности проактивного поиска по специфичным приложению полям следующих сетевых протоколов: HTTP, DNS, SMB_CMD, DCE_RPC, NTLM, SSH, SSL, Kerberos, RDP, SMTP, Modbus, OPC UA и DeltaV.

Рисунок 1. Примеры глубины разбора сетевых протоколов HTTP и SSH в UDV NTA 1.0

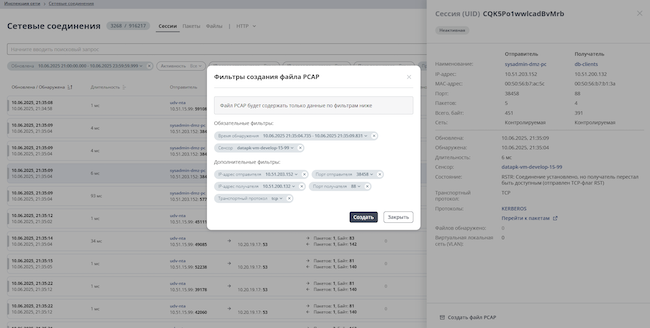

Каждая сессия может быть сохранена в формате PCAP, что обеспечивает возможность фиксации доказательной базы и последующего расследования.

Рисунок 2. Создание файла PCAP по выбранной сессии с помощью фильтрации копии сетевого трафика

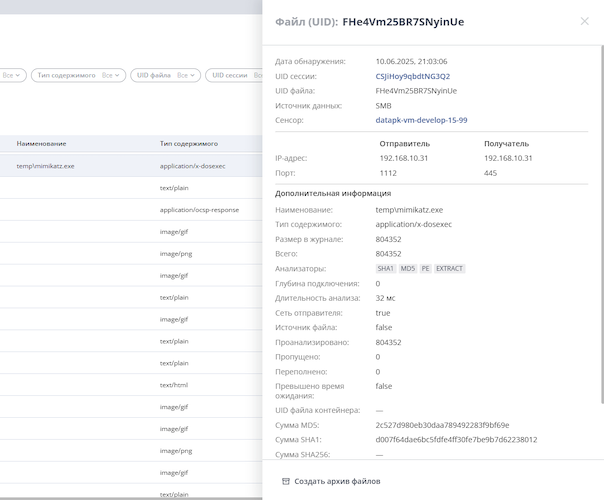

Отдельно стоит отметить автоматическое извлечение файлов из сетевых потоков, их последующую проверку на совпадение с известным вредоносным кодом и сохранение для формирования цифровых артефактов при анализе инцидентов.

Рисунок 3. Пример цифровых артефактов извлеченного из сети файла в UDV NTA 1.0

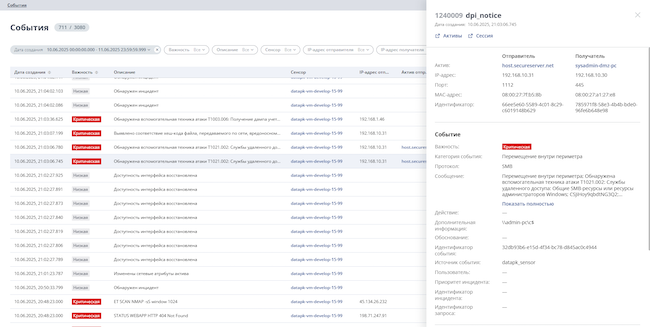

Обнаружение угроз

UDV NTA 1.0 оснащён комбинированной системой обнаружения: сигнатурные правила обеспечивают детекцию известных типов атак, а поведенческий анализ и алгоритмы машинного обучения выявляют отклонения от нормы и аномалии. Это даёт возможность фиксировать попытки обхода защитных механизмов, в том числе применение туннелирования, нестандартных протоколов или нетипичного поведения узлов. Система оперативно сигнализирует об инцидентах, даже если они происходят в рамках легитимных каналов связи.

Рисунок 4. Событие обнаружения горизонтального перемещения на основе нетипичного перемещения файла

Работа с инцидентами

UDV NTA 1.0 поддерживает процессы управления инцидентами в области информационной безопасности. События, поступающие от сенсоров, агрегируются, нормализуются и коррелируются по заданным правилам, в результате чего формируются полноценные инциденты.

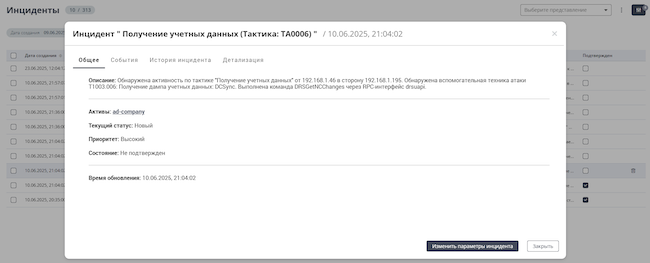

Рисунок 5. Карточка выявленного инцидента по тактике TA0006 «Получение учетных данных» из матрицы MITRE

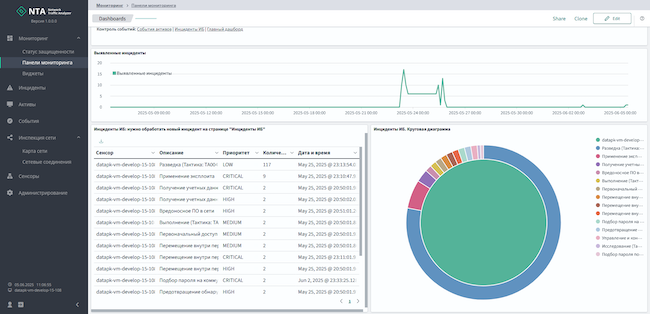

Данные системы можно просматривать на панелях мониторинга, визуализирующих зафиксированную активность. Это снижает нагрузку на сотрудников службы ИБ, помогает сфокусироваться на действительно значимых событиях и ускоряет процесс анализа. Инструменты анализа предоставляют возможность просмотра до уровня конкретных сетевых сессий и файлов, вовлечённых в подозрительную активность.

Рисунок 6. Отображение инцидентов на панели мониторинга в UDV NTA 1.0

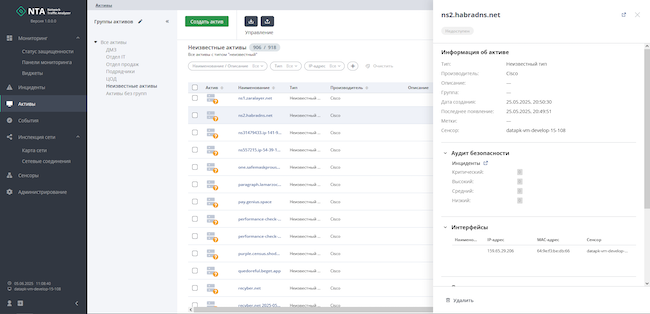

Выявление скрытых узлов

Система справляется с задачей обнаружения несанкционированных и теневых устройств, подключённых к корпоративной сети. Даже при отсутствии регистрации в базе данных управления конфигурацией (CMDB) или активности в других системах мониторинга, UDV NTA 1.0 может зафиксировать факт появления нового узла, активность, используемые протоколы, чтобы установить потенциальные риски. Это особенно важно для защиты от инсайдеров, нелегитимного подключения внешних устройств или появления вредоносных узлов в результате атак, т.к. позволяет снизить вероятность появления в защищаемой сети бэкдоров, нелегальных шлюзов или точек подключения к внешним каналам.

Рисунок 7. Обнаруженные неизвестные активы из анализа сетевого трафика в UDV NTA 1.0

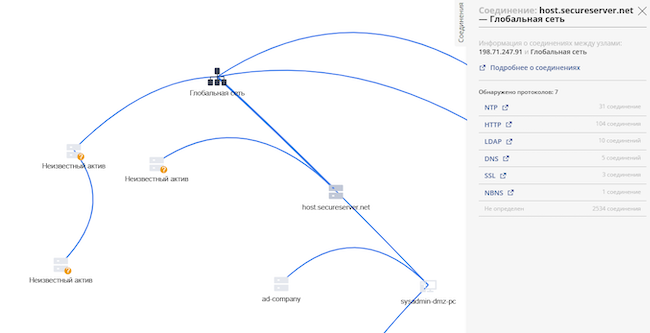

Регистрация сетевой активности при обходе периметровых средств защиты

UDV NTA 1.0 предоставляет возможность контроля внутренних и внешних сетевых соединений, в том числе тех, что обходят традиционные периметровые средства защиты. Это позволяет специалистам по информационной безопасности фиксировать несанкционированный удалённый доступ, подозрительные межсегментные соединения и аномальную активность, которая может свидетельствовать о подготовке атаки или уже активной фазе вторжения.

Рисунок 8. Карта сетевых взаимодействий актива с интернетом в UDV NTA 1.0

Ретроспективный анализ

Хранение метаданных сетевого трафика позволяет в любой момент провести глубокий анализ действий в сети, предшествовавших инциденту. Это дает возможность не только для восстановления картины произошедшего, но и для выявления точек компрометации, каналов утечки данных и маршрутов распространения вредоносного кода. Метаданные занимают в десятки раз меньше места по сравнению с хранением «сырой» копии сетевого трафика, сохраняя только значимые для расследования данные.

Также UDV NTA 1.0 имеет возможность полной записи и хранения копии сетевого трафика только выбранных подсетей и узлов, что помогает пользователю сохранять критически важную информацию и целесообразно расходовать выделенные ресурсы.

Подобные функции особенно актуальны для построения стратегии долгосрочного реагирования и повышения устойчивости инфраструктуры.

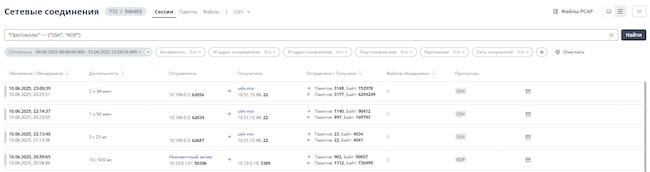

Рисунок 9. Ретроспективный анализ сетевых соединений обнаруженных две недели назад

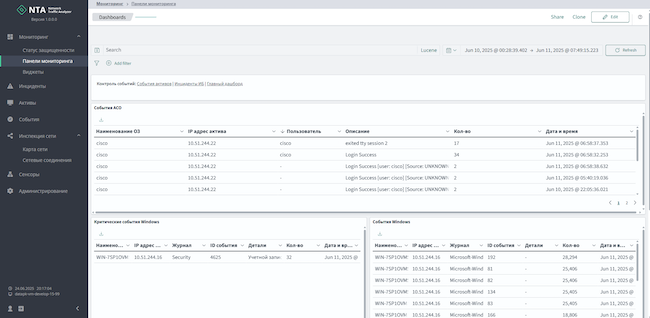

Анализ получаемых событий

UDV NTA 1.0 может интегрироваться с системами управления событиями (SIEM), передавая в них не «сырые» события, а уже обработанные данные, подтвержденные активностью из сети. Это позволяет снизить нагрузку на SIEM, уменьшить затраты на хранение логов и повысить точность срабатываний корреляционных правил. Дополнительно UDV NTA может получать события от других источников (СЗИ, конечных точек), усиливая тем самым полноту и глубину анализа.

Рисунок 10. События, полученные UDV NTA 1.0 для дальнейшей корреляции с ИБ-событиями из сети

Соответствие требованиям регуляторов

UDV NTA 1.0 отвечает требованиям ряда отечественных и международных стандартов в области информационной безопасности:

- Приказ ФСТЭК России № 21 (персональные данные).

- Приказы ФСТЭК России № 235 и 239 (КИИ).

- Приказы ФСТЭК России № 17, 31 и 489 (ГИС, АСУ ТП, ИС общего назначения).

- ГОСТ Р 57580.1-2017 (финансовые организации).

- NIST SP 800-61 (реагирование на инциденты).

Это значит, что внедрение и применение продукта позволяет обеспечить комплаенс в самых разных областях и сценариях, от малого и среднего бизнеса до критической инфраструктуры. Важно, что речь идёт не только о формальных требованиях, но и о лучших практиках, отражённых в российских и зарубежных документах.

Напомним, что отечественные регуляторы ведут активную работу по совершенствованию законодательной базы, методических документов и процессов сертификации, чтобы соответствие требованиям обеспечивало реальную, а не «бумажную» кибербезопасность.

Архитектура UDV NTA 1.0

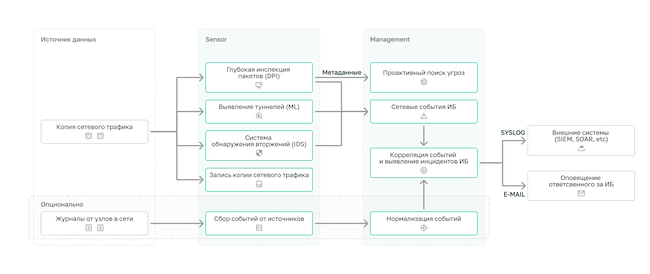

Компоненты UDV NTA 1.0 формируют двухуровневую иерархию.

UDV NTA уровня «Sensor» — компонент системы, предназначенный для разбора, анализа и хранения копии сетевого трафика, а также приема событий от узлов в сети. Размещается рядом с точкой сбора копии сетевого трафика путем зеркалирования (SPAN / ERSPAN) с коммутатора или ответвителем сетевого трафика (TAP). Не имеет собственного пользовательского интерфейса и управляется удалённо через компонент уровня «Management».

UDV NTA уровня «Management» — это компонент системы, отвечающий за агрегацию данных с компонентов UDV NTA уровня «Sensor» и представления информации через веб-интерфейс для дальнейшего реагирования и проактивного поиска. На уровне «Management» осуществляется корреляция событий как от конечных узлов, так и от их сетевой активности. Кроме того, настраивается работа систем обнаружения вторжений (IDS) и выявления инцидентов, а также происходит управление подключенными компонентами уровня «Sensor».

Компоненты могут быть размещены на аппаратной части, в виртуализации, а также в смешанном варианте.

Принцип обработки данных

UDV NTA уровня «Sensor» имеет подсистемы глубокой инспекции сетевых пакетов и анализа полученных данных с применением методов машинного обучения (ML). Данные подсистемы выполняют детальный разбор сетевых протоколов, обнаруживают паттерны туннелирования протоколов, производят детектирование подозрительного поведения в сети на основе экспертных правил. В этом же компоненте располагается подсистема обнаружения вторжений, которая осуществляет сигнатурное обнаружение угроз. Имеется также подсистема хранения копии сетевого трафика и переданных по сети файлов.

Есть возможность при необходимости подключить подсистему сбора событий от конечных устройств и других СЗИ по протоколу Syslog с дальнейшей нормализацией и корреляцией на компоненте уровня «Management».

UDV NTA уровня «Management» обеспечивает сбор, хранение и индексацию метаданных сетевого трафика, а также проактивный поиск по этим данным. На компоненте уровня «Management» осуществляется нормализация и корреляция событий из сети и от конечных устройств для регистрации инцидентов. При регистрации инцидентов, возможно как оповещение ответственного по электронной почте, так и интеграция с внешними системами по протоколу Syslog.

Рисунок 11. Схема анализа данных с помощью UDV NTA 1.0 от источников до внешних систем

Системные требования UDV NTA 1.0

К серверной части предъявляются минимальные требования, указанные в таблице 1.

Таблица 1. Минимальные системные требования для установки UDV NTA 1.0

Параметр | Уровень «Sensor» | Уровень «Management» |

ЦП | 2,4 ГГц 16 логических ядер | 3,1 ГГц 20 логических ядер |

ОЗУ | 32 ГБ | 64 ГБ |

Диск (только сам комплекс, без объема для хранения копии трафика) | 512 ГБ SSD | 1 ТБ SSD (аппаратный RAID) |

Материнская плата | С поддержкой UEFI | |

ОС (приобретается отдельно) | «Альт СП», релиз 10, версия 2 | |

На клиентской стороне поддерживаются браузеры семейства Chromium (Google Chrome, Microsoft Edge, «Яндекс Браузер») версии 116 и выше, а также Mozilla Firefox версии 117 и выше. Минимальное разрешение экрана для работы в веб-интерфейсе — 1366×768.

Сценарии использования UDV NTA 1.0

Есть несколько основных направлений применения UDV NTA. Продукт может быть полезен для определения защищаемых активов, проверки исполнения политики ИБ, раннего обнаружения и локализации угроз, поиска скрытых угроз.

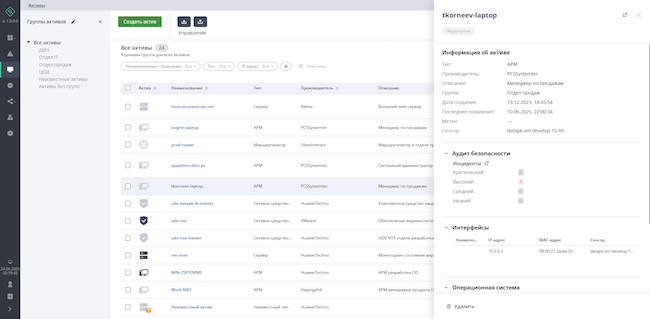

Определение защищаемых активов

Прежде чем планировать мероприятия по обеспечению ИБ в компании, необходимо понять, что именно планируется защищать и какие сервисы сейчас активно используются. Так будут видны слабые места и появится возможность оценки имеющихся рисков. UDV NTA 1.0 помогает справиться с этой задачей за счет объектного подхода к анализу сети.

Рисунок 12. Перечень активов, выявленных в контролируемой сети с помощью UDV NTA 1.0

Проверка выполнения требований ИБ сотрудниками организации

Размышляя как нарушитель, с помощью UDV NTA 1.0 возможно проверить варианты точек входа в инфраструктуру. Например, использование незащищенных соединений, избыточно настроенные каналы удалённого доступа или передачу учетных данных в открытом виде.

Далее, после составления требований по устранению нарушений политики ИБ, UDV NTA 1.0 позволяет проверить и подтвердить выполнение указаний сотрудниками организации.

Рисунок 13. Поиск сетевых соединений по протоколам удаленного доступа в UDV NTA 1.0

В результате количество уязвимых мест, которые могут привести атакующего к ключевым системам, снижается или полностью исключается.

Раннее обнаружение и локализация угроз в реальном времени

Основная задача при реализации угрозы — понимание поведения и замысла нарушителей на протяжении всей цепочки кибератак.

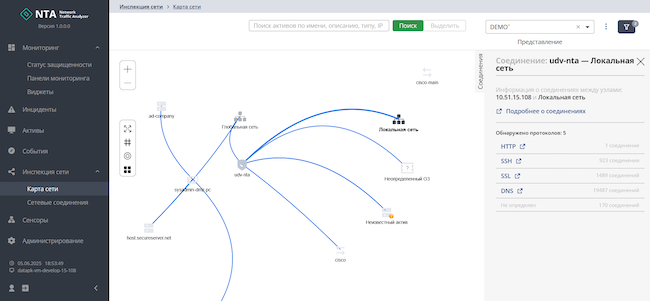

Глубокий анализ сетевого трафика до уровня приложений предоставляет необходимую информацию для составления полноценного представления о сетевых взаимодействиях и отображения их на карте сети.

Рисунок 14. Карта сетевых взаимодействий актива с другими сетевыми узлами из внутренней сети организации

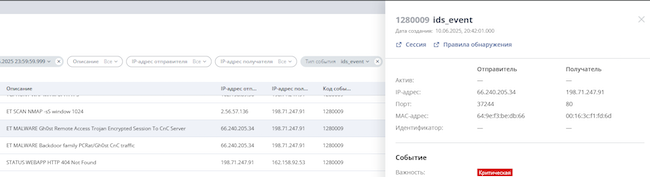

Также UDV NTA 1.0 объединяет обнаружение на основе IDS с контекстом на основе глубокого анализа сети, чтобы выявить вредоносное поведение.

Полная прозрачность действий в сети дает возможность сосредоточиться на реальных атаках.

Рисунок 15. Детализация событий IDS через связь с сетевыми сессиями в UDV NTA 1.0

Выявление скрытых угроз

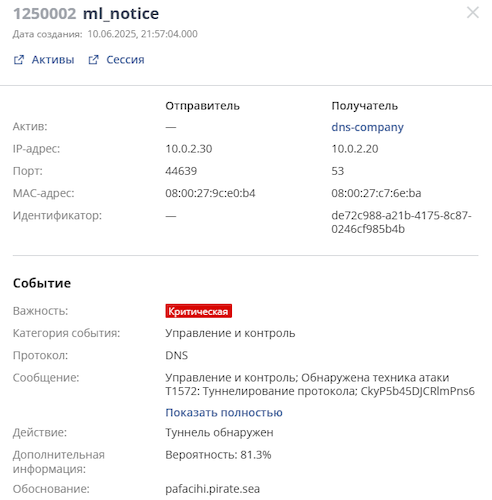

UDV NTA 1.0 использует машинное обучение (ML) для обнаружения сложных и замаскированных атак, которые остаются незамеченными традиционными сигнатурными методами. Алгоритмы анализируют сетевую активность, выявляя аномалии в поведении узлов, нестандартные паттерны трафика и скрытые каналы передачи данных. Это особенно важно для противодействия целевым атакам, где злоумышленники стараются избегать триггеров классических систем защиты. Таким образом, интеграция ML в UDV NTA 1.0 обеспечивает проактивное выявление угроз, которые могли бы оставаться незамеченными неделями или даже месяцами.

Рисунок 16. Событие о выявлении паттерна туннелирования моделью машинного обучения

Выводы

UDV NTA 1.0 — это гибкое решение для мониторинга сетевой активности, разработанное с учётом российских требований в области информационной безопасности. Оно обеспечивает высокий уровень контроля над внутренним трафиком, поддерживает расследование инцидентов и повышает эффективность работы служб ИБ.

Возможность масштабирования, централизованного управления, а также сертификация в составе защищённых комплексов делают UDV NTA 1.0 интересным вариантом как для коммерческих организаций, так и для критически важных инфраструктур.

Достоинства:

- Низкие требования к вычислительным ресурсам.

- Двухуровневая архитектура, позволяющая гибко масштабировать решение на распределенных системах.

- Удобный веб-интерфейс: понятная работа с фильтрами, нет большого уровня вложенности на странице.

- Объектный подход к анализу сети: автоматическое выявление узлов из сети и привязка их к сетевым сессиям и событиям.

- Возможность группировки, пользовательской классификации и дополнительного описания выявленных сетевых активов.

- Высокий уровень детализации разбора основных протоколов, используемых в корпоративной сети.

- Сохранение копии сетевого трафика для ретроспективного анализа, необходимой при детальном расследовании инцидентов.

- Обнаружение управляющих команд промышленного трафика в корпоративных сетях промышленных предприятий.

- Возможность приема, нормализации и корреляции событий с объектов защиты для максимального контекста активности в контролируемой инфраструктуре.

- Наличие записи в едином реестре российского ПО (№27786 от 06.05.2025) и сертификата ФСТЭК России по 4-му уровню доверия (в составе UDV DATAPK Industrial Kit).

Недостатки:

- В карточках инцидентов необходимо более подробное описание тактик.

- Ограниченные возможности по визуализации собранных данных.

- Отсутствие возможности назначить инцидент на другого пользователя.

- Нет автоматического определения типа актива для его заведения в систему.

- Перегруженность карты сети при большом количестве сетевых потоков.

- Сетевые соединения можно фильтровать только за одну неделю.