Опасения ИБ-экспертов сбылись: Windows-версию Hive тоже переписали на Rust; в результате шифровальщик стал работать быстрее, надежнее и повысил устойчивость к анализу. Новые образцы вредоноса, разобранные в Microsoft, также используют другой, более сложный метод шифрования.

Шифровальщик Hive, предоставляемый пользование как услуга (RaaS), объявился в интернете немногим более года назад. Вредоносный код на тот момент был написан на Go и заточен под Windows. Осенью зловреда портировали на Linux — не совсем удачно, поэтому позднее шифратор в этой версии был переписан на Rust.

Эксперимент оправдал себя, и наблюдатели из ИБ-сообщества предрекли, что нововведение, ранее опробованное на примере BlackCat/ALPHV, перекочует в Windows-версию Hive. По словам экспертов, использование Rust в данном случае дает такие преимущества, как безопасность по памяти, типам данных и потокам, полный контроль над низкоуровневыми ресурсами, многопоточность, широкий выбор криптобиблиотек, осложнение реверс-инжиниринга.

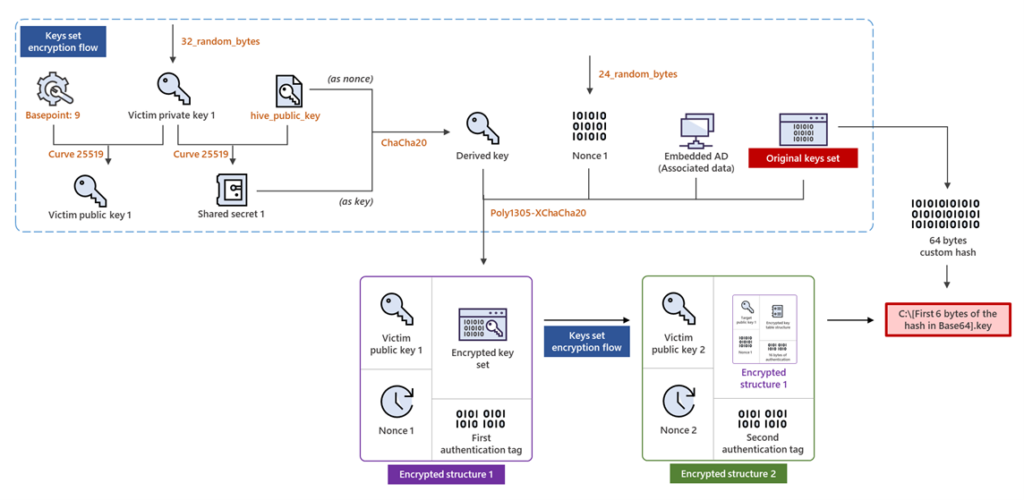

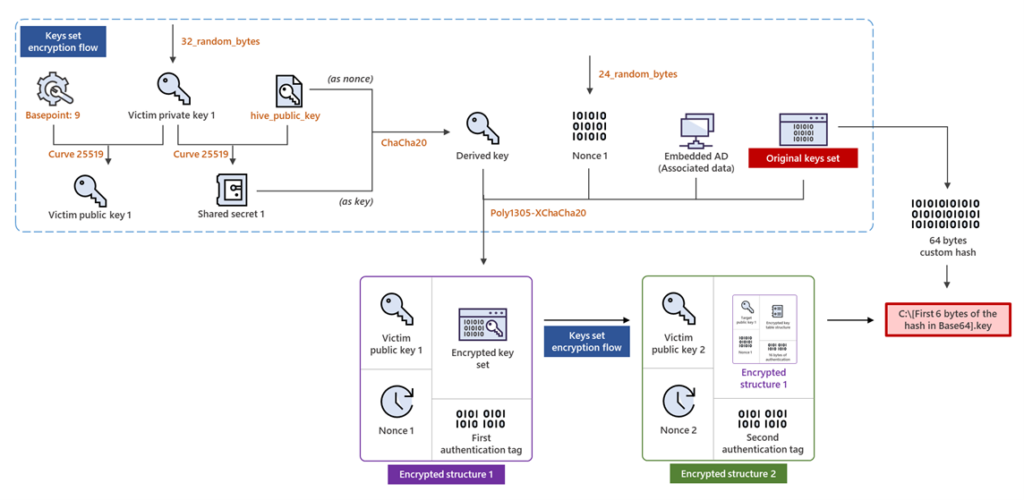

Первые образцы Windows-версии Hive на Rust, как показало исследование, были загружены на VirusTotal 21 февраля — через пару дней после публикации отчета корейских специалистов, которым удалось получить мастер-ключ зловреда. В ходе анализа семплов в Microsoft выяснилось, что Hive теперь использует другие алгоритмы шифрования: Диффи-Хеллмана для эллиптических кривых и ChaCha20 (прежде применялась связка AES+RSA).

Обновленный вредонос генерирует в памяти два набора ключей, пускает их в ход, затем шифрует и записывает в формате .key в корневой каталог диска с зашифрованными данными — вместо того чтобы вставлять их в обработанные файлы, как ранее. Чтобы не путать ключи к разным файлам, их имена изменяются: к оригинальному полному имени добавляются имя релевантного файла .key, знак подчеркивания, дефис и закодированная по base64 строка, указывающая на два разных блока данных в key-файле. Результат может выглядеть следующим образом: C:\myphoto.jpg.l0Zn68cb _ -B82BhIaGhI8.

В рамках апгрейда вирусописатели также опробовали построчное шифрование кода как меру противодействия анализу. Содержимое секции ресурсов .rdata расшифровывается во время выполнения программы — через XOR с константами, значения которых в семплах могут различаться.

Еще одно нововведение, тоже ожидаемое: учетные данные для доступа жертв к персонализированным страницам в сети Tor теперь, как и в Linux-версии Hive, передаются как аргумент командной строки (-u <логин>:<пароль>). Прежде они были вшиты в код зловреда, и аналитики могли извлечь их и следить за ходом переговоров о выкупе.

Существенный апгрейд Hive — еще одно доказательство того, что в мире шифровальщиков все быстро меняется. В этом месяце стало известно о прекращении операций AstraLocker — вымогатели выложили в общий доступ дешифраторы, решив заняться криптоджекингом. Освободившуюся нишу сразу занял новичок RedAlert, способный атаковать и Windows, и Linux (серверы VMWare ESXi).