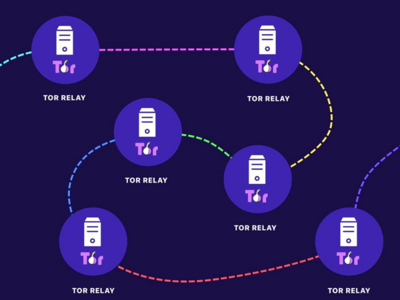

Судя по данным о посещаемости Tor, с апреля 2023 года число пользователей даркнета в России сократилось более чем в два раза. Причиной тому блокировки Роскомнадзора, отъезд части юзеров за рубеж, миграция теневых форумов в Telegram.

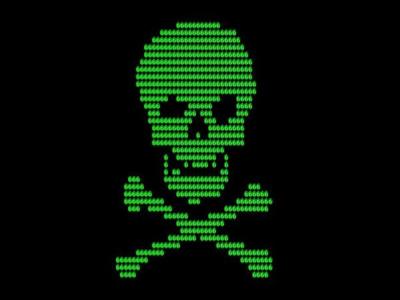

Согласно статистике Tor Project, год назад количество прямых подключений россиян к анонимной сети в среднем составляло 100 тыс. в сутки, сейчас этот показатель снизился до 40 тысяч. Использование мостов для доступа к узлам Tor осталось на прежнем уровне — 50 тыс. в сутки.

В ответ на запрос «Известий» о комментарии в Роскомнадзоре заявили, что не отслеживают частные подключения к интернет-ресурсам. Вместе с тем там подтвердили принятие мер по ограничению работы Tor Browser — в рамках своих полномочий по противодействию угрозе обхода блокировок.

Опрошенные репортером ИБ-эксперты назвали другие факторы, который могли сократить российскую аудиторию Tor. Часть пользователей уехала за рубеж, сменив место подачи запросов. Из России также ушли некоторые криптовалютные биржи, что осложнило расчеты в даркнете.

Да и крупные торговые площадки стали постепенно исчезать из теневого интернета благодаря усилиям правоохраны (вспомним судьбу Silk Road, AlphaBay, Hydra). В то же время возросла популярность Telegram, и криминальные элементы начали переселяться туда, создавая каналы для совершения сделок по купле-продаже.

Последние пару лет в мессенджере также активно плодятся публикации хактивистов об утечках, которые по числу просмотров уже затмили даркнет.