Федеральное управление уголовной полиции Германии (Bundeskriminalamt, BKA) сообщило о конфискации серверов Hydra Market — крупнейшей в даркнете торговой площадки, проводившей сделки по купле-продаже наркотиков, краденых данных, поддельных документов и услуг, отвечающих нуждам киберкриминала.

По данным германских властей, русскоязычный маркетплейс был доступен через Tor как минимум с 2015 года. На платформе было зарегистрировано около 17 млн клиентов и свыше 19 тыс. продавцов. Для сокрытия криминального характера доходов пользователям предоставлялся доступ к специальному сервису — биткоин-миксеру. Торговля велась бойко: в 2020 году объем продаж на Hydra Market составил 1,23 млрд евро.

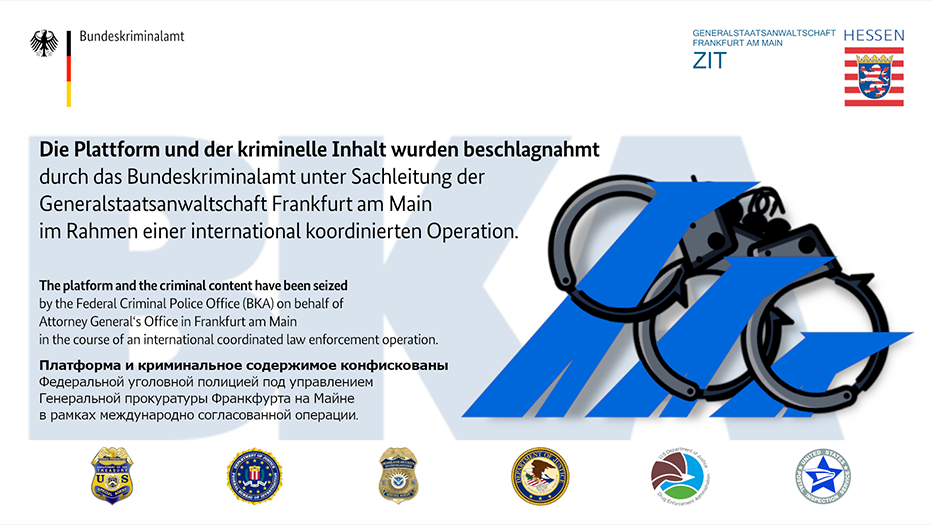

Расследование по данному делу о нелегальной коммерческой деятельности было запущено в августе 2021 года. В нем приняли участие BKA, Центральное управление по борьбе с киберпреступностью (Zentralstelle zur Bekämpfung der Internetkriminalität, ZIT — подразделение Прокуратуры Франкфурта-на-Майне), а также спецслужбы США.

В ходе разгромной акции на территории Германии силовикам удалось выявить и конфисковать 23 млн евро в биткоинах . В настоящее время проводится розыск операторов и администраторов Hydra Market по обвинению в отмывании денег и пособничестве киберкриминалу.

На сайте торговой площадки в настоящее время красуется баннер, сообщающий о недоступности ресурса ввиду технических работ.