Злоумышленники распространяют вредоносную программу через поддельные веб-сайты, которые маскируются под легитимные антивирусные продукты от Avast, Bitdefender и Malwarebytes. Зловред похищает конфиденциальную информацию с устройств на базе Android и Windows.

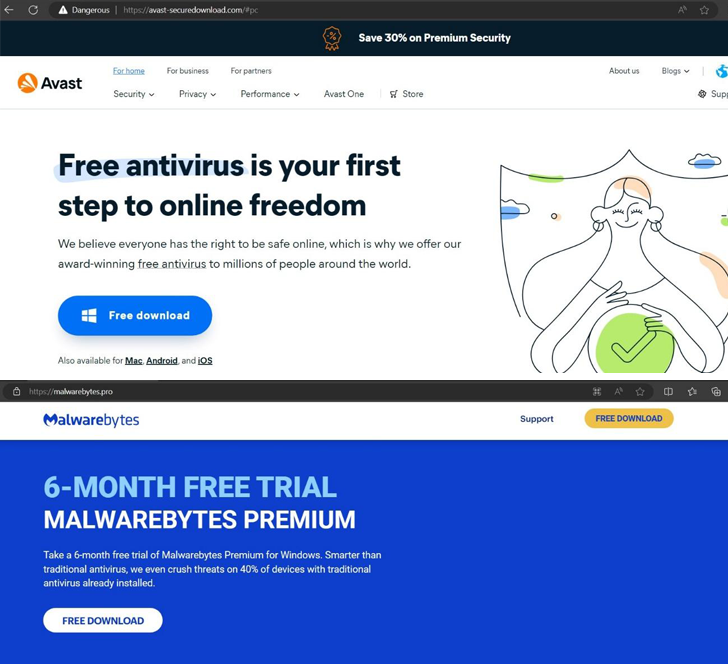

Исследователи в области безопасности из Trellix отметили несколько подобных сайтов:

- avast-securedownload[.]com доставляет троян SpyNote в виде пакетного файла для Android («Avast.apk»), который после установки просит разрешить читать СМС-сообщения и журналы вызовов, отслеживать местоположение, устанавливать и удалять приложения, снимать скриншоты и даже добывать криптовалюту.

- bitdefender-app[.]com доставляет архивный ZIP-файл («setup-win-x86-x64.exe.zip»), который разворачивает вредоносную программу Lumma, чтобы похищать данные.

- malwarebytes[.]pro доставляет архивный файл RAR («MBSetup.rar»), который содержит вредонос StealC для кражи информации.

Специалисты также обнаружили неавторизованный двоичный файл под названием «AMCoreDat.exe», который служит каналом для передачи вредоносной программы. Он собирает информацию жертвы, включая данные браузера, и пересылает её на удалённый сервер.

Исследователи не могут сказать, как именно распространяются эти фальшивые сайты. Они только предполагают, что злоумышленники используют оптимизацию (SEO) и вредоносную рекламу.

Сейчас программы-стилеры различаются по функциональности и сложности, а спрос на них на криминальном рынке, по сообщению «Лаборатории Касперского», растёт. К ним относятся Acrid, ScarletStealer, SamsStealer и Waltuhium Grabber и другие.