Согласно результатам исследования, проведенного в R-Vision, основным критерием при выборе инструмента управления уязвимостями является качество сканирования. Этот параметр наиболее важен для 78% российских компаний.

Чтобы выяснить, какие задачи и как решаются в этой области, и понять, что влияет на выбор решений по управлению уязвимостями (Vulnerability Management, VM), эксперты провели опрос клиентов и партнеров, а также проанализировали обратную связь по пилотам R‑Vision VM за 2024 год и I квартал 2025-го.

В опросе приняли участие 83 респондента — руководители и специалисты по ИБ/ИТ, работающие в организациях разной величины и направленности (финансы, промышленность, нефтегаз, энергетика, транспорт, ретейл, телеком, ИТ, госсектор).

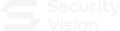

Участников опроса попросили оценить по 10-балльной шкале важность параметров, свидетельствующих о качестве сканирования, и наличия функций для построения процессов VM.

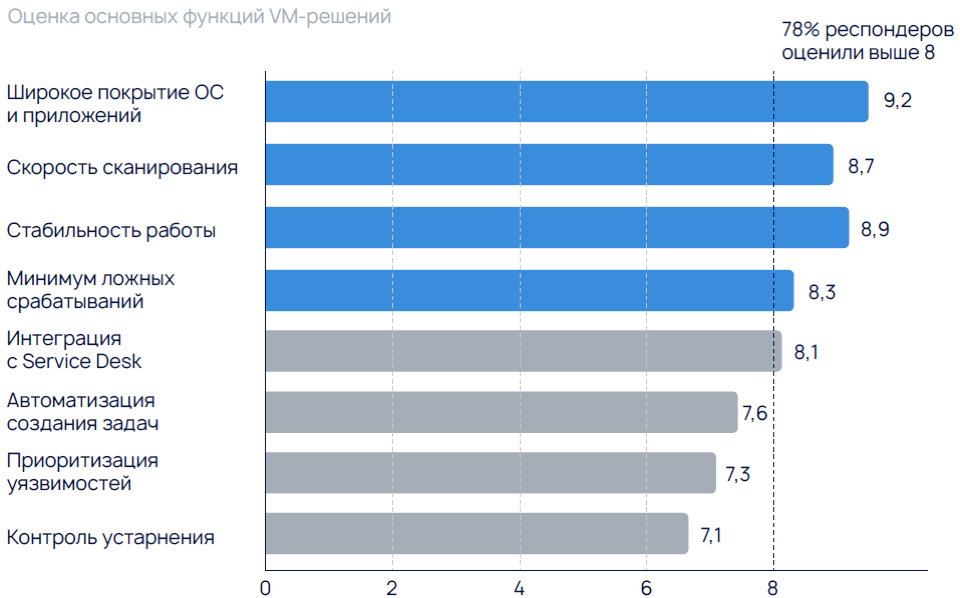

Опрос также показал рост интереса к дополнительным возможностям, способным повысить эффективность VM — таким как корреляция данных из различных источников, приоритизация уязвимостей на основе контекста и рисков, использование машинного обучения для прогнозирования угроз.

Так, финансисты, уделяющие много внимания ИБ, чаще ратуют за расширение аналитики и добавление ML, промышленникам хотелось бы включить в охват специфичные для отрасли среды, ретейлу важнее защита веб-ресурсов.

«Результаты опроса показывают, что для 78% респондентов качество сканирования — ключевой критерий при выборе VM-решения., — комментирует Ирина Карпушева, менеджер по продуктовому маркетингу R-Vision. — В то же время зрелость подходов к VM сильно варьируется в зависимости от размера организации. Крупные компании чаще переходят к комплексным решениям и выстраивают сквозные процессы, средний бизнес — в процессе перехода, малый по-прежнему опирается на сканеры, как правило, без дополнительной обвязки».

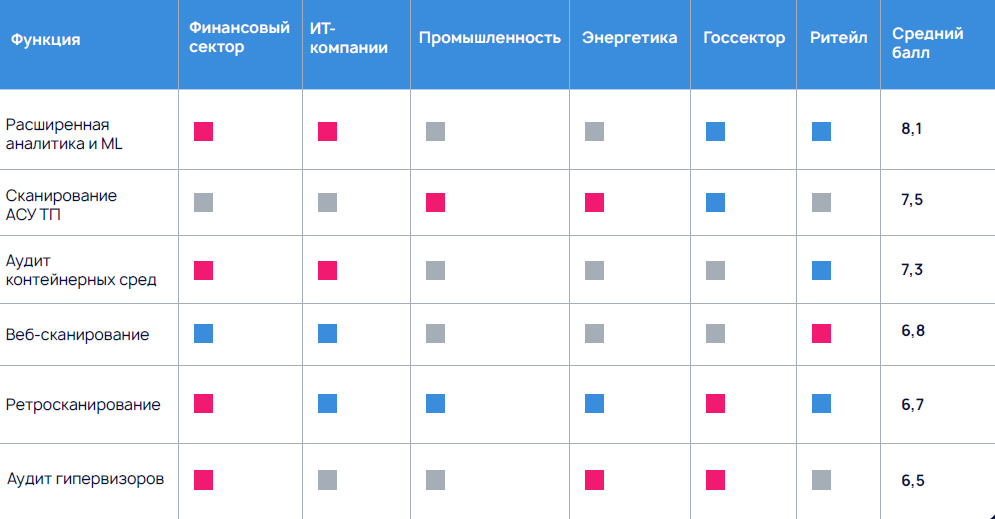

Качество сканирования — также первостепенный критерий для 74% участников пилотных проектов по внедрению R-Vision VM (за последний год было запущено более 70 пилотов).

Помимо проведения инструментальных проверок, в ходе этих мероприятий компании также изучали документацию (92%), чтобы оценить покрытие ОС, прикладных программ, сетевого оборудования, СУБД, а также обращали внимание на содержание карточек уязвимостей (86%), частоту обновления базы данных, правила детектирования и другие параметры.

Эксплойт уязвимостей уже несколько лет числится в топе способов взлома корпоративных сетей. Такие лазейки множатся, устранять их вовремя далеко не все успевают, и в результате спрос на VM-продукты и услуги растет.