Эксперты предупреждают о появлении еще одной вымогательской программы — Black Basta. Первая известная атака с ее участием произошла в начале текущего месяца; общее число организаций – жертв в разных странах уже перевалило за десяток.

Новичок Black Basta примечателен тем, что не умеет обходить контроль учетных записей Windows (UAC). Зловред, как и Onyx, требует выкуп за расшифровку и неразглашение украденных секретов, но в отличие от столь же молодого коллеги создан профессионально и работает в классическом стиле.

Для внедрения Black Basta в систему злоумышленники могут использовать инструмент удаленного доступа Gh0st RAT. Анализ семплов, проведенный в BleepingComputer, показал, что для выполнения шифрования требуется разрешение от имени администратора, в противном случае вредонос не справится со своей задачей.

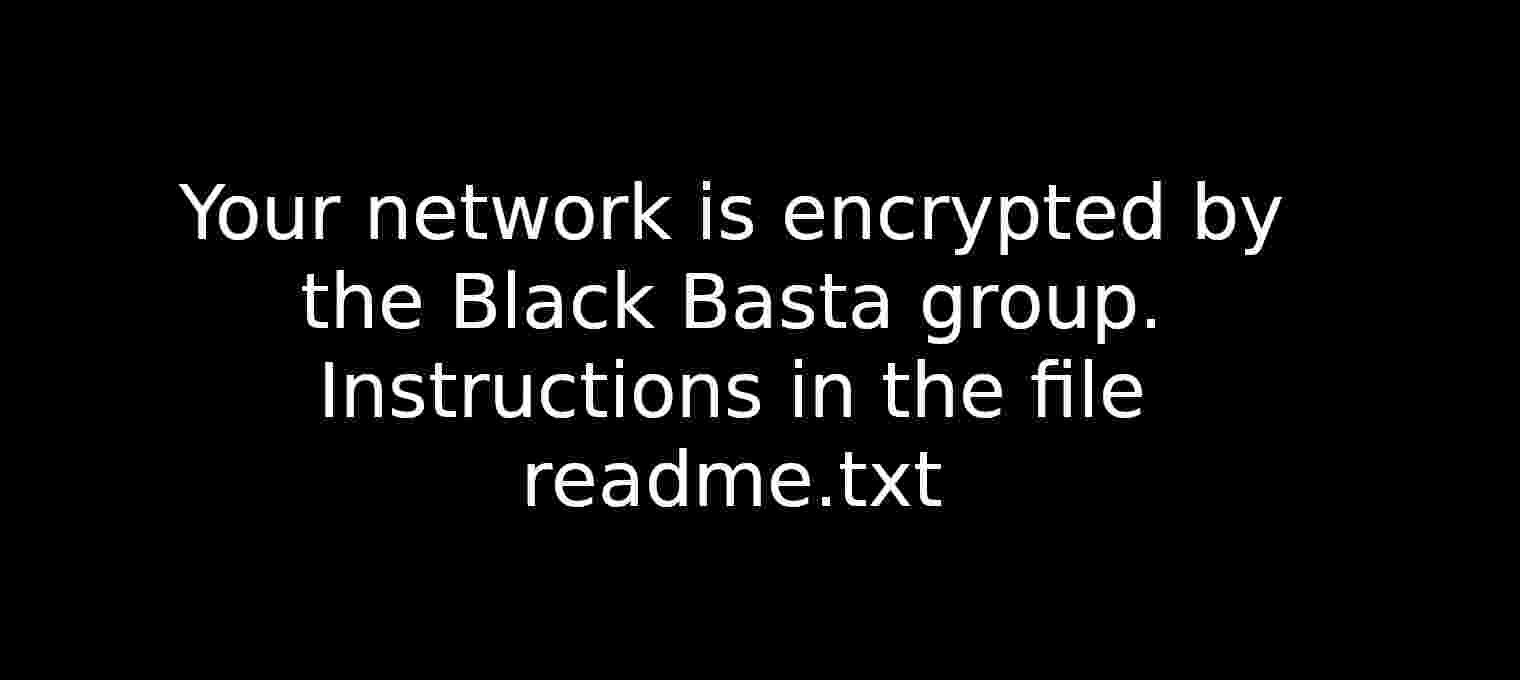

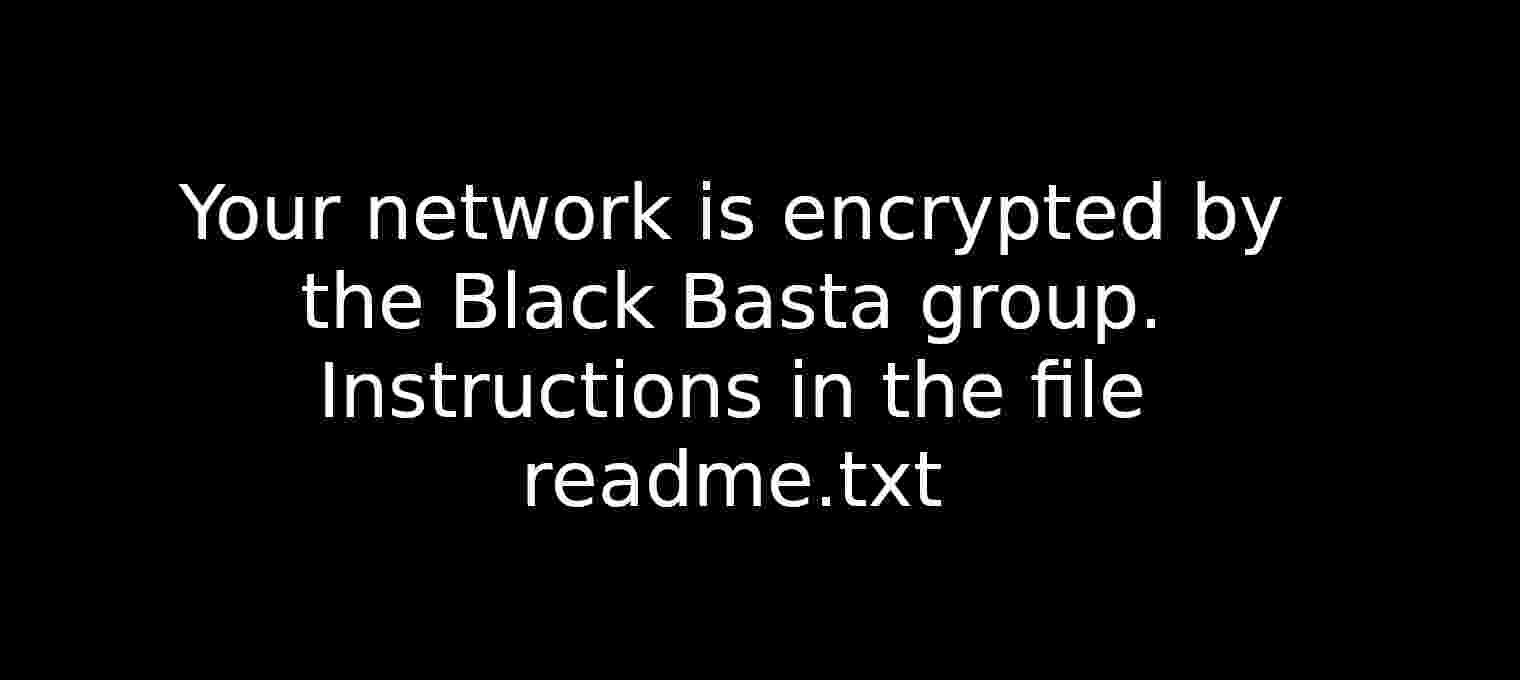

Получив «добро», он захватывает один из системных сервисов Windows (при тестировании была угнана служба факсов) и использует его для запуска шифратора. Этот код прежде всего удаляет теневые копии Windows — с помощью cmd.exe — и меняет обои рабочего стола:

Затем Black Basta перезапускает систему в безопасном режиме с поддержкой сети и приступает к шифрованию файлов. При этом используется алгоритм ChaCha20, с защитой ключа 4096-битным RSA (публичный ключ вшит в код зловреда).

К зашифрованным файлам добавляется расширение .basta. Для отображения таких объектов у вымогателя есть своя иконка (ICO-файл в папке %Temp%), которую он легализирует, создавая два новых ключа реестра.

В каждой папке с зашифрованными данными создается файл readme.txt — записка с требованием выкупа, ссылкой на onion-сайт для переговоров (Chat Black Basta) и уникальным ID на вход. Список жертв, отказавшихся платить выкуп, представлен на другом сайте в Tor — Black Basta Blog, в разделе Basta News; сейчас там числятся десять имен, в том числе Deutsche Windtechnik, специалиста по обслуживанию ветрогенераторов.

Операторы шифровальщика также начали сливать данные, украденные у Американской ассоциации стоматологов (American Dental Association, ADA), но вскоре удалили эту страницу — видимо, ADA решила платить, но хочет снизить ставки. Сумма выкупа зависит от исхода переговоров; BleepingComputer известен случай, когда у жертвы Black Basta попросили $2 млн в биткоинах.

Поскольку злоумышленники не рекламируют свои операции и не ищут партнеров, эксперты заподозрили, что за Black Basta стоит какая-то известная группировка — к примеру, Conti. Ребрендинг в этом случае, после мощной утечки, был бы вполне ожидаем.

По коду Black Basta сильно отличается от Conti, но дизайн onion-сайтов и стиль ведения переговоров у них схожи. По состоянию на 27 апреля новобранца детектируют 44 антивируса из 69 в коллекции VirusTotal. Используемый им алгоритм шифрования очень крепок, и создать бесплатную утилиту для восстановления файлов вряд ли удастся.