Google добавила в Android 17 Beta 3 новую функцию, которая должна сделать работу с геолокацией заметно понятнее и безопаснее. Речь о специальной кнопке, через которую приложение может запросить доступ к точной геопозиции пользователя только на один сеанс.

Далеко не каждому приложению нужен постоянный или фоновый доступ к точной локации. Иногда ему достаточно узнать, где находится пользователь, прямо сейчас — например, чтобы показать ближайшие точки на карте, подсказать погоду или помочь с навигацией.

Именно под такие сценарии и придумали новый элемент интерфейса: пользователь нажимает на кнопку, после чего появляется всплывающее окно с запросом доступа к точной геолокации.

Если согласиться, приложение получит эти данные только до конца текущего сеанса. Как только приложение будет закрыто, доступ прекращается.

По сути, Google предлагает более аккуратный и приватный вариант взаимодействия: вместо того чтобы раз за разом показывать навязчивые запросы или сразу просить слишком много прав, система даёт приложению понятный и ограниченный по времени механизм доступа к данным о местоположении.

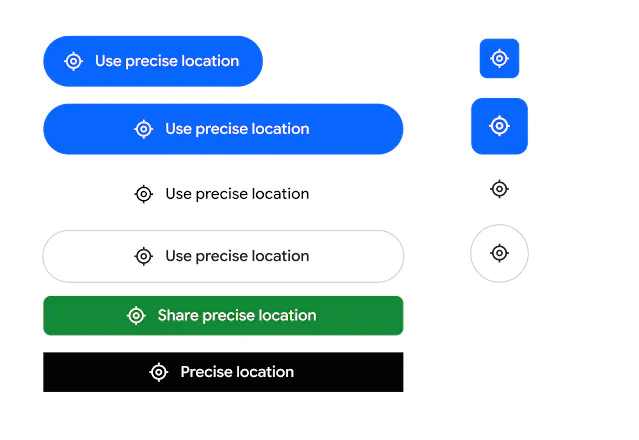

Для разработчиков предусмотрели и возможность настройки внешнего вида кнопки. Можно менять фон, цвет иконки, стиль обводки, размер и форму. При этом сам значок геолокации останется неизменным. Размер шрифта, в свою очередь, будет подстраиваться под системные настройки устройства.

На фоне множества изменений в Android 17 Beta 3 именно эта функция вполне может оказаться одной из самых полезных.