Рассказываем о текущем состоянии рынка корпоративных систем сквозного (единого) входа — Enterprise Single Sign-On, ESSO — в России и мире. Оцениваем спрос, перечисляем основных игроков, приводим примеры реализации и даём советы по части того, как выбрать подходящий продукт, на что обратить внимание.

- 1. Введение

- 2. Сквозной вход (Single Sign-On, SSO): что это, как работает и чем полезно

- 3. Мировой рынок систем класса Enterprise Single Sign-On (ESSO)

- 4. Российский рынок систем класса Enterprise Single Sign-On (ESSO)

- 5. Чек-лист для заказчика: как выбрать систему класса Enterprise Single Sign-On (ESSO)

- 6. Выводы

Введение

Решение многих задач и в обычной жизни, и в рабочей среде требует авторизации, т. е. выдачи прав на совершение каких-то действий в информационной системе. Для этого, в свою очередь, нужно ей представиться и потом доказать, что действительно являешься владельцем учётной записи — т. е. пройти идентификацию и аутентификацию.

Когда-то давно всё это не было большой проблемой, но сейчас нас окружают десятки сервисов, программных комплексов и веб-приложений, для доступа к каждому из которых нужен свой аккаунт — и, как следствие, приходится запоминать множество комбинаций учётных данных, ведь главным способом входа в большинство информационных систем остаётся ввод логина и пароля.

Такая перегрузка ведёт к тому, что люди придумывают банальные, крайне простые пароли, список которых не меняется годами, плюс используют одинаковые учётные данные в разных местах. Это создаёт существенные угрозы: появляется риск быстрой и массовой компрометации аккаунтов.

В корпоративной среде добавляется ещё одна проблема: потеря времени. Сначала нужно войти в одну систему, потом в другую, и далее до бесконечности.

В качестве ответа на эти затруднения и сложности появились технологии, которые упрощают и оптимизируют вход в информационные системы вроде электронной почты или онлайн-хранилищ для файлов. Они повышают безопасность и в то же время избавляют от лишних телодвижений. Поговорим подробнее об одной из них — Single Sign-On (SSO).

Сквозной вход (Single Sign-On, SSO): что это, как работает и чем полезно

Термин Single Sign-On (SSO) обычно переводят как «сквозной вход» или «единый вход». Это механизм идентификации и аутентификации, который позволяет один раз ввести учётные данные (логин и пароль) и получить доступ сразу к нескольким информационным системам. Каждая из них авторизует пользователя, как если бы он ввёл свои данные на странице входа в систему.

В этом — главная особенность SSO: удобство и экономия времени. Не надо несколько раз вводить учётные данные для каждого отдельного приложения: пользователь проходит эту процедуру однократно, а потом остальные информационные системы «узнают его в лицо» автоматически. Кроме того, не нужно запоминать много разных комбинаций логинов и паролей (ведь все знают, что одна из лучших практик информационной безопасности — везде использовать разные учётные данные, чтобы в случае утечки не скомпрометировать целое множество аккаунтов разом).

Single Sign-On довольно часто встречается в современных экосистемах веб-приложений. Например, учётная запись Google даёт доступ к почте, диску, YouTube и другим сервисам корпорации: можно войти в Gmail, потом открыть сервис «Документы» и обнаружить, что сеанс работы продолжается и там — входить отдельно не потребуется.

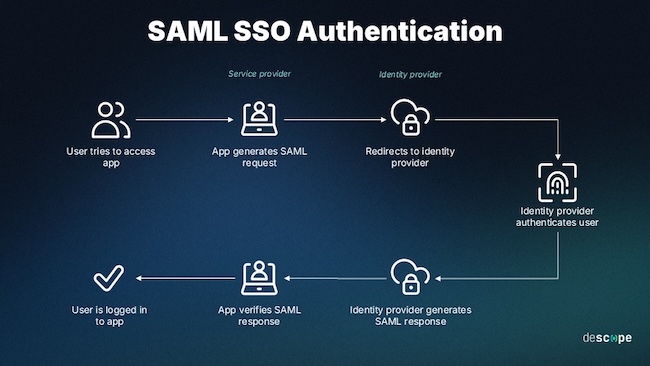

Впрочем, аккаунт Google работает не только внутри собственной экосистемы. Во многих случаях можно авторизоваться с его помощью вместо регистрации на каком-то сайте. Достаточно лишь выдать разрешение на эту процедуру. Такой сценарий тоже относится к SSO; в нём используются стандарты обмена аутентификационными данными SAML и OpenID Connect. Примером реализации Single Sign-On на базе SAML является, в частности, Единая система идентификации и аутентификации (ЕСИА), которая позволяет входить в разные сервисы электронного правительства с помощью логина и пароля от Госуслуг.

Рисунок 1. Сквозной вход посредством SAML (источник: descope.com)

Важно отметить, что сервисы, которые взаимодействуют с помощью технологии SSO, не передают друг другу учётные данные пользователя. Вместо этого они обмениваются билетами или токенами — информационными сущностями, которые идентифицируют пользователя. Это повышает безопасность механизма в целом, нейтрализуя риск утечки логинов и паролей; кроме того, токены защищаются с помощью шифрования.

Хотя SSO, как мы уже сказали выше, находит применение в повседневной жизни, особое значение эта технология приобретает в корпоративной среде. На рабочем месте часто приходится работать с самыми разными информационными системами, которые далеко не всегда созданы одним и тем же разработчиком.

Чтобы повысить безопасность и уменьшить затраты времени работников на вход в каждую систему отдельно, предприятия и ведомства внедряют технологию Single Sign-On и тем самым создают целостное цифровое корпоративное пространство. Для этого есть особый класс продуктов и решений — Enterprise Single Sign-On (ESSO).

Системы класса Enterprise Single Sign-On (ESSO), как они устроены и чем отличаются

В центре корпоративной системы сквозного входа располагается такая сущность, как провайдер идентификации (identity provider). Он нужен для того, чтобы организовать взаимодействие тех самых разнородных информационных систем, у которых часто нет какого-то общего фундамента для взаимодействия.

Когда пользователь обращается к приложению, где требуется идентификация и аутентификация, это приложение не проверяет его учётные данные самостоятельно, а перенаправляет запрос в тот самый центральный провайдер. Именно он проводит процедуру «узнавания» пользователя.

Когда процедура пройдена, провайдер идентификации отправляет приложению ответ, в котором подтверждает личность пользователя — сообщает, что последний действительно тот, за кого себя выдаёт, и ему можно выдать соответствующие права, т. е. авторизовать. Далее все остальные приложения, которые подключены к этому провайдеру, будут получать от него тот же самый подтверждающий ответ.

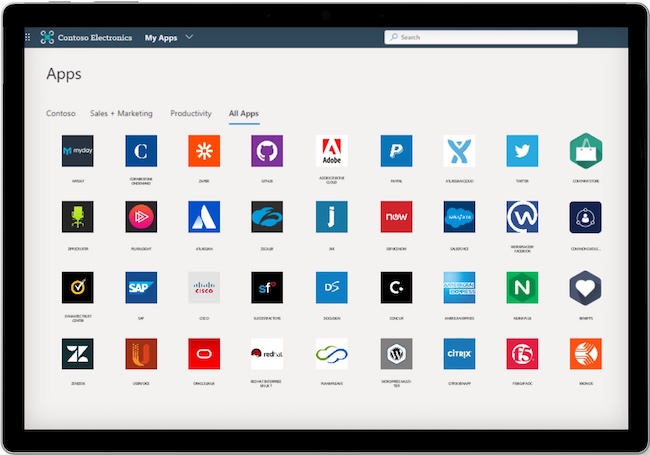

Иногда в провайдере идентификации предусмотрена центральная консоль (своего рода дашборд): пользователь входит в неё, а дальше ему оттуда предоставляется доступ ко множеству корпоративных приложений. Среди прочего, это позволяет работнику сразу видеть, к каким именно приложениям у него вообще в принципе есть доступ.

Системы класса Enterprise Single Sign-On основаны на тех же принципах, что и обычные механизмы SSO. В них тоже используются стандарты и протоколы SAML, OpenID Connect, OAuth 2.0 и другие подобные. Однако корпоративная система должна быть приспособлена к спектру задач и ландшафту угроз, которые характерны для рабочей среды.

Рисунок 2. Портал приложений ESSO-системы Microsoft Entra (источник: microsoft.com)

Например, многие организации продолжают по той или иной причине пользоваться устаревшими (т. н. legacy) программными продуктами, которые составляют важную и значимую часть их рабочих процессов. Корпоративной системе нужно уметь обеспечивать сквозной вход для самых разных систем — даже тех, в которых сами их разработчики не предполагали такую возможность. Иногда SSO в подобных случаях реализовывается банальной автоматической подстановкой логина и пароля в соответствующие поля формы входа в систему.

Кроме того, имеет значение защищённость систем класса ESSO. Как правило, они поддерживают модели разграничения доступа на основе ролей (RBAC) и атрибутов (ABAC), способны взаимодействовать с кадровыми системами (чтобы автоматически отзывать доступ при увольнении сотрудника, например), средствами обеспечения информационной безопасности, такими как комплексы класса «управление привилегированным доступом» (Privileged Access Management, PAM), и пр. Корпоративный SSO важен для борьбы с угрозами, а иногда — и для обеспечения соответствия нормативным требованиям (комплаенса).

В чём профит от внедрения ESSO для бизнеса, отдела ИТ и службы ИБ

Каждая заинтересованная сторона в компании может извлечь пользу из внедрения корпоративной системы сквозного входа.

Для бизнеса весомым доводом является сокращение затрат на управление доступом, равно как и повышение эффективности работников. Люди, которых избавили от многократной идентификации и аутентификации во множестве разных систем, решают задачи быстрее и продуктивнее, реже обращаются во внутренний хелпдеск с заявками на сброс забытых паролей. Рабочий процесс становится проще, удобнее и комфортнее, растут показатели лояльности и удовлетворённости сотрудников по отношению к компании в целом. Напомним также, что ESSO в ряде случаев помогает обеспечению комплаенса.

Отдел ИТ получает централизацию процедур по удостоверению личности в информационных системах: не нужно настраивать идентификацию и аутентификацию повсюду отдельно, можно установить один общий набор правил и политик. Единая точка входа в разные системы снижает нагрузку на вычислительную инфраструктуру: меньше запросов — больше свободных мощностей на другие задачи. Кроме того, Enterprise Single Sign-On может избавить от существенной доли административной рутины — за счёт автоматизации создания и изменения учётных записей.

Что касается отдела ИБ, то, как уже было сказано, применение систем класса ESSO способствует повышению уровня защищённости от угроз. Чем больше в компании разных паролей, тем сильнее у людей стремление к удобству в ущерб безопасности. Сквозной вход, при котором нужно помнить всего один логин и пароль, заметно снижает риск того, что эти учётные данные можно будет найти на бумажке под клавиатурой. Следует также учесть, что провайдер аутентификации централизует администрирование не только для отдела ИТ, но и для службы ИБ, которой будет полезно управление безопасностью учётных записей в одной точке.

Как следствие, предприятия и ведомства проявляют существенный интерес к системам, которые позволяют реализовать технологию SSO в корпоративной среде. За счёт этого формируются и прогрессируют соответствующие рыночные сегменты.

Мировой рынок систем класса Enterprise Single Sign-On (ESSO)

По мнению аналитиков агентства Strategic Market Research, макроэкономические и технологические факторы, такие как гибридизация рабочей среды и распространение идеологии Bring Your Own Device (BYOD) обусловливают рост спроса на продукты и решения для корпоративного сквозного входа.

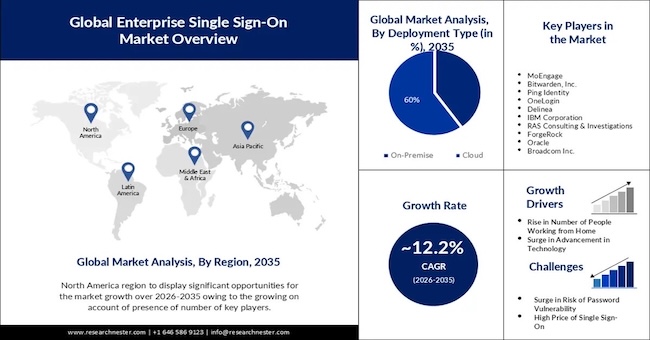

По итогам 2024 года сегмент оценили в 9,1 млрд долларов США; ожидается, что к 2030 году он вырастет до 17,9 млрд долларов, продемонстрировав средний ежегодный рост (CAGR) в размере 10,2 %. Наибольшего роста в этом сегменте исследователи ожидают от облачных решений. Что касается перспектив, то в числе будущих изменений и инноваций — объединение с системами многофакторной аутентификации (MFA), уход от паролей, создание решений на принципах «специально для облака» (cloud native).

В агентстве Market Research Future дают в целом сопоставимые оценки: примерно 8 млрд долларов по итогам 2025 года, 22,1 млрд долларов через 10 лет, CAGR в размере 10,59 %. Аналитики пишут об «уверенном росте» (robust growth) в этом сегменте. Основными стимулами для развития рынка названы растущая обеспокоенность проблемами кибербезопасности и необходимость соответствовать нормативным требованиям. Облачные системы, по мнению авторов аналитической сводки, занимают на рынке больше места, однако локальные (on-premise) растут быстрее.

Рисунок 3. Инфографика по мировому рынку Enterprise Single Sign-On (источник: researchnester.com)

В свою очередь, эксперты Research Nester считают, что в 2025 году рынок Enterprise Single Sign-On достиг объёма примерно в 5 млрд долларов США и далее каждый год будет расти на 12,2 %, что должно в итоге дать 15,6 млрд долларов к 2035 году. Исследователи связывают предполагаемый рост не только с технологическим прогрессом и с увеличением количества работающих из дома, но также и с тем, что государственные органы и ведомства будут всё активнее внедрять ESSO — в первую очередь в связи с растущими запросами на предоставление сервисов электронного правительства. Среди проблем, которые предстоит решить, — высокая стоимость систем корпоративного сквозного входа.

Обобщая мнения трёх агентств, назовём основных, наиболее заметных игроков на мировом рынке Enterprise Single Sign-On:

- Delinea.

- IBM.

- Microsoft.

- Okta.

- OneLogin.

- Oracle.

- Ping Identity.

- SailPoint.

- SecureAuth.

Все эти компании родом из Соединённых Штатов. Как следствие, североамериканский регион является в сегменте лидером, занимая, по разным оценкам, от 30 до 50 % от общего объёма.

Российский рынок систем класса Enterprise Single Sign-On (ESSO)

В России сегмент Enterprise Single Sign-On, насколько нам известно, никто не оценивал обособленно. Нет аналитических мнений такого рода и по поводу SSO в целом. Вместе с тем о текущем состоянии и грядущих перспективах можно косвенно судить по оценкам для смежных сегментов.

В первую очередь это, несомненно, сегмент многофакторной аутентификации. Выше было отмечено, что зарубежные аналитики предвидят объединение SSO / ESSO и MFA в один целостный блок продуктов и решений. Если отталкиваться от этого, то перспективы вполне радужные. Аналитика RED Security, в частности, показывает, что к 2027 году объём российского рынка многофакторной аутентификации может вырасти до 5,6 млрд рублей.

В определённой мере предполагаемый рост может поддерживаться требованиями законов. Так, в прошлом году вступил в силу запрет использовать иностранные сервисы сквозного входа для авторизации пользователей на российских сайтах. Как следствие, отечественные поставщики таких услуг сообщают об увеличении как технических, так и рыночных показателей.

Например, «Яндекс» и VK рассказывали корреспондентам газеты «Коммерсант», что за первую половину 2024 года количество сайтов и сервисов, подключённых к их системам SSO общего пользования («Яндекс ID» и VK ID соответственно), увеличивалось на треть год к году. Сервис «Газпром ID» за это же время получил вдвое больше партнёров.

Количество пользовательских учётных записей у отечественных операторов также вполне велико: у «Яндекса», VK и МТС — более 100 млн, у «Сбера» — более 80 млн, у «Т-Банка» (сервис T-ID) — 40 млн. Всё это — опять же данные за 2024 год, так что с тех пор аккаунтов явно стало ещё больше.

Таким образом, по косвенным показателям можно заключить, что российский рыночный сегмент Enterprise Single Sign-On прогрессирует и в краткосрочной перспективе может продемонстрировать заметный рост, превосходящий прогнозы для мирового рынка. После удовлетворения потребности в замене иностранных решений, впрочем, движение может замедлиться.

Посмотрим теперь, какие игроки представлены на российском рынке корпоративного сквозного входа. Постараемся при этом представить разнообразие продуктов и решений, разделив их на ряд категорий.

Специализированные продукты и решения

Продуктовые предложения позволяют выбирать среди нескольких вариантов программных разработок, созданных специально для реализации SSO в корпоративном контуре.

Avanpost Unified SSO

Система сквозного входа во все корпоративные системы (Web, Desktop, Legacy), от CRM и электронной почты до инфраструктурных, сетевых и веб-сервисов. Базовым механизмом продукта является технология единого входа (SSO), а ключевым технологическим ноу-хау — E-Passport. Технически это цифровой сертификат, выпускаемый доверенным Удостоверяющим Центром (Avanpost CA или Microsoft CA). Криптографическая пара ключей генерируется на устройстве после первичной строгой аутентификации (MFA) и неизвлекаемо сохраняется в аппаратном доверенном хранилище (TPM, Secure Enclave, Keystore) под управлением ОС iOS, Android, Windows или Linux.

Рисунок 4. Интеграционные возможности Avanpost Unified SSO

Архитектура продукта реализует концепцию Zero Trust с гибким управлением временем жизни сессий на основе политик. Состояние сессии обрабатывается локальным приложением (Avanpost Authenticator). Система обеспечивает жесткую криптографическую привязку сессии к конкретному устройству и учетной записи (Device Binding). Это архитектурно исключает векторы атак, связанные с перехватом сессионных cookie (Session Hijacking), подменой устройства или клонированием сессии на другой АРМ.

Особенности:

- Объединение всех технологий SSO в одну сессию

- Бесшовный вход со старта работы через Windows, Linux Logon.

- Непрерывный контроль сессии и её централизованное завершение (Single logout)

- Технология E-passport – собственный удостоверяющий центр обеспечивает криптографическую привязку сессии к устройству, исключая перехват

- Двусторонняя интеграция с инструментами защиты, в т. ч. системами мониторинга (SIEM), оркестровки и автоматизации (SOAR), реагирования на инциденты (IRP). Отправка обогащённых событий, API для команд реагирования

Продукт имеет сертификат ФСТЭК России № 4509, действующий до 26.01.2027. Также он внесён в реестр российского ПО (запись № 4049 от 11.12.2017).

Больше информации можно получить на сайте компании.

![]()

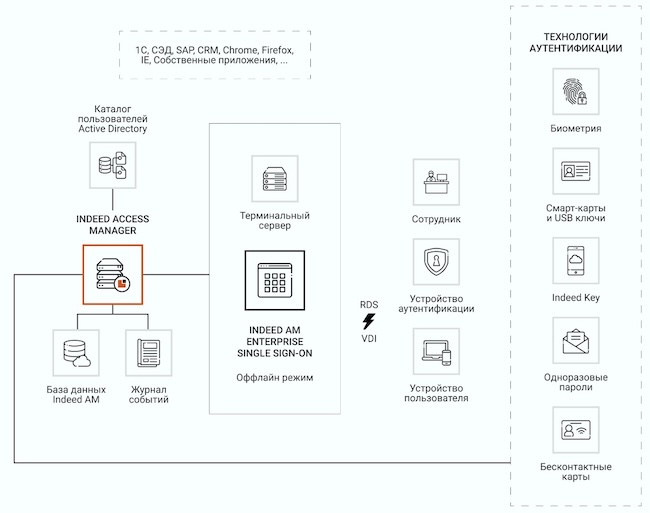

Indeed Enterprise Single Sign-On

Интеграционный модуль (агент) для IAM-системы Indeed Access Manager. Позволяет, в частности, реализовать подход Single Sign-On для тех корпоративных приложений, которые не поддерживают соответствующих механизмов самостоятельно. Сквозной вход в данном случае осуществляется путём централизованного хранения учётных данных и их подстановки в релевантные окна и формы.

Рисунок 5. Место модуля ESSO в системе идентификации и аутентификации на базе Indeed AM

Indeed Enterprise Single Sign-On поддерживает такие средства аутентификации, как одноразовые пароли (на базе времени и событий), одноразовые коды, пуш-уведомления (понадобится мобильное приложение Indeed Key), а также ряд аппаратных аутентификаторов. Для взаимодействия с веб-приложениями предусмотрены расширения к наиболее распространённым браузерам.

Особенности:

- Способ реализации SSO позволяет не зависеть от архитектуры и типа приложения.

- Нет необходимости программного вмешательства в серверную или клиентскую части приложения.

- Механизм реакции на окно смены пароля позволяет автоматически сгенерировать новый пароль для целевой системы, который не будет известен ни пользователю, ни администратору.

- Поддерживает терминальную среду исполнения.

На Anti-Malware.ru есть обзор Indeed AM 8.2, системы централизованного управления доступом, частью которой является этот модуль.

Indeed Access Manager внесён в реестр российского ПО (запись № 4993 от 03.12.2018).

Больше информации можно получить на сайте компании.

КриптоАРМ ID

Платформа единого входа и беспарольной аутентификации, разработанная компанией «Цифровые технологии». Позволяет реализовать в инфраструктуре единую точку удостоверения личности для всех информационных систем. Приложения и сервисы подключаются через типовые протоколы, такие как OAuth 2.0 и OIDC. Кроме того, при необходимости можно реализовать вход посредством провайдеров общего пользования («Яндекс ID», VK ID и пр.), беспарольных провайдеров (mTLS, WebAuthn), а также провайдеров с одноразовыми паролями (OTP).

Рисунок 6. Пример виджета входа (формы авторизации) КриптоАРМ ID

Среди прочего, на базе системы можно организовать многофакторную аутентификацию. Также для повышения уровня безопасности в дополнительном решении КриптоАРМ IDM предусмотрено разграничение прав доступа на основе ролей (RBAC). Доступны роли администраторов сервисов и приложений, роль «Участник» для обычных пользователей и роль «Управленец» для менеджеров. Кроме того, ведётся подробное протоколирование событий и операций.

Особенности:

- Широкий выбор способов входа: Email, OTP, MTLS, Passkey и др.

- Многофакторная аутентификация.

- Единое окно входа для внутренних и внешних сервисов.

- Возможность брендирования и кастомизации виджета входа.

- Можно подключить внешние источники доверенных профилей: например, из 1С, ALD Pro, «Альт Домена» и других учётных систем.

КриптоАРМ ID (под прошлым наименованием Trusted.ID) включён в реестр российского ПО (запись № 21113 от 30.01.2024).

Больше информации можно получить на сайте компании.

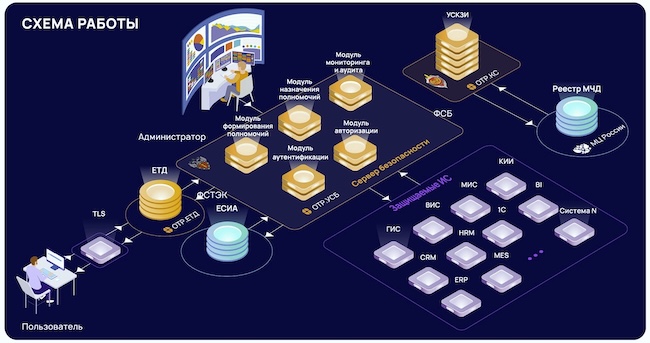

ОТР.Универсальный сервер безопасности (ОТР.УСБ)

Программный комплекс с акцентом на обеспечении соответствия нормативным требованиям. Основной функциональный блок — сервис идентификации и аутентификации пользователей и администраторов для реализации мер по управлению доступом к информационным ресурсам. Среди прочего, на его базе можно организовать однократную аутентификацию, т. е. Single Sign-On. Есть также функциональность MFA.

Рисунок 7. Схема работы ОТР.УСБ

Если говорить о сопутствующих задачах, то в составе ОТР.УСБ есть модуль выполнения задач по расписанию, который помогает осуществлять динамический контроль целостности компонентов, политик и функций комплекса. Также имеется сервис регистрации событий, обеспечивающий возможности мониторинга и аудита. Отдельно стоит отметить наличие такого функционального компонента, как шлюз безопасности.

Особенности:

- Возможность применения в информационных системах, где обрабатывается информация со степенью секретности «совершенно секретно».

- Доступно ограничение числа параллельных сессий для каждой учётной записи.

- При обеспечении комплаенса позволяет обходиться без сертификации механизмов разграничения доступа и регистрации событий в прикладном ПО.

- Гибкая модель лицензирования.

ОТР.УСБ имеет сертификат ФСТЭК России № 4505, действующий до 14.01.2027. Программный комплекс внесён в реестр российского ПО (запись № 12434 от 30.12.2021).

Больше информации можно получить на сайте компании.

Реализация Enterprise Single Sign-On на базе систем смежных классов: IdM / IAM, MFA

В дополнение к серверам безопасности и провайдерам аутентификации на рынке имеются разработки класса «управление идентификацией и доступом» (Identity Management / Identity and Access Management) и программные комплексы, которые отвечают за многофакторную аутентификацию (Multi-Factor Authentication). Их возможности также позволяют реализовать сквозной вход.

Не претендуя на составление исчерпывающего перечня, приведём несколько иллюстративных примеров.

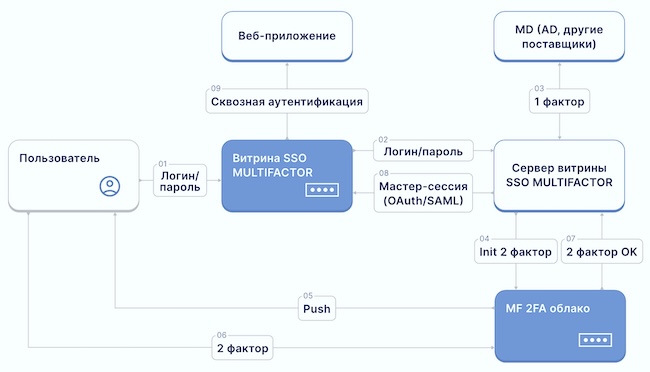

MULTIFACTOR

Гибридное (облачно-локальное) решение для усиленной аутентификации и защиты доступа. Функциональность единого входа (SSO) от МУЛЬТИФАКТОР обеспечивает удобную авторизацию в корпоративных сервисах: пользователь проходит аутентификацию один раз и получает доступ ко всем подключённым сервисам сразу. Пользователям доступна витрина приложений для входа в один клик без повторной авторизации, также есть портал самообслуживания для регистрации, восстановления паролей и настройки второго фактора. Для администраторов предусмотрены такие функции, как управление пользователями и группами (создание, редактирование и удаление), управление доступом (назначение ролей и настройка прав), контроль сеансов (просмотр информации о сеансе, принудительное завершение, ограничение попыток входа, блокирование сеансов). Также осуществляются аудит и журналирование событий.

Рисунок 8. Процедура сквозного входа с применением MULTIFACTOR

На схеме выше представлена процедура единого входа. Её можно описать следующим образом. Сначала пользователь входит в центральный Identity Provider (IdP) и вводит логин и пароль, инициируется прохождение второго фактора в облаке MULTIFACTOR (шаги с 01 по 04). Затем пользователь получает пуш-уведомление в мобильное приложение MULTIFACTOR, отправляется подтверждение о прохождении второго этапа аутентификации (шаги с 05 по 07). После проверки токена пользователь получает доступ к подключённым системам без повторного ввода пароля (шаги 08 и 09).

Особенности:

- Поддержка протоколов OIDC, OAuth 2.0 / 2.1, SAML, широкий список интеграций.

- Интеграция со службами каталогов на основе LDAP, включая собственную службу MULTIDIRECTORY, Active Directory, Samba DC, FreeIPA и другие.

- Поддержка двухфакторной аутентификации (пуш-уведомления, Telegram, биометрия, СМС и др.) и настройка политики 2FA для разных групп пользователей.

- Безопасная передача данных благодаря шифрованию учётных, персональных, сессионных и других данных пользователей.

- Защита от перебора паролей и сессионных атак — CAPTCHA, блокировка УЗ.

- Система запрашивает, но не хранит пароли.

На Anti-Malware.ru есть обзор MULTIFACTOR 2.2, российской системы двухфакторной аутентификации.

Решение присутствует в реестре российского ПО (запись № 7046 от 07.10.2020).

Больше информации можно получить на сайте компании.

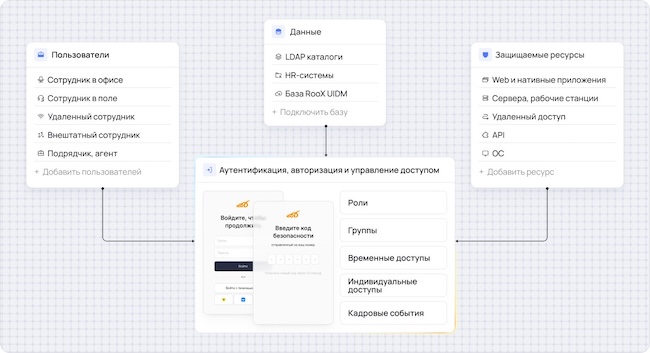

RooX UIDM

Платформа управления доступом сотрудников, обеспечивающая централизованный корпоративный вход и контроль аутентификации в распределённой ИТ-инфраструктуре. Ориентирована на средний и крупный бизнес, где требуется управляемый, масштабируемый и безопасный SSO-контур. RooX UIDM обеспечивает единую точку входа сотрудников в корпоративные информационные системы: веб-приложения, внутренние сервисы, сервисы удалённого доступа и облачные решения. Поддерживаются стандартные протоколы (SAML, OpenID Connect, Kerberos), а также важные технологии корпоративного доступа: протокол RADIUS и двухфакторная аутентификация для рабочих станций и серверов на базе Windows и Linux.

Рисунок 9. Концептуальная архитектура RooX UIDM

Компонент HTTP Gateway позволяет открыть доступ к корпоративным веб-ресурсам для удалённых сотрудников без использования VPN. HTTP Gateway пропускает через себя обращения к веб-приложениям и HTTP API, применяя к ним политики безопасности и правила доступа. Благодаря интеграции компонента с платформой RooX UIDM, доступ пользователей к корпоративным веб-приложениям из внешней сети можно защищать дополнительными методами аутентификации и правилами доступа.

Особенности:

- Централизованное управление доступом сотрудников. RooX UIDM может работать как в связке с корпоративным каталогом, так и независимо от него.

- Поддерживаются ролевые и атрибутивные модели доступа (RBAC и ABAC).

- Гибкая многофакторная аутентификация, широкий набор дополнительных методов аутентификации, в т. ч. OTP (СМС, электронная почта) и TOTP. Поддержаны современные цифровые сертификаты, USB-токены и сертификаты mTLS. Доступна адаптивная аутентификация с учетом контекста.

- Соответствие принципам Zero Trust.

- Инструменты безопасности и контроля: детализированное логирование, контроль жизненного цикла учётных записей и сессий, интеграция с SIEM-системами и внутренними средствами мониторинга, а также механизмы управления рисками доступа (блокировка сессий, принудительная смена факторов, уведомления о подозрительной активности).

- Полностью отечественная разработка, не основанная на опенсорс-платформах.

Система управления доступом RooX UIDM зарегистрирована в реестре российского ПО (запись № 10504 от 06.05.2021).

Больше информации можно получить на сайте компании.

![]()

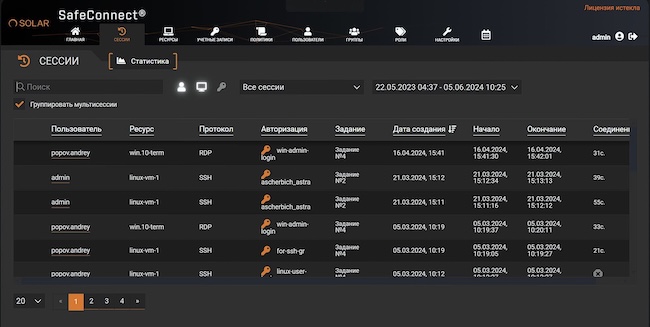

Solar SafeConnect

Система защиты удалённого доступа к ресурсам компании через веб-браузер. Отвечает за обеспечение безопасной работы удалённых сотрудников, аутсорсинговых специалистов, подрядчиков и других пользователей снаружи организационного контура, которым необходим доступ к целевым системам компании-заказчика.

SafeConnect может выполнять не только идентификацию с аутентификацией, но и подстановку учётных данных в авторизационные формы, что позволяет организовать сквозной вход в целевые системы.

Рисунок 10. Интерфейс Solar SafeConnect

SafeConnect нативно интегрируется с системой управления доступом привилегированных пользователей (PAM) Solar SafeInspect. Среди прочего, это позволяет администраторам подключаться к активным пользовательским сеансам. В сущности, продукт обеспечивает удобный и безопасный веб-интерфейс для взаимодействия с целевыми системами.

Особенности:

- Предоставление доступа к ресурсам и приложениям по модели «just-in-time» (только тогда, когда он требуется, и на ограниченный интервал времени).

- Собственная тикет-система для запроса и предоставления доступа.

- Вся работа с целевыми системами ведётся через браузер, нет потребности в дополнительном ПО.

- Простая интеграция с решениями по многофакторной аутентификации.

Solar SafeConnect включён в реестр российского ПО (запись № 7227 от 03.11.2020).

Больше информации можно получить на сайте компании.

Альтернативные решения

Приведённые выше описания продуктов и решений, как мы отметили ранее, во многом иллюстративны. Составляя обзор, мы стремились показать пестроту и многообразие разработок, на базе которых можно реализовать систему класса Enterprise Single Sign-On. Мы надеемся, что этот подход не создаёт у читателя впечатления неоправданной избирательности.

Соответственно, мы не даём подробных описаний некоторым продуктовым предложениям, которые также представлены на российском рынке, однако это, на наш взгляд, ни в коей мере не умаляет их значимости.

В частности, к сегменту корпоративного SSO имеют непосредственное отношение, по нашей оценке, следующие игроки:

- «БАРС Груп» (программный комплекс BarsUp.Access Manager).

- «Кейсистемс» (программный комплекс «КС Аутентификация и идентификация»).

- НТЦ «Протей» (программное обеспечение PROTEI Globus-PASS).

- BioLink Solutions (решение IDenium).

- Nexign (продукт «Аутентификация пользователей по технологии единого входа (SSO)).

- Tune-It (программное обеспечение «Tuxedo SSO»).

Российский рынок идентификации и аутентификации расширяется и прогрессирует. Нет сомнений, что с течением времени этот перечень пополнится.

Чек-лист для заказчика: как выбрать систему класса Enterprise Single Sign-On (ESSO)

Чем больше вариантов, тем труднее выбор. Однако процесс поиска подходящего продукта или решения становится проще, если опираться на заблаговременно составленный перечень критериев. Поэтому полезно задуматься над тем, какие отличия и характеристики систем корпоративного сквозного входа могут быть особенно важными.

1) Поддержка стандартов аутентификации. «Джентльменский набор» — OAuth 2.0, SAML, OpenID Connect (OIDC). Имеет смысл инвентаризировать все сервисы в инфраструктуре, для которых потребуется реализовать сквозной вход, и сформировать список протоколов и стандартов, необходимых для интеграции с ними. Если нужно предоставить технологию SSO не только коллегам, но и клиентам либо подрядчикам, то пригодится система с поддержкой внешних провайдеров общего пользования (вход через соцсети, банки, ЕСИА).

2) При наличии устаревших и необновляемых (legacy) приложений — наличие прокси или другого механизма для работы с ними. Если уж принято решение внедрять систему корпоративного сквозного входа, то логично распространить её охват на как можно большее количество приложений и сервисов. Если где-то она работает, а где-то приходится входить «по старинке», то полезность и степень возврата инвестиций снижаются.

3) Масштабируемость и отказоустойчивость. Единая точка идентификации и аутентификации — это также и единая точка отказа, поэтому важно, чтобы продукт или решение соответствовали той нагрузке, которая будет на них возлагаться. Стоит обратить внимание на возможности смягчения последствий, задав себе (и производителю) вопрос: что будет, если система откажет? Останемся ли мы вообще без возможности входа в целевые системы?

4) Функции для обеспечения безопасности. Хорошо, если в системе есть строгая (многофакторная) аутентификация или интеграция с внешним сервисом такого класса. Полезны также возможности аудита, контроля доступа, управления сессиями вплоть до их форсированного разрыва. Стоит поинтересоваться у производителя системы, как защищён сам механизм аутентификации, предусмотрена ли, например, защита от перехвата или подделки сеанса и каким образом она реализована.

5) Совместимость с инфраструктурой. Важно убедиться, что имеющиеся активы и сценарии работы (рабочие процессы) поддерживаются той системой, которую планируется внедрить. Среди прочего, определённое значение может иметь, например, поддержка терминальной среды исполнения.

6) Удобство и простота. Традиционно весьма популярны такие системы, в которых предусмотрено самообслуживание пользователей: это упрощает ряд процедур и снижает нагрузку на внутренний хелпдеск. В целом чем незаметнее продукт или решение, чем меньше дополнительной нагрузки на персонал они создают, тем лучше.

7) Стоимость владения. Помимо начальной стоимости лицензии, необходимо учитывать расходы на поддержку, обновление и обслуживание системы. У некоторых производителей есть подписочные модели и возможности индивидуального проектирования — на это тоже стоит обратить внимание.

И, конечно, нельзя забывать об индивидуальной специфике каждой отдельной организации. Перечень выше имеет общий и универсальный характер, что не позволяет назвать его полным и исчерпывающим. Правильнее рассматривать его как отправную точку, на базе которой можно начать формировать свой собственный набор требований.

Выводы

Российский рыночный сегмент систем корпоративного сквозного входа (Enterprise Single Sign-On, ESSO) характеризуется не только сравнительной многочисленностью представленных на нём игроков, но и разнообразием предлагаемых продуктов и решений.

Реализовать однократную идентификацию и аутентификацию для рабочих нужд можно не только при помощи специализированных разработок, но и на базе программных комплексов других классов: IdM / IAM, MFA, серверов безопасности. Это гарантирует наличие конкурентной среды и возможность выбора наиболее подходящего решения.

Однако пестрота предложений в то же время и усложняет подбор оптимального варианта. В ходе поиска стоит обращать внимание на спектр поддерживаемых стандартов, протоколов и способов аутентификации, совместимость с уже используемыми в инфраструктуре решениями, возможность масштабирования и отказоустойчивости. Большое значение имеют функции безопасности, предусмотренные в том или ином продукте. Немаловажны и сопутствующие особенности, такие как удобство пользования и экономическая целесообразность.

По мнению исследователей и аналитиков, мировой рынок ESSO будет уверенно расти. Вполне вероятно, что и российский сегмент последует за ним — особенно если учесть потребность в замене иностранных разработок, равно как и необходимость соответствовать требованиям регуляторов. Среди других вероятных тенденций — слияние с сегментом MFA; к этому располагает смежность (и даже общность) задач, решаемых программными комплексами двух классов.

Информационно-аналитический центр Anti-Malware.ru продолжает мониторинг инноваций и перемен в различных сегментах рынков ИТ и ИБ. Следите за обновлениями!