Специалисты компании Group-IB проанализировали деятельность программ-вымогателей и рассказали, какие изменения претерпел этот класс вредоносов за год. Учитывая, что шифровальщики на сегодняшний день являются одной из самых серьёзных угроз, цифры из отчёта Group-IB действительно поражают.

Аналитики изучили атаки вымогателей, взяв период с 2018 года. За это время операторы ощутимо увеличили сумму выкупа и начали использовать новый подход — кража конфиденциальных файлов.

Согласно отчёту, в 2019 году число атак шифровальщиков выросло на 40%, при этом злоумышленники стали атаковать крупные организации, что привело к увеличению суммы выкупа с $6000 до $84 000. Среди тех, кто требует самые крупные выкупы, исследователи выделили Ryuk и REvil (Sodin, Sodinokibi).

Таким образом, всего за год киберпреступники подняли суммы более чем в десять раз.

В 2020 году сумма выкупа увеличилась ещё больше. Например, исходя из данных компании Coveware, в первом квартале средний выкуп зафиксировался на отметке $111 605.

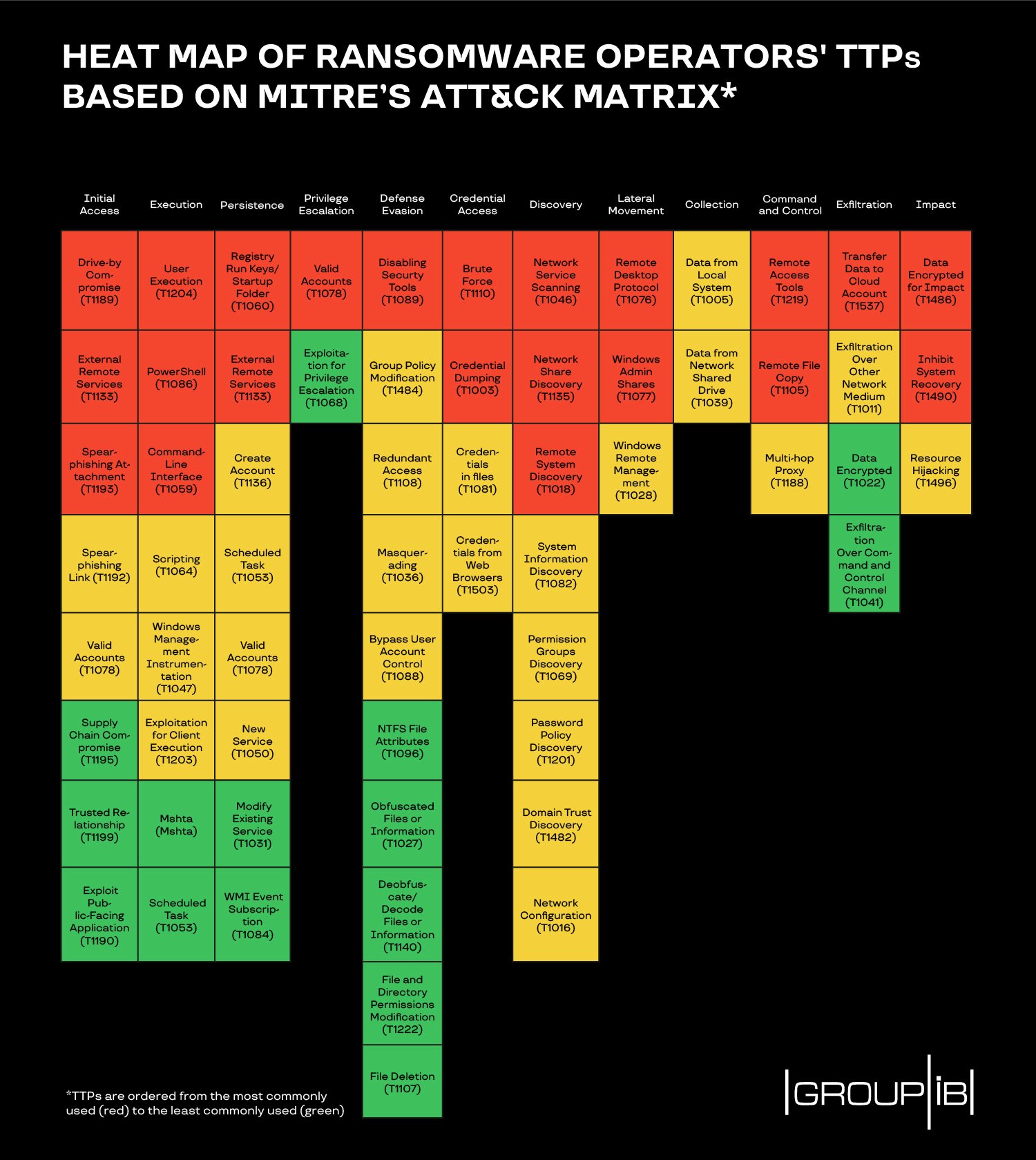

В Group-IB также подчеркнули, что операторы крупных шифровальщиков вроде Ryuk, LockerGoga, REvil, MegaCortex, Maze и Netwalker, как правило, используют банальные методы проникновения в систему жертвы — например, RDP.

Фишинг тоже часто используется в атаках на корпоративные сети, за этим методом стоят известные вредоносные программы Emotet, Trickbot (Ryuk) и QakBot (ProLock, MegaCortex). Помимо этого, преступники не брезгуют эксплуатировать уязвимости в WebLogic Server (CVE-2019-2725) и Pulse Secure VPN (CVE-2019-11510).

Ну и, конечно, нельзя не вспомнить новый принцип операторов вымогателей — угрожать сливом важных данных. Злоумышленники заходят сразу с двух сторон: требуют деньги за возврат файлов, а если есть резервная копия, угрожают опубликовать их в Сети.

Здесь в пример можно привести деятельность REvil (Sodinokibi). Сначала группировка, стоящая за этим вредоносом, угрожала опубликовать «грязное бельё» Трампа. А потом взялась за Мадонну.