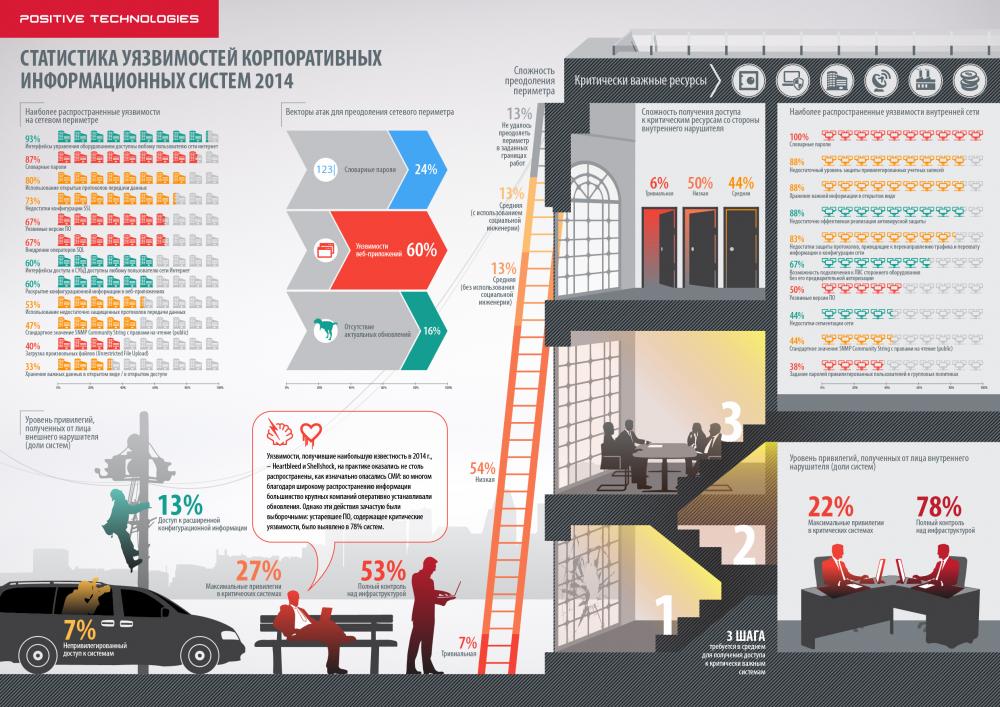

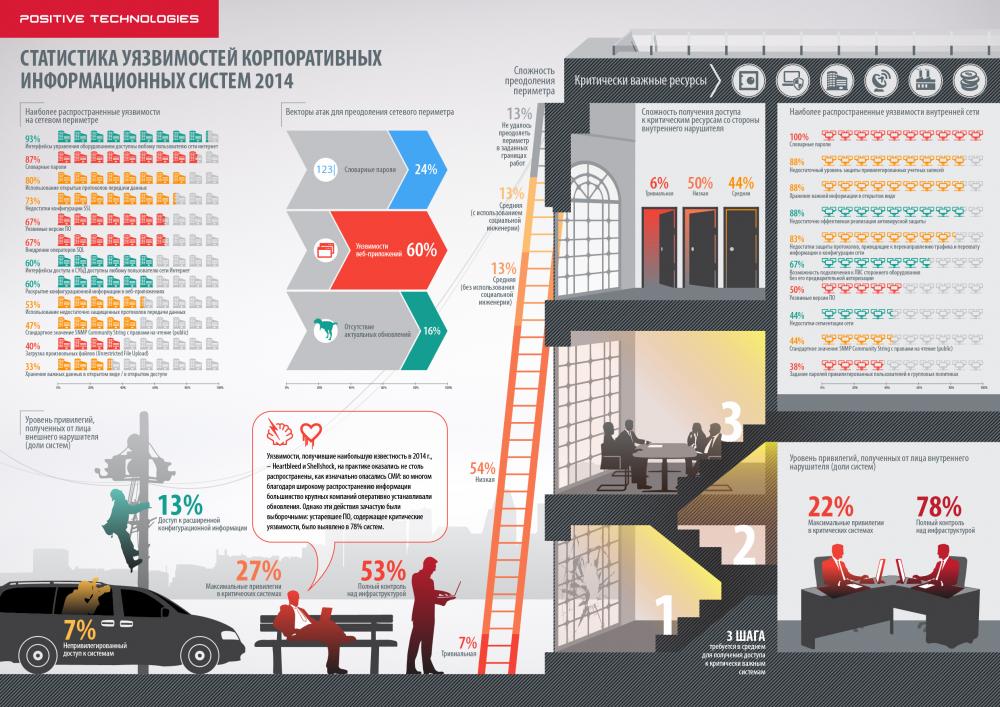

Основными источниками киберугроз для крупного бизнеса стали ошибки веб-приложений, слабые пароли и собственные сотрудники. Такие наблюдения содержатся в исследовании Positive Technologies «Статистика уязвимостей корпоративных информационных систем», полная версия которого будет представлена в ходе международного форума по практической безопасности Positive Hack Days 26—27 мая в Москве.

Как выяснили эксперты, 94% корпоративных IT-систем не защищены от взлома и позволяют получить полный контроль над критически важными ресурсами компаний, такими как электронная почта, системы управления сетевым оборудованием, Active Directory и ERP.

В 2014 году, как и годом ранее, почти все исследованные системы оказались подвержены уязвимостям высокой степени риска, в том числе связанным с недостатками конфигурации. В 67% случаев получение полного контроля над одним из важнейших ресурсов оказалось возможным от лица любого внешнего злоумышленника и в 27% случаев для этого достаточно было иметь доступ к пользовательскому сегменту внутренней сети.

Большинство систем (78%), протестированных в 2014 году, содержали критически опасные уязвимости, возникшие в результате использования устаревших версий ПО (результат заметно хуже, чем в прошлом году, когда таких систем было немногим более половины). Практически в каждой информационной системе (89%) выявлены уязвимости, связанные с ошибками в коде веб-приложений; более чем в половине компаний (61%) это были уязвимости высокой степени риска.

В отчете Positive Technologies были проанализированы информационные системы 18 крупных государственных и коммерческих компаний с большим количеством дочерних организаций и филиалов в разных городах и странах. Часть исследованных компаний входит в Fortune Global 500 и рейтинг агентства «Эксперт». В рамках тестирования моделировалось поведение потенциального нарушителя, действующего со стороны интернета или из внутренней сети организации. Этот подход позволил оценить реальный уровень безопасности системы и выявить недостатки механизмов защиты. В отчете дается сравнение результатов с показателями предыдущего года.

Отчет Positive Technologies затрагивает основные направления информационной безопасности — защиту сетевого периметра, внутренней сети и корпоративных пользователей.

Сетевой периметр

Сложность проведения атак в 2014 году оказалась заметно ниже, чем в предыдущие годы, а преодоление сетевого периметра в 60% систем стало возможным через уязвимости веб-приложений. Почти во всех случаях (80%), когда внешнему нарушителю удалось преодолеть сетевой периметр, он способен получить полный контроль над критически важными ресурсами.

Самые распространенные уязвимости на сетевом периметре — доступные из интернета интерфейсы управления сетевым оборудованием и серверами (доля выросла с 82 до 93%) и использование словарных паролей, в том числе установленных по умолчанию и пустых (87%). На сетевом периметре 67% систем выявлены словарные идентификаторы и пароли администраторов.

Внутренняя сеть

При тестировании от лица внутреннего злоумышленника (например, рядового сотрудника, находящегося в пользовательском сегменте сети) во всех случаях удалось получить несанкционированный привилегированный доступ к критически важным ресурсам (банковским, ERP-системам и другим ключевым компонентам сети). В 78% случаев внутренний нарушитель мог получить полный контроль над информационной инфраструктурой организации.

Наиболее распространенной уязвимостью ресурсов внутренней сети по-прежнему остаются слабые пароли, которые были обнаружены во всех исследованных системах. При этом в каждой системе выявлены простые пароли администраторов (более половины — длиной до 6 символов). Следующая по распространенности уязвимость внутренних сетей — недостаточный уровень защиты привилегированных учетных записей (88% систем).

Осведомленность сотрудников

Вызывает опасение тот факт, что в 2014 году существенно снизился уровень осведомленности сотрудников в вопросах безопасности: они стали почти в 2 раза чаще, в сравнении с 2013 годом, переходить по незнакомым ссылкам и открывать приложенные к письмам файлы. Кроме того, было зафиксировано в 4 раза больше фактов ввода учетных данных и запуска приложенных к письму файлов.

«Результаты исследования наглядно свидетельствуют, что в информационные системы крупных компаний защищены недостаточно. Следует обратить особое внимание на усиление защиты веб-приложений и привилегированных учетных записей, а также повышение осведомленности пользователей. Мы рекомендуем регулярно проводить аудит безопасности и тесты на проникновение со стороны как внешнего, так и внутреннего нарушителя», — отметил директор по методологии и стандартизации Positive Technologies Дмитрий Кузнецов.