По данным. ГК «Солар», в 2024 году из российских компаний в Сеть утекло более 20 Тбайт персональных данных — суммарно 1,4 млрд записей, содержащих 89 млн имейл (на 38% меньше в сравнении с 2023 годом) и 240 млн номеров телефона (+7%).

Суммарно за год средствами Solar AURA в интернете было обнаружено 986 сообщений об утечках. В 48% случаев базы данных попали в открытый доступ, однако часть сведений в них была слита еще в 2023 и 2022 годах.

Сокращение числа адресов электронной почты в утечках аналитики объясняют ростом популярности использования телефонных номеров для авторизации на сайтах и сервисах и ожидают продолжения тренда в этом году.

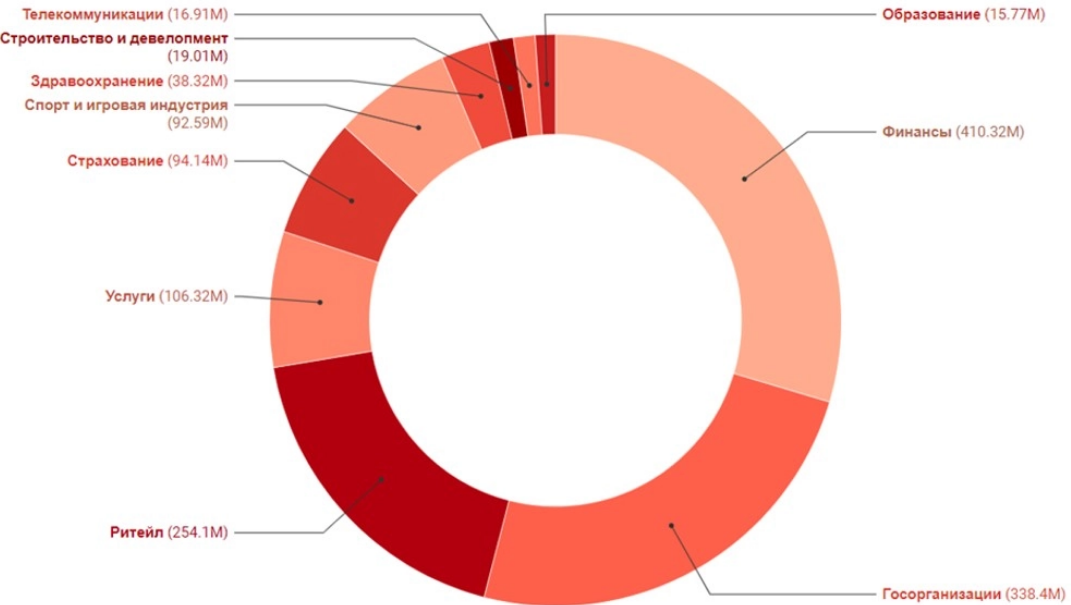

Рейтинг отраслей по объему утечек возглавила сфера финансов: 39 инцидентов (четверть — в микрофинансовых организациях), более 410 млн записей ПДн. Второе непочетное место занял госсектор, третье — ретейл, где зафиксировано 267 инцидентов, в основном в небольших плохо защищенных магазинах.

Количество фишинговых ресурсов, выявляемых экспертами, за год увеличилось в 2,3 раза. В большинстве своем это поддельные страницы маркетплейсов и госпорталов, а также сайты, созданные для кражи учеток Telegram.

Особо специалисты отметили рост популярности PhaaS (phishing-as-a-service) — теневых сервисов, позволяющих поставить на поток создание фишинговых имитаций.

«Мы рекомендуем всем организациям вне зависимости от объема бизнеса обеспечивать комплексный подход к информационной безопасности, который включает в себя не только внедрение специализированных решений от кибератак и внутренний мониторинг инфраструктуры, но и обучение сотрудников правилам кибергигиены и постоянный поиск внешних цифровых угроз», — советует, пользуясь случаем, замдиректора Solar AURA Александр Вураско.