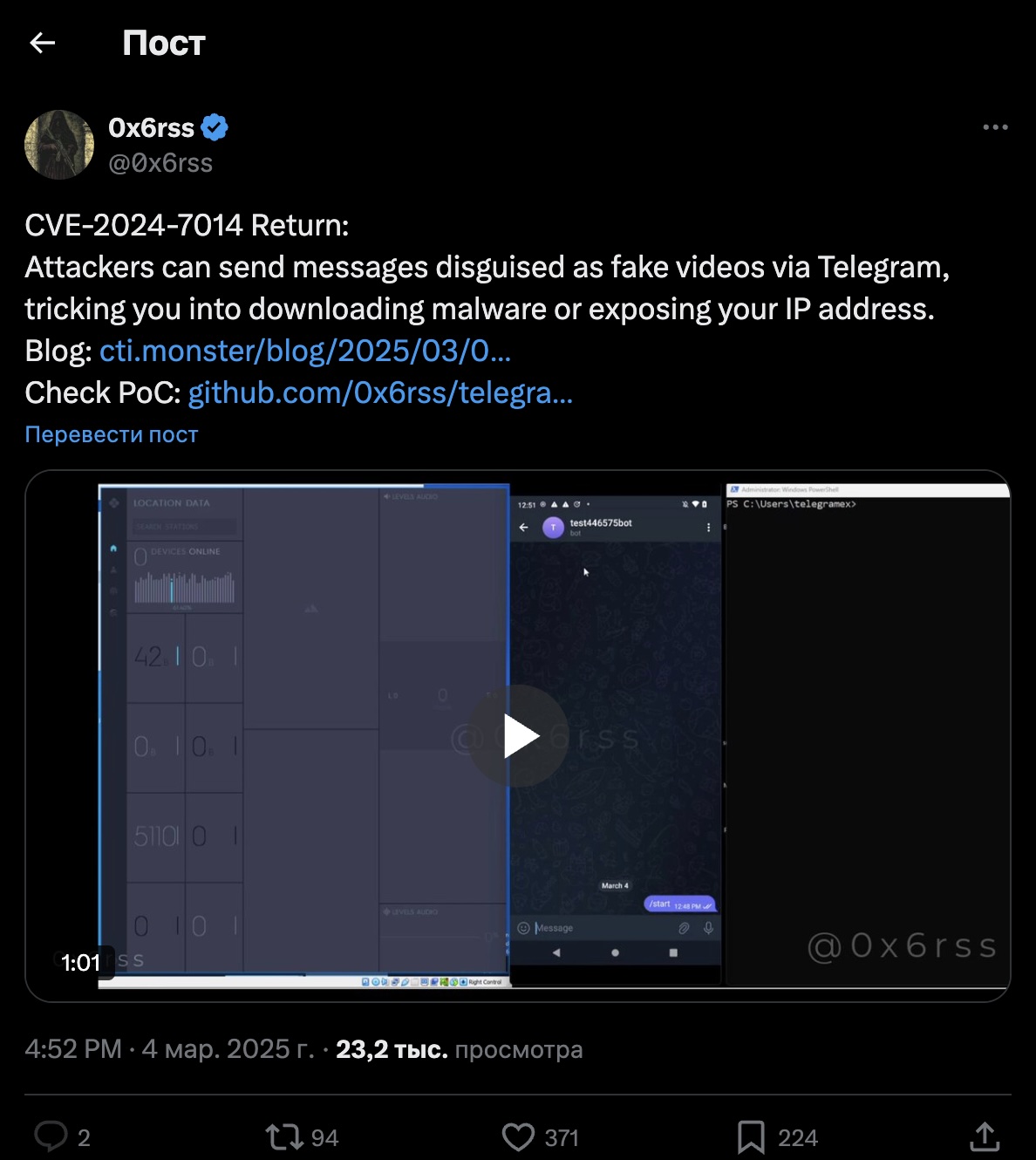

Исследователи обнаружили новую эксплойт-атаку «EvilLoader», нацеленную на пользователей Android и распространяемую через Telegram. Злоумышленники используют поддельные видеофайлы, чтобы обманом заставить пользователей скачать вредоносный код или раскрыть свой IP-адрес.

Эксплойт позволяет замаскировать расширение .htm внутри видеофайла. При открытии такого файла в Telegram пользователю показывается сообщение «приложение не может воспроизвести это видео» с предложением «попробовать открыть его в браузере».

Если пользователь соглашается, браузер перенаправляет его на внешний сайт с фейковой страницей Google Play, предлагающей загрузить злонамеренное приложение.

Этот метод позволяет киберпреступникам незаметно заразить устройства пользователей или отследить их IP-адрес.

«EvilLoader» (CVE-2024-7014) является продолжением вектора атаки «EvilVideo», обнаруженного летом 2024 года (была оперативно устранена в Telegram). Однако новая брешь пока присутствует в актуальной версии Telegram для Android (v11.7.4).

По данным исследователя под ником 0x6rss, вредоносный код .htm появился на киберпреступных форумах еще 15 января 2025 года и продолжает активно продаваться.

На данный момент разработчики Telegram не выпустили патч, поэтому пользователям рекомендуется принять меры самостоятельно:

- Отключить установку неизвестных приложений через браузер:

- Перейдите в Настройки Android → Приложения → Специальный доступ → Установка неизвестных приложений.

- Выберите браузер по умолчанию.

- Отключите опцию «Разрешить установку из этого источника».

- Не открывать подозрительные видеофайлы в Telegram, особенно если они требуют воспроизведения через браузер.

- Обновлять Telegram до последней доступной версии, чтобы минимизировать риски.

Напомним, в августе 2024 года основатель Telegram Павел Дуров был задержан во Франции по обвинению в недостаточных мерах борьбы с незаконной активностью на платформе. Впоследствии сервис обновил условия использования, добавив возможность передачи IP-адресов и номеров телефонов пользователей правоохранительным органам по запросу.