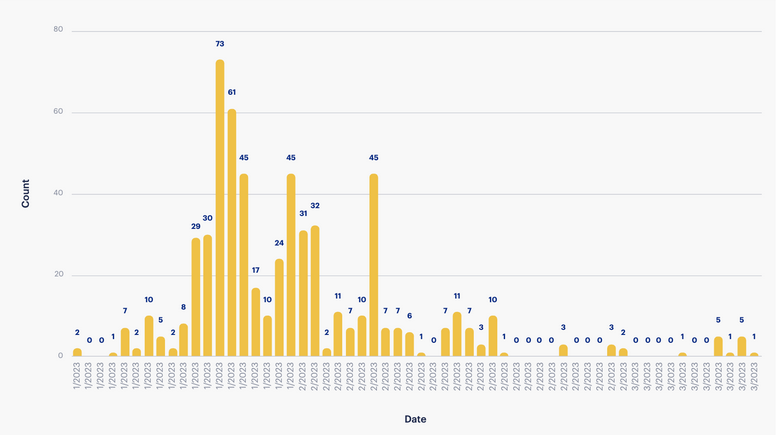

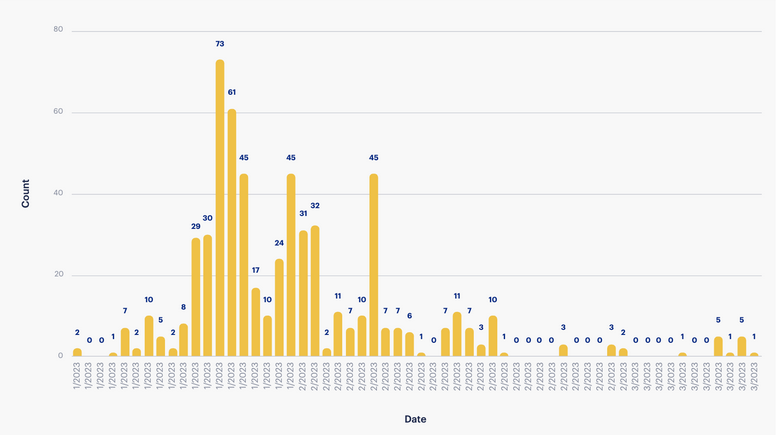

С конца ноября Malwarebytes наблюдает новый всплеск malvertising-активности, которая к февралю вышла на пик. В I квартале эксперты зафиксировали более 800 атак, спровоцированных вредоносной рекламой, и подчеркивают, что на самом деле их намного больше.

Ранее malvertising зачастую использовали операторы эксплойт-паков. Однако лет пять назад такие инструменты начали выходить из моды; сейчас целевые зловреды распространяются в основном через спам и drive-by-загрузки под видом легитимных приложений. А для привлечения потенциальных жертв на вредоносные сайты иногда используются специально созданные рекламные баннеры.

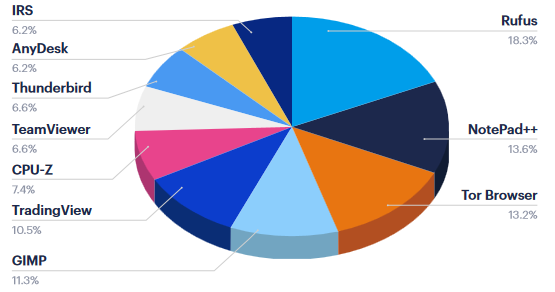

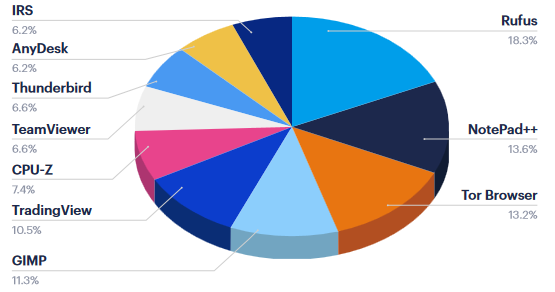

Риск получить зловреда вместо полезного софта, по данным аналитиков, наиболее высок при поиске по таким ключам:

Исследование также показало, что вредоносная реклама наиболее часто используется для засева инфостилеров — Aurora, Vidar, Raccoon, RedLine. В список, составленный экспертами по результатам наблюдений, входят также троянские загрузчики BatLoader и IcedID (в настоящее время применяется в основном для доставки других зловредов).

Учетные данные, украденные с помощью инфостилеров, обычно выставляются на продажу. Лоты, обеспечивающие готовый доступ к корпоративным сетям, очень привлекательны для операторов шифровальщиков.

Некоторые вымогатели предпочитают обходиться без такого посредничества и сами используют malvertising для проведения атак. Так, владельцы Royal продвигают сайты, с которых якобы можно скачать легитимный установщик TeamViewer или иного популярного софта. На самом деле под этой маской скрывается BatLoader, который загружает маячок Cobalt Strike, открывающий доступ к целевой сети.

Использование популярных брендов в malvertising-кампаниях способно ввести в заблуждение рядового пользователя, а скрытый в баннере вредоносный редирект обнаружить и вовсе непросто. Организациям же для зашиты от подобной угрозы эксперты советуют не налегать на отлов злоупотреблений брендом, а использовать также инструменты предотвращения атак:

- программы управления уязвимостями и патчингом;

- приложения для веб-защиты, способные отследить и пресечь загрузки с вредоносного сервера;

- блокировщики рекламы.