В официальном магазине для Android-устройств Samsung найдены приложения для просмотра фильмов и ТВ-щоу, способные загрузить и выполнить другой код, в том числе вредоносный. Все они созданы на основе Showbox — уже недоступной программы, имевшей репутацию пособника пиратству.

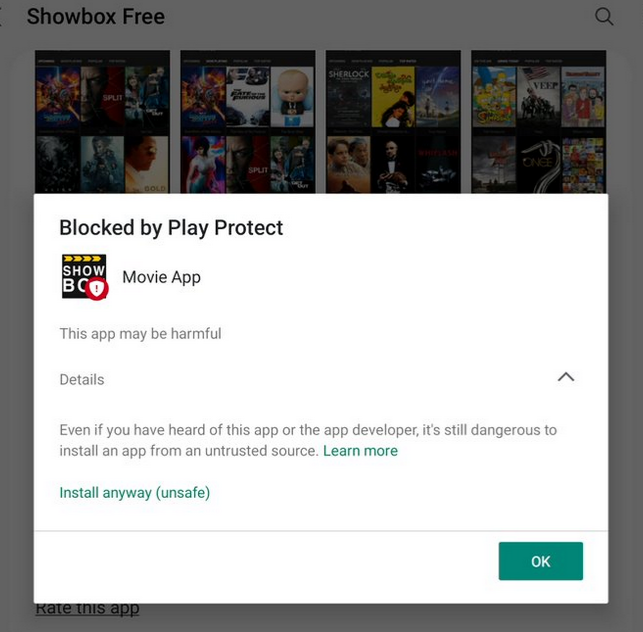

Попытка загрузки модификации Showbox из Galaxy Store вызывает предупреждение Google Play Protect о блокировке. Два десятка сканеров на VirusTotal детектируют новые находки с разными вердиктами, от Riskware и Clicker (Adware) до Trojan.

Анализ клонов Showbox показал, что компонент рекламы предоставляет возможность динамического выполнения кода из приложения. При установке на Android эти приложения запрашивают много лишних разрешений, в том числе доступ к контактам, истории звонков и телефону.

Магазин Samsung не отслеживает количество загрузок предлагаемых продуктов, однако обнаруженные угрозы собрали сотни отзывов. Некоторые комментаторы отметили проблемы при установке — появление предупреждений защиты.

Исходное приложение Showbox в свое время позиционировалось как база данных по фильмам с встроенным VPN. Судя по записям в профильном сообществе Reddit, серверы Showbox отключили два года назад, и сейчас доступны только фейки. На Google Play их нет, хотя проблем с потенциально опасным и вредоносным софтом там хватает.