Оглашены итоги очередного состязания Pwn2Own. За демонстрацию уязвимостей в роутерах, принтерах, NAS и других потребительских устройствах участникам суммарно выплатили около $1,1 миллиона.

Из-за большого количества заявок на показ эксплойтов осенний Pwn2Own пришлось продлить еще на один день. В качестве объектов взлома конкурсантам впервые предложили принтеры, и шесть участников выбрали для атак именно такие устройства. Умные телевизоры и ВЗУ никого почему-то не прельстили.

Выше прочих были оценены эксплойты для смарт-колонок Sonos One. Две команды получили по $60 тыс. за демонстрацию исполнения стороннего кода с помощью ошибки переполнения буфера.

Успешный взлом смартфона Samsung Galaxy S21 принес хакеру из Pentest Limited $50 тыс., а команде STARLabs — лишь $25 тыс. (один из задействованных багов уже был известен производителю). Попытка представителя F-Secure применить эксплойт нулевого дня оказалась провальной: он не уложился в отведенное для демонстрации время.

Все атаки на принтеры завершились успехом, хотя в трех случаях авторы использовали уже показанные уязвимости и заработали меньше остальных. Взломщики принтеров суммарно получили почти $200 тыс., выявив следующие ошибки:

- Canon ImageCLASS MF644Cdw — переполнение буфера в куче, в стеке;

- HP Color LaserJet Pro MFP M283fdw — переполнение буфера в стеке;

- Lexmark MC3224i — инъекция команд, перезапись произвольного файла.

В категории «NAS» самой большой награды ($45 тыс.) был удостоен взлом бета-версии накопителя My Cloud Home Personal Cloud на 3 Тбайт от Western Digital. Для эксплойта конкурсанты использовали две ошибки: чтение за границами буфера и переполнение буфера в куче.

В NAS-устройствах WD семейства My Cloud были найдены и другие проблемы, грозящие исполнением вредоносного кода и захватом контроля над системой:

- Pro Series PR4100 — ненадежный редирект, возможность внедрения команд, переполнение буфера в стеке, нарушение целостности памяти, ошибки конфигурации;

- Home Personal Cloud 3Тбайт — переполнение буфера в стеке, запись за границами буфера.

Максимальная выплата за эксплойт для роутеров составила $30 тысяч. Этот приз получили три участника, успешно атаковавших RV340 от Cisco Systems через WAN-интерфейс.

В трех устройствах этой категории участники Pwn2Own выявили следующие угрозы:

- Cisco RV340 — логическая ошибка и переполнение буфера в куче (интернет-атака), обход аутентификации и инъекция команд (локальная атака);

- TP-Link AC1750 — чтение за пределами буфера (получение доступа к шеллу с правами root через LAN-интерфейс);

- NETGEAR R6700v3 — целочисленное переполнение, пара ошибок переполнения буфера, неинициализированная переменная (LAN); неадекватная проверка сертификатов, переполнение буфера в стеке (WAN).

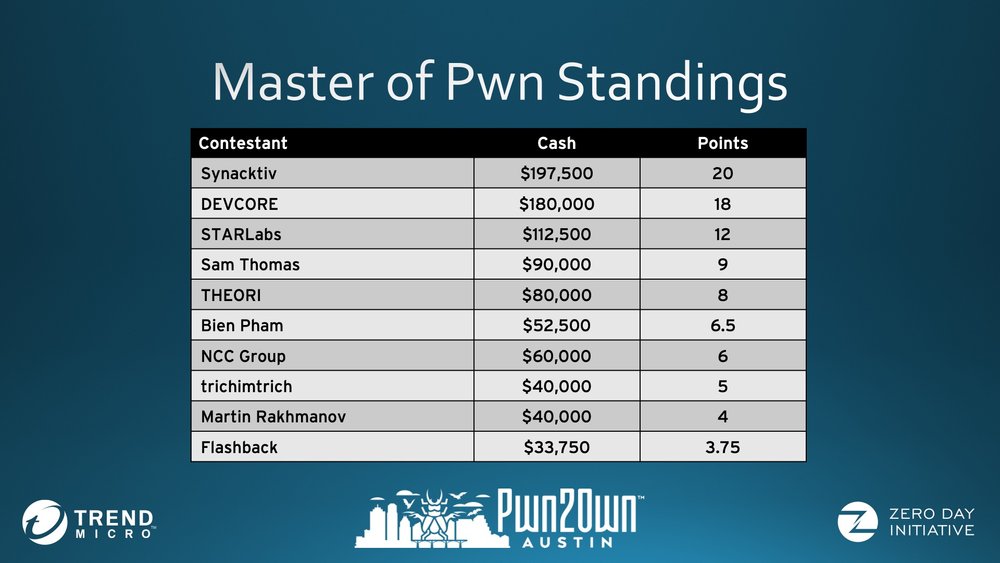

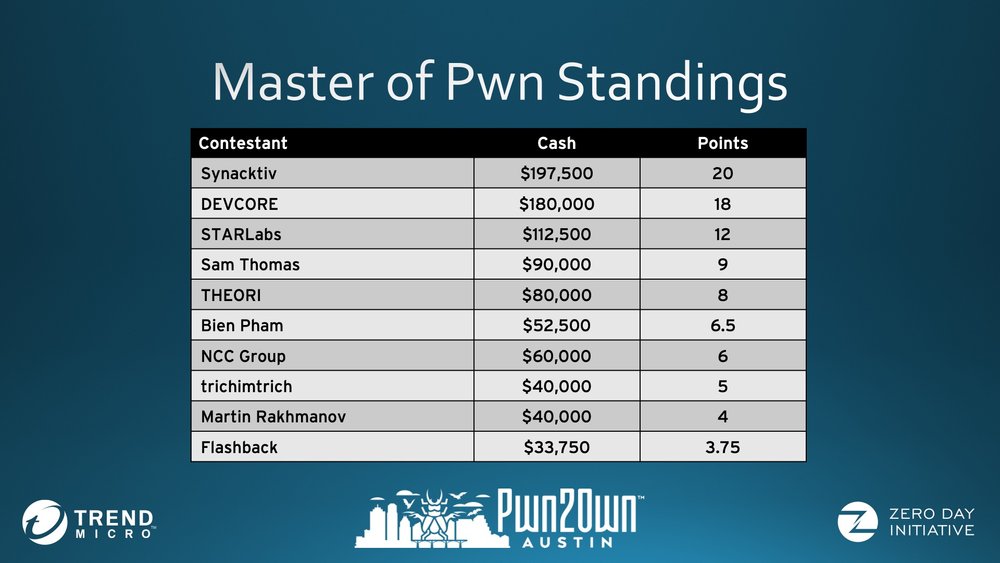

Победителем стала команда из ИБ-компании Synacktiv, второе место заняли умельцы из консалтинговой компании Devcore (Тайвань).

Информация о новых уязвимостях уже передана производителям устройств. По традиции на подготовку патчей им дали три месяца, после этого авторы находок вольны будут их обнародовать.