Павел Дуров, основатель мессенджера Telegram, рассказал о принципах и объемах работы компании, а также провел параллели с коллегами по цеху. Критике Дурова на этот раз подверглись представители прямого конкурента Telegram — WhatsApp.

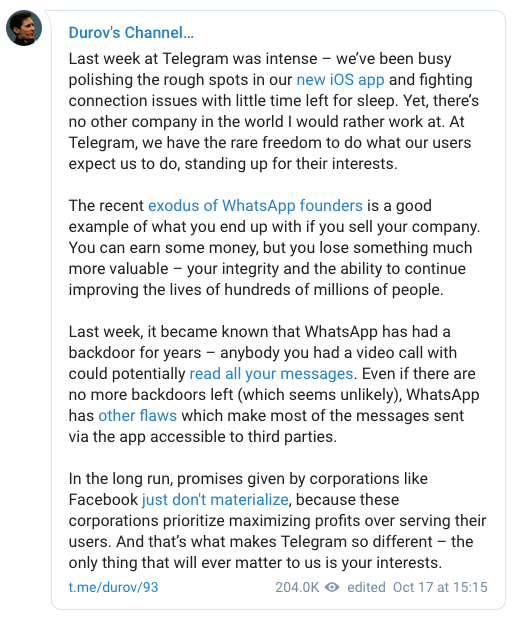

Свою позицию российский предприниматель выразил в своем канале Telegram, отметив практически круглосуточную работу разработчиков, которые полировали новую версию приложения для iOS, параллельно устраняя проблемы с подключением.

«Однако нет во всем мире другой компании, в которой бы я работал с большим энтузиазмом. В Telegram у нас есть уникальная свобода делать то, чего ждут от нас пользователи. Защищать их интересы», — пишет Дуров.

Начиналось все довольно безобидно, вот только потом пошли сравнения с WhatsApp:

«Недавняя ситуация с уходом основателей WhatsApp является хорошим примером того, как все для тебя закончится, если бы продаешь компанию. Ты получаешь деньги, но теряешь что-то более ценное и значимое — целостность и возможность продолжать улучшать жизни сотен миллионов людей».

Далее Дуров вспомнил ситуацию с недавно закрытой уязвимость в WhatsApp, которая позволяла прочитать все сообщения пользователей, инициировав видеозвонок.

«<…> В WhatsApp годами присутствовал бэкдор. А если даже бэкдоров не осталась (что маловероятно), у мессенджера есть другие бреши, которые раскрывают сообщения третьим лицам».

Основатель Telegram подчеркнул, что корпорации вроде Facebook редко выполняют свои обещания, так как у них в приоритете всегда деньги, а не интересы пользователей. Именно этим, отметил Дуров, его компания и отличается от остальных.

На днях мы писали, что разработчики Telegram планируют запустить тестовую версию собственной блокчейн-платформы уже осенью этого года. В настоящее время, как уверяют участвующие в разработке лица, она готова на 70 %. Для этого проекта Павел Дуров, основатель мессенджера, привлек 1,7 миллиарда долларов.