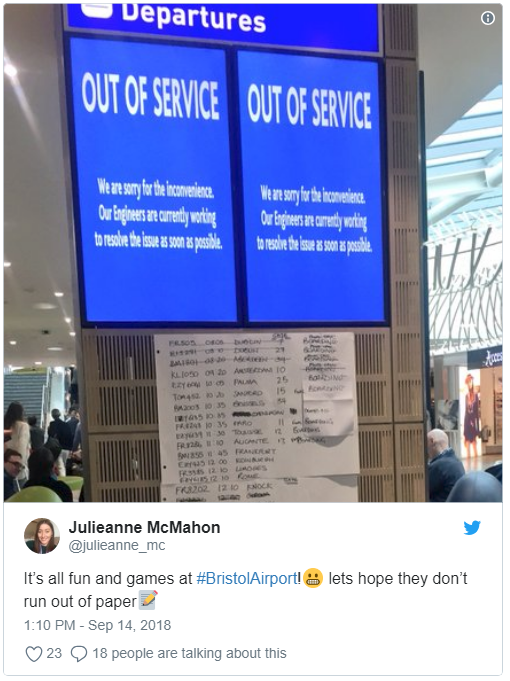

Международный аэропорт Бристоля стал жертвой атаки киберпреступников в минувшие выходные. В результате все информационные табло стали абсолютно черными. Сотрудники аэропорта обвиняют во всем программу-вымогатель, которая поразила экраны, отображающие информацию о рейсах.

Судя по всему, заражение произошло в пятницу утром по местному времени, так как аккаунты аэропорта в соцсетях все выходные предупреждали пассажиров, что придется выделить дополнительное время для регистрации.

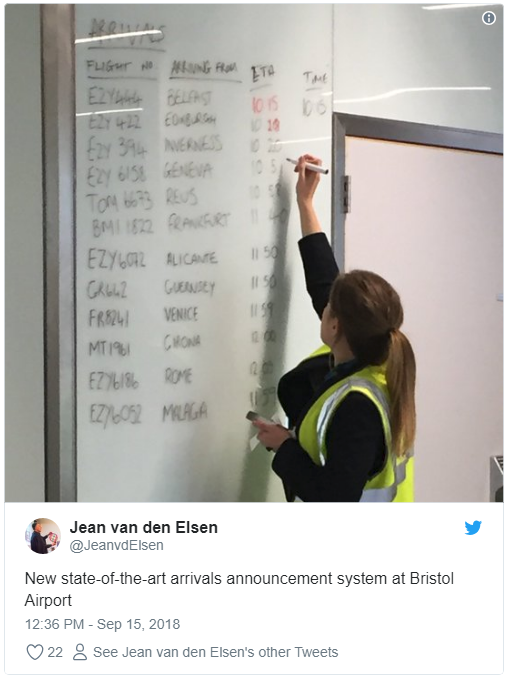

Весь уикенд работники аэропорта использовали бумажные плакаты и доски, чтобы сообщать пассажирам информацию о регистрации и прибытии.

Аэропорт отказывается платить вымогателям затребованную сумму, вместо этого системы на время выведены из строя, пока работники занимаются обезвреживанием затронутых компьютеров. Представители уточнили, что никаких задержек в связи с кибератакой не было.

В воскресение все системы были восстановлены и введены в эксплуатацию.

«Благодарим пассажиров за то терпение, которое они проявили, пока мы занимались устранением последствий атаки вымогателя. В настоящее время все информационные экраны снова работают, также мы продолжаем устранять мелкие последствия кибератаки», — говорится в официальном заявлении аэропорта.