Программы-вымогатели останутся главной кибербедой бизнеса в 2023 году. Свой аналитический отчет публикует Group-IB. Будут расти продажи доступов ко взломанным корпоративным сетям, а стилеры станут главным источником доступов в компанию.

В новом году империя программ-вымогателей сохранит за собой лидерство в рейтинге основных киберугроз для бизнеса. Такой прогноз дается в отчете компании Group-IB "Эволюция киберпреступности. Анализ, тренды и прогнозы 2022/2023".

Самыми активными группами в 2022 были Lockbit, Conti и Hive. Структура преступных группировок продолжает усложняться и все больше напоминает структуру легальных ИТ-стартапов со своей иерархией, системой найма, обучения, мотивации и отпусками.

Индустрия шифровальщиков существует и развивается за счет партнерских программ (Ransomware-as-a-Service, RaaS). Разработчики продают или сдают в аренду вредоносы своим партнерам для дальнейшего взлома сети и развертывания программ-вымогателей.

В прошлом году Group-IB обнаружила 20 новых публичных партнерских программ.

Из них в 2023 году выживут только сильнейшие: мелкие группы, как и в прошлом году, будут распадаться, а их участники перейдут в более крупные.

Количество сайтов, где злоумышленники публикуют похищенные данные компаний для более эффективного давления на жертву (Dedicated Leak Sites, DLS), выросло на 83%, достигнув 44.

По данным Group-IB, ежедневно на DLS оказываются данные 8 жертв, атакованных шифровальщиками, а всего в публичном доступе были выложены данные 2 894 компаний.

Как и ранее, большинство атак вымогателей приходилось на компании в США. Однако в прошлом году количество атак с целью выкупа за расшифровку данных на бизнес в России увеличилось в три раза.

Рекорд по сумме выкупа поставила группа OldGremlin, потребовав от жертвы 1 млрд рублей. Подсчитать общий ущерб или число пострадавших сложно, так как данные российских компаний почти не выкладываются на DLS.

Были замечены и другие тренды, например, активное использование в качестве шифровальщика легального ПО, а также атаки вымогателей на уничтожение ИТ-инфраструктуры жертвы, а не ради денег.

Рост спроса на рынке продажи доступов в скомпрометированные сети компаний подпитывает индустрию вымогателей с новой силой.

За прошлый год рынок продавцов доступов в даркнете вырос более чем в два раза, при этом средняя цена доступа уменьшилась вдвое. Чаще всего злоумышленники реализуют свой “товар” в виде доступов к VPN и RDP (протокол удаленного рабочего стола).

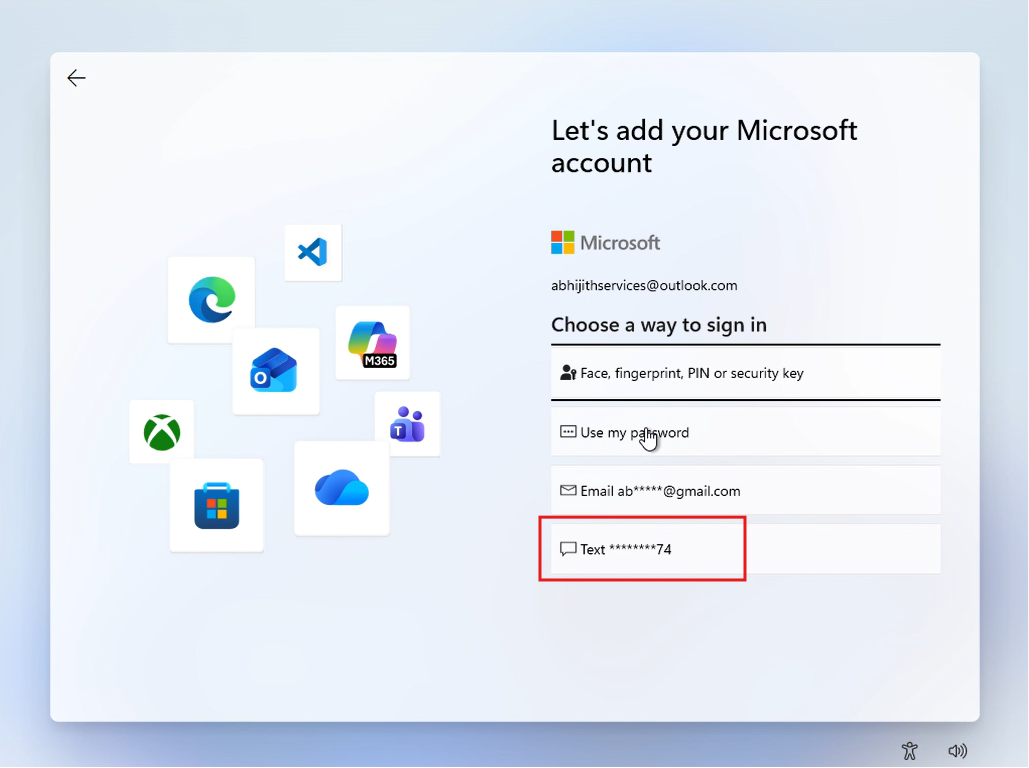

Новым способом получения доступов в инфраструктуру компаний становится использование стилеров — вредоносных программ для кражи данных с зараженных компьютеров и смартфонов пользователей.

Всего Group-IB обнаружила 380 брокеров по продаже доступов к скомпрометированной инфраструктуре компаний, которые опубликовали более 2 300 предложений на даркнет форумах.

Самыми активными были злоумышленники под никами Novelli, orangecake, Pirat-Networks, SubComandanteVPN, zirochka — их предложения в сумме составили 25% от всего рынка продажи доступов.

В 2022 году данные, украденные с помощью стилеров, вошли в топ-3 самого продаваемого “товара” в даркнете наряду с продажей доступов и текстовыми данными банковских карт (имя владельца, номер карты, срок истечения, CVV).

Еще один тренд — данные, похищенные с помощью стилеров, злоумышленники все чаще хранят на облаках логов – специальном сервисе для доступа к украденной конфиденциальной информации.

Впервые эти сервисы появились в 2018 году, однако пик популярности пришелся на 2022 год, когда было обнаружено 102 облака. В облаках логов было обнаружено более 12 000 доступов к сервисам Auth0, 1700 Okta, и 700 OneLogin.

В 2023 году специалисты прогнозируют и рост утечек. Подавляющее большинство баз данных российских компаний выкладывались в 2022 году на андеграундных форумах и тематических Telegram-каналах в публичный доступ бесплатно.

В 2023 году количество скомпрометированных баз данных может увеличиться, а интенсивность самого противостояния в киберпространстве будет возрастать, говорится в отчете.

“Российский рынок сервисов на основе киберразведки переживает новое рождение, своего рода ренессанс”,— считает генеральный директор Group-IB в России и СНГ Валерий Баулин. Большинство российских компаний в 2022 году осознали, что огромное количество решений для кибербезопасности бесполезны, они не укомплектованы технологиями сканирования даркнета, не сопоставляют атаку и атакующего, не имеют предикативной аналитики и не позволяют строить собственную картину киберугроз для каждой отдельно взятой компании.