Традиционные средства защиты не видят атаки внутри сети: горизонтальное перемещение, связь с C2, эксфильтрацию. Для выявления таких угроз созданы NTA/NDR-системы, которые активно популяризируются благодаря решениям отечественных поставщиков.

- 1. Введение

- 2. Анализ сетевого трафика: NTA и NDR

- 3. Ключевые методы и технологии обнаружения

- 4. Как развивается мировой рынок NTA/NDR

- 5. Как развивается российский рынок NTA/NDR

- 6. Обзор отечественных NTA/NDR-систем

- 7. Выводы

Введение

Проблема «слепоты» внутри корпоративной сети всегда стояла особенно остро, и в современности эта тенденция только растёт: по данным Positive Technologies, в 93–100 % обследованных компаний присутствует подозрительная сетевая активность. Злоумышленник, уже проникший за периметр, может месяцами перемещаться между системами, изучать инфраструктуру и готовить целевую атаку, оставаясь невидимым для межсетевых экранов и традиционных средств защиты.

Среднее время обнаружения вторжения (Time to Detect), по отчётам аналитиков, достигает 200 дней, причём около 40 % инцидентов выявляются только внешними службами (например, правоохранительными органами), а не внутренними системами. Средний ущерб от подобной атаки для крупной компании варьируется от 15 до 20 миллионов рублей.

Появление класса NTA (Network Traffic Analysis) стало ответом на эту проблему. Первые системы NTA просто собирали статистику трафика, позволяя увидеть, кто с кем взаимодействует в сети. Затем к возможностям NTA добавились поведенческий анализ, машинное обучение и возможность хранить метаданные для расследований. Эволюция привела к появлению NDR (Network Detection and Response) — систем, которые не только находят угрозы, но и помогают на них реагировать.

Анализ сетевого трафика: NTA и NDR

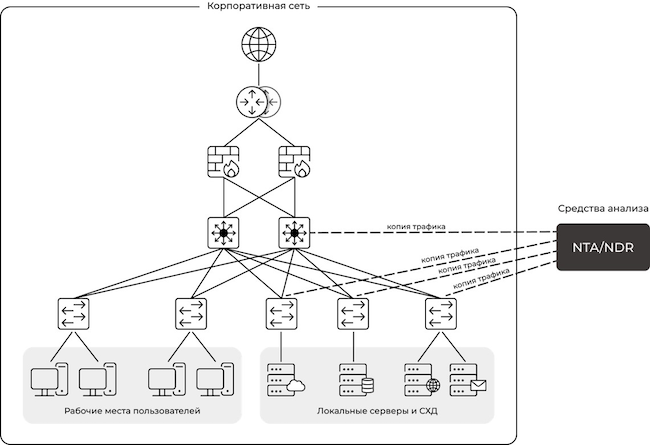

NTA (Network Traffic Analysis) — класс защитных систем, которые подключаются к сети (через SPAN-порты коммутаторов или сетевые TAP-устройства) и собирают трафик для дальнейшего анализа. В отличие от систем учёта трафика (NetFlow), они не просто считают байты и пакеты, а глубоко анализируют их содержимое. Основная задача NTA — выявить аномалии в сетевом поведении.

В 2020 году аналитическая компания Gartner ввела новую категорию NTA-систем — NDR (Network Detection and Response). Gartner объединил существующие технологии NTA с функциями автоматического реагирования и форензики в новую категорию решений для кибербезопасности. С этого момента рынок стал двигаться в сторону совершенно новых, комплексных платформ, а не просто детекторов событий.

Ключевые отличия NDR от NTA заключаются в добавлении трёх компонентов: интеграция с сетевым оборудованием и средствами защиты для автоматического реагирования, интеграция с системами SIEM и SOAR, а также поддержка инструментов для глубокого расследования инцидентов.

Важно понимать, что NDR — не замена SIEM, которые имеют схожую функциональность, а важное дополнение к ним. SIEM собирает логи и события абсолютно со всех систем: серверов, рабочих станций, приложений, средств защиты. В свою очередь, NDR анализирует только сеть в режиме реального времени. Логи на сервере может подчистить злоумышленник, антивирус можно отключить, но сетевой трафик остаётся независимым и, что самое главное, устойчивым источником информации.

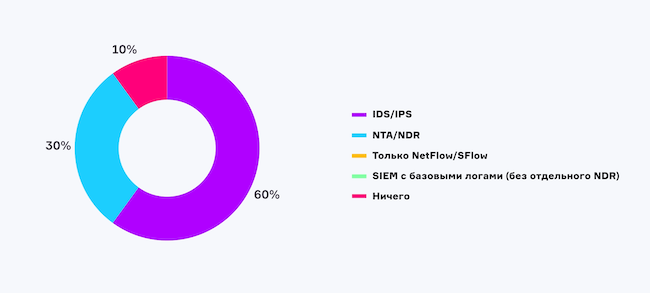

Рисунок 1. NTA/NDR-системы используют 30 % читателей Anti-Malware.ru

Ключевые методы и технологии обнаружения

Современные NDR-системы для обнаружения угроз и реагирования на сетевые аномалии используют комбинацию различных технологий, каждая из которых решает свои задачи — от глубокого анализа содержимого пакетов до выявления аномалий на основе поведения.

Deep Packet Inspection

Глубокий анализ пакетов (Deep Packet Inspection, DPI) — технология, которая позволяет заглядывать внутрь сетевых пакетов и анализировать их содержимое вплоть до уровня приложений. Если злоумышленник передаёт файлы по HTTP, DPI может извлечь эти файлы и отправить на анализ в другую систему (песочницу). Ограничение DPI — зашифрованный трафик (TLS/SSL), пакеты которого невозможно проанализировать. Но даже в этом случае DPI анализирует метаданные: сертификаты, SNI (Server Name Indication), размеры пакетов, тайминги между ними.

NetFlow

Анализ потоковых данных (NetFlow, IPFIX, sFlow) — технология сбора статистики о сетевых потоках, разработанная Cisco. Вместо анализа каждого пакета по отдельности система агрегирует информацию о всём потоке целиком и анализирует трафик по высокоскоростным каналам (десятки и сотни гигабит). Потоковый анализ показывает себя особенно эффективно для обнаружения аномалий объёма: например, резкий рост исходящего трафика с конкретного хоста (возможная эксфильтрация) или необычно большое количество соединений с одним внешним IP (возможное сканирование или C2-активность).

Поведенческий анализ и машинное обучение

Поведенческий анализ и машинное обучение — ключевой элемент современных NDR. Система сначала собирает данные о трафике в безопасный период и строит baseline нормального поведения сети. Затем в реальном времени сравнивает текущий трафик с утверждённым baseline. Любое отклонение (аномалия) фиксируется и анализируется.

Методы машинного обучения делятся на два типа: обучение с учителем и без учителя. Обучение без учителя применяется, когда системе необходимо выявлять неизвестные ранее аномалии — NDR самостоятельно группирует похожие события и находит аномалии. Обучение с учителем используется для классификации известных типов угроз — система обучена на большом наборе образцов вредоносного трафика и может распознавать новые атаки по схожим признакам.

Threat Intelligence

Обогащение данных угроз (Threat Intelligence) — это метод, использующий подключение к внешним источникам информации для пополнения данных о новых угрозах. Система получает фиды с IP-адресами вредоносных серверов, доменами, используемыми для C2, хешами вредоносных файлов и данными о новых уязвимостях. В реальном времени трафик сопоставляется с этими данными.

Если какой-то внутренний хост начинает общаться с IP, который только что появился в списке C2-серверов, система немедленно генерирует алерт. Качество обнаружения напрямую зависит от актуальности и полноты используемых фидов. Среди отечественных источников Threat Intelligence наиболее популярны решения Kaspersky Threat Intelligence, Positive Technologies PT TI, R-Vision TI, а среди зарубежных — Recorded Future, AlienVault OTX, MISP и IBM X-Force.

Сигнатуры

Использование правил и сигнатур — традиционный метод, доставшийся в наследство от систем обнаружения вторжений (IDS/IPS). В NDR он тоже применяется, но как один из слоёв защиты, который позволяет точно находить известные угрозы с минимальным уровнем ложных срабатываний. Например, если известен IP-адрес C2-сервера, по которому уже есть информация в Threat Intelligence, система может заблокировать все подключения к нему. Или если в сетевом трафике обнаруживается строка, точно совпадающая с сигнатурой известной атаки, сигнатурное правило сработает. Недостаток — не работает против новых угроз.

Песочницы

Песочницы (sandboxing) — технология анализа подозрительных объектов в изолированной среде. Если NDR обнаруживает в трафике подозрительный файл, он может отправить этот файл в песочницу для проверки. Там файл выполняется в виртуальной среде, а администраторы смотрят, что он делает и какие именно задачи он выполняет. По поведению файла можно сделать вывод о вредоносности даже без использования сигнатур. Современные песочницы используют методы противодействия детектированию виртуальной среды, которые применяют злоумышленники.

Рисунок 2. Иерархия NTA/NDR-систем в корпоративной сетевой инфраструктуре. Источник: Forpes.ru

Как развивается мировой рынок NTA/NDR

По данным аналитиков IDC и MarketsandMarkets, объём мирового рынка NDR в 2024 году оценивался примерно в 2,5–3 миллиарда долларов, с прогнозом роста до 5–6 миллиардов к 2030 году. Основные драйверы роста — увеличение числа целевых атак (APT), переход компаний на гибридную и удалённую работу, что размывает периметр, а также активное ужесточение регуляторных требований к обнаружению инцидентов.

Крупнейшие мировые вендоры, занимающие основную долю рынка:

- Darktrace — британская компания, одна из первых применившая ИИ для сетевой безопасности. Их продукт Darktrace DETECT/Network строит модель нормального поведения сети и выявляет аномалии.

- ExtraHop — американский вендор, платформа Reveal(x) известна глубокой аналитикой и интеграцией с облачными средами AWS и Azure.

- Vectra AI — фокусируется на ИИ и автоматизации, продукт Cognito Detect and Respond.

- Cisco — предлагает решение Secure Network Analytics (ранее Stealthwatch), которое тесно интегрировано с сетевым оборудованием Cisco и использует технологии NetFlow.

- Corelight — разрабатывает коммерческую платформу на базе открытого проекта Zeek (бывший Bro), специализируется на сборе и нормализации трафика для передачи в SIEM.

- Plixer — предлагает решение Scrutinizer с фокусом на анализ потоков и производительность сети.

- Rapid7 — InsightIDR включает сетевые датчики и интегрирован в единую платформу обнаружения.

В настоящее время большинство инструментов NTA/NDR эволюционируют в сторону преобразования в новый класс систем под названием XDR (Extended Detection and Response). XDR представляет собой более комплексный подход к обнаружению и реагированию на сетевые угрозы, который закрывает абсолютно все «слепые зоны» и создаёт единую картину безопасности всей бизнес-инфраструктуры.

Кроме того, сейчас активно развиваются облачные анализаторы сетевого трафика, внедряются более мощные генеративные модели искусственного интеллекта, а также разрабатываются новые методы анализа, которые позволяют проверять даже зашифрованный трафик.

Как развивается российский рынок NTA/NDR

Объём российского рынка NTA/NDR эксперты оценивают в диапазоне 5–10 миллиардов рублей в 2025 году. Рынок активно растёт с 2022 года, когда уход зарубежных вендоров (Darktrace, ExtraHop, Vectra AI, Cisco) создал дефицит решений и стимулировал развитие отечественных продуктов в рамках программы импортозамещения.

Введение новых регуляторных требований также оказывает активное воздействие на развитие отечественного рынка NTA/NDR. Приказы ФСТЭК №31 (требования к системам обнаружения вторжений), №239 (требования к обеспечению безопасности значимых объектов КИИ), а также нормативные акты для ГИС и АСУ ТП прямо предписывают использование только сертифицированных средств обнаружения вторжений на сетевом уровне. Это делает NDR не просто рекомендацией, а обязательным элементом защиты для большинства организаций.

Динамика импортозамещения характеризуется не просто заменой продуктов, а переходом на комплексные экосистемы. Заказчики выбирают не отдельный NDR, а готовый набор ИБ-продуктов, который также включает SIEM, SOAR, NDR и системы управления уязвимостями, и всё это от одного вендора. Это упрощает интеграцию в существующую инфраструктуру и делает поддержку более оперативной.

Отечественные NDR-решения адаптированы для работы с российскими протоколами и стандартами шифрования (ГОСТ). Существуют отдельные версии для промышленных сетей (АСУ ТП), где используются специализированные протоколы (Modbus, IEC 60870-5-104, OPC UA). Спрос на такие решения растёт в связи с жёсткими требованиями к защите КИИ в РФ.

Развивается также направление MDR-сервисов (Managed Detection and Response) на базе российских NDR. Компании, у которых нет собственных SOC, могут передать мониторинг и реагирование на аутсорсинг. Провайдеры MDR используют платформы российских вендоров и предоставляют услугу 24/7.

Обзор отечественных NTA/NDR-систем

Перечисленные в этом разделе решения могут стать отличной заменой продуктам Darktrace, ExtraHop, Vectra AI, Cisco Stealthwatch и другим зарубежным системам анализа сетевого трафика.

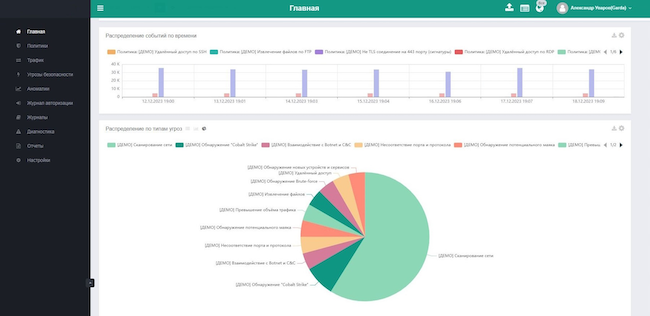

PT NAD (Positive Technologies)

PT Network Attack Discovery (PT NAD) — система поведенческого анализа сетевого трафика для обнаружения скрытых кибератак. Является эталонным источником данных о сети для контроля инфраструктуры и обнаружения действий злоумышленников в трафике.

PT NAD выявляет сложные сетевые атаки и сокращает время обнаружения злоумышленников в сети, обнаруживает попытки эксплуатации уязвимостей, определяет инструменты злоумышленников для перемещения по сети и вредоносные утилиты. Подробно анализирует зашифрованный трафик: находит в нём аномалии и попытки коммуникации с командными центрами атакующих. Как только в базе знаний PT NAD появляются данные о новых киберугрозах, запускается ретроспективный анализ трафика. Это позволяет максимально быстро обнаружить скрытое присутствие злоумышленника.

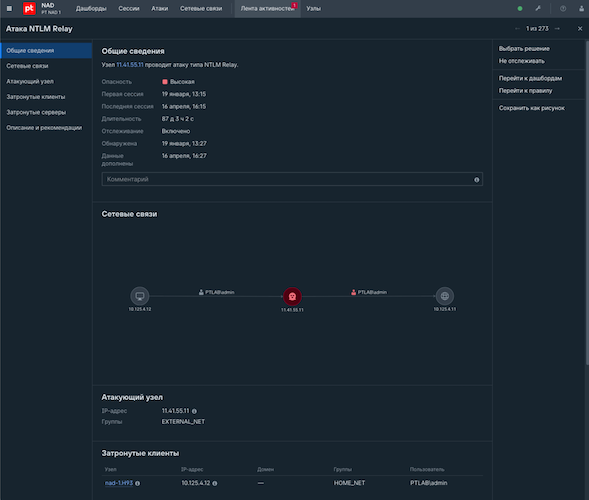

Рисунок 3. Пример карты атаки в NTLM Relay в PT NAD. Источник: Positive Technologies

- PT NAD хранит и анализирует копию сетевого трафика, а также передаваемые по сети файлы. Так обеспечивается полная видимость активности злоумышленника в сети с пошаговой детализацией.

- Отображает детальную информацию о сетевых сессиях и позволяет проводить проактивный поиск киберугроз. Также проактивно выявляет потенциальные проблемы, которые могут привести к инциденту: слабые пароли, небезопасные протоколы, нелегитимные утилиты управления и другие. Продукт помогает отслеживать отклонения от политики безопасности: использование словарных паролей, передачу учётных данных в незашифрованном виде, применение VPN-туннелей, Tor, прокси-серверов, утилит для удалённого доступа, мессенджеров и другие.

- PT NAD определяет более 130 сетевых протоколов и 13 протоколов туннелирования, детектирует более 4000 приложений, DNS-, HTTP-, SMTP- и ICMP-туннели, которые атакующие используют для кражи данных, связи с командным сервером и сокрытия активности. Всего извлекает более 2000 полей протоколов.

- PT NAD обнаруживает попытки злоумышленников расширить присутствие в инфраструктуре, детектируя их действия: горизонтальное перемещение, разведку, удалённое выполнение команд, атаки на Active Directory и Kerberos.

- PT NAD детектирует вредоносное программное обеспечение (ВПО) и хакерские утилиты по их сетевой активности даже в TLS-трафике.

- Команда разработки PT NAD развивает возможности самообучения продукта на реальном трафике с помощью машинного обучения (ML). Система автоматически определяет периоды высокой и низкой активности устройств в сети и снижает порог срабатывания пользовательских правил профилирования при низком уровне трафика. Также с помощью ML PT NAD детектирует приложения, распознаёт доменные имена, созданные при помощи алгоритмов генерации доменов (DGA).

Продукт включён в реестр российского ПО (реестровая запись № 4710 от 19.09.2018) и имеет сертификат ФСТЭК № 4042 от 30.11.2018 (срок действия — до 30.11.2028), с подтверждением соответствия следующим требованиям: требования доверия, требования к СОВ, профили защиты СОВ (сети четвертого класса защиты. ИТ.СОВ.С4.ПЗ).

ViPNet IDS NS (ИнфоТеКС)

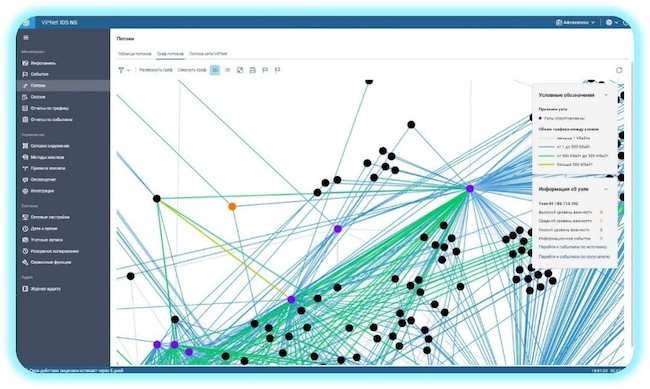

ViPNet IDS NS — система обнаружения вторжений сетевого уровня, которая может использоваться как самостоятельный продукт, а также в составе решения ViPNet Threat Detection and Response (TDR) от компании «ИнфоТеКС». ViPNet IDS с модулем NTA анализирует сетевой трафик с помощью моделей машинного обучения, собирает метаданные о сетевых потоках и сессиях и отображает информацию о них. Для анализа трафика используются сигнатурные, эвристические методы и методы машинного обучения.

Сигнатурные методы позволяют выявлять события информационной безопасности с помощью баз решающих правил (Snort) и индикаторов компрометации, а также проводить анализ трафика на наличие вредоносных файлов (malware detection). Эвристический анализ позволяет отслеживать отклонения параметров сетевого трафика от эталонной модели, проводить анализ служебных полей заголовков протоколов на наличие аномалий, а также выявлять ARP-spoofing.

Используемые методы машинного обучения позволяют выявлять сложные виды атак, не поддающиеся сигнатурным методам анализа: обнаруживать в трафике сгенерированные доменные имена и фишинговые ссылки, выявлять признаки работы вредоносного ПО в TLS-трафике и низкоинтенсивные DoS-атаки, отслеживать аномалии в поведении защищаемых узлов.

Рисунок 4. Интерфейс системы ViPNet IDS NS. Источник: «ИнфоТеКС»

Продукт ViPNet IDS NS входит в реестр российского ПО (реестровая запись № 7058 от 07.10.2020), имеет сертификаты ФСБ России (№ СФ/СЗИ-0656 от 30.06.2023) и ФСТЭК России (сертификат № 4329 от 24.11.2020), что позволяет применять его в государственных информационных системах и на объектах КИИ. ViPNet IDS NS относится к продуктам на основе искусственного интеллекта.

Гарда NDR (Гарда Технологии)

Гарда NDR — это программно-аппаратный комплекс для мониторинга и анализа сетевого трафика, разработанный компанией «Гарда Технологии». Решение построено на базе многолетнего опыта компании в области перехвата и анализа трафика. Позиционируется как решение для крупных компаний и операторов связи с высокими требованиями к производительности захвата и обработки трафика. Комплексы «Гарда» способны работать на каналах до 100 Гбит/с и выше, что особенно важно для внедрения в инфраструктуры ЦОД.

Рисунок 5. Интерфейс системы Гарда NDR. Источник: Гарда

Ключевая особенность — высокая производительность захвата и хранение трафика в сыром виде для глубокой форензики. Гарда NDR поддерживает более 400 протоколов прикладного уровня (DPI), что позволяет анализировать широкий спектр приложений и сервисов. Используются как сигнатурные методы обнаружения, так и поведенческий анализ для выявления аномалий различных типов. Комплекс может интегрироваться с SIEM-системами, передавая им обогащённые события.

Продукт включён в реестр отечественного ПО (реестровая запись № 3531 от 18.05.2017), имеет сертификат ФСТЭК (сертификат № 4613 от 31.10.2022).

![]()

UDV NTA (UDV Group)

UDV NTA — ключевой элемент сетевой видимости и раннего обнаружения кибератак. Основываясь на анализе сетевого трафика в реальном времени, UDV NTA позволяет выявлять подозрительную активность и предотвращать атаки, минимизировать или полностью исключить потенциальный ущерб. UDV NTA позволяет проводить комплексный анализ данных из различных источников, что помогает выявлять сложные и целенаправленные атаки, которые могли бы остаться незамеченными другими средствами защиты.

Встроенный модуль SIEM позволяет UDV NTA формировать комплексное представление о статусе информационной безопасности узла за счёт приёма ИБ-событий от рабочих станций, серверов, сетевого оборудования и сопоставления их с сетевой активностью.

Рисунок 8. Карта сети в решении UDV NTA

Особенности:

- Регистрация сетевой активности при обходе периметровых средств защиты.

- Обнаружение скрытых угроз с применением методов машинного обучения.

- Детализация сетевых ИБ-событий за счёт связи с глубоким разбором протоколов приложений (UDV NTA — единственное на рынке РФ решение* для анализа сетевого трафика с возможностью глубокой инспекции пакетов любого протокола уровня приложения).

- Запись доказательств для расследования инцидентов в области безопасности как в виде копии сетевого трафика, так и передаваемых по сети файлов.

- Проактивный поиск угроз за счёт индексирования и фильтрации метаданных по специфичным для прикладных протоколов полям.

- Выявление нелегитимного использования штатных утилит.

*По состоянию на май 2026 года, согласно открытой информации на сайтах вендоров решений класса NTA.

Продукт UDV NTA входит в реестр российского ПО (реестровая запись № 27786 от 06.05.2025), сертифицирован ФСТЭК России в составе программного комплекса CL DATAPK (сертификат № 4719 от 28.09.2023), с подтверждением соответствия следующим требованиям: требования доверия, требования к СОВ, профили защиты СОВ (сети четвертого класса защиты. ИТ.СОВ.С4.ПЗ).

Выводы

NDR (Network Detection and Response) стал обязательным компонентом современной защиты от сложных кибератак. Технологии поведенческого анализа, машинного обучения и DPI позволяют обнаруживать то, что не видят традиционные сигнатурные средства — горизонтальное перемещение, взаимодействие с C2-серверами, эксфильтрацию данных с использованием легитимных инструментов.

Российский рынок NTA/NDR переживает этап активного импортозамещения. Уход зарубежных вендоров стимулировал развитие отечественных продуктов, которые сегодня предлагают функциональность, сопоставимую с мировыми аналогами, а в некоторых аспектах (учёт российских стандартов, поддержка промышленных протоколов, возможность работы с зашифрованным трафиком в VPN-сетях) даже превосходят их.

Эксперты прогнозируют, что NDR-технологии продолжат консолидироваться вокруг крупных экосистем, предлагающих комплексные платформы (SIEM + SOAR + NDR). В свою очередь, технологии искусственного интеллекта станут де-факто новым стандартом, а не конкурентным преимуществом для конкретных компаний. Также будет расти спрос на специализированные NDR для промышленных сетей (АСУ ТП) и решения, способные работать с российскими проприетарными криптоалгоритмами и методами шифрования трафика, соответствующими федеральным ГОСТ.