Разработчики браузера Brave создали новую систему запросов к базе данных, получившую имя FrodoPIR. Задача нововведения — извлекать данные с серверов, не раскрывая при этом содержимое пользовательских запросов.

Согласно замыслу Brave Software, систему FrodoPIR будут использовать во встроенной в браузер функциональности проверки скомпрометированных учётных данных. Напомним, готовящаяся к релизу функция позволит проверить логины и пароли по базам слитых кредов. При этом на сервере проверяемые связки не будут раскрываться.

Девелоперы подчёркивают, что FrodoPIR специально разрабатывалась с учётом применения практически в любом сценарии. Помимо простой проверки данных, система пригодится для целого спектра различных задач.

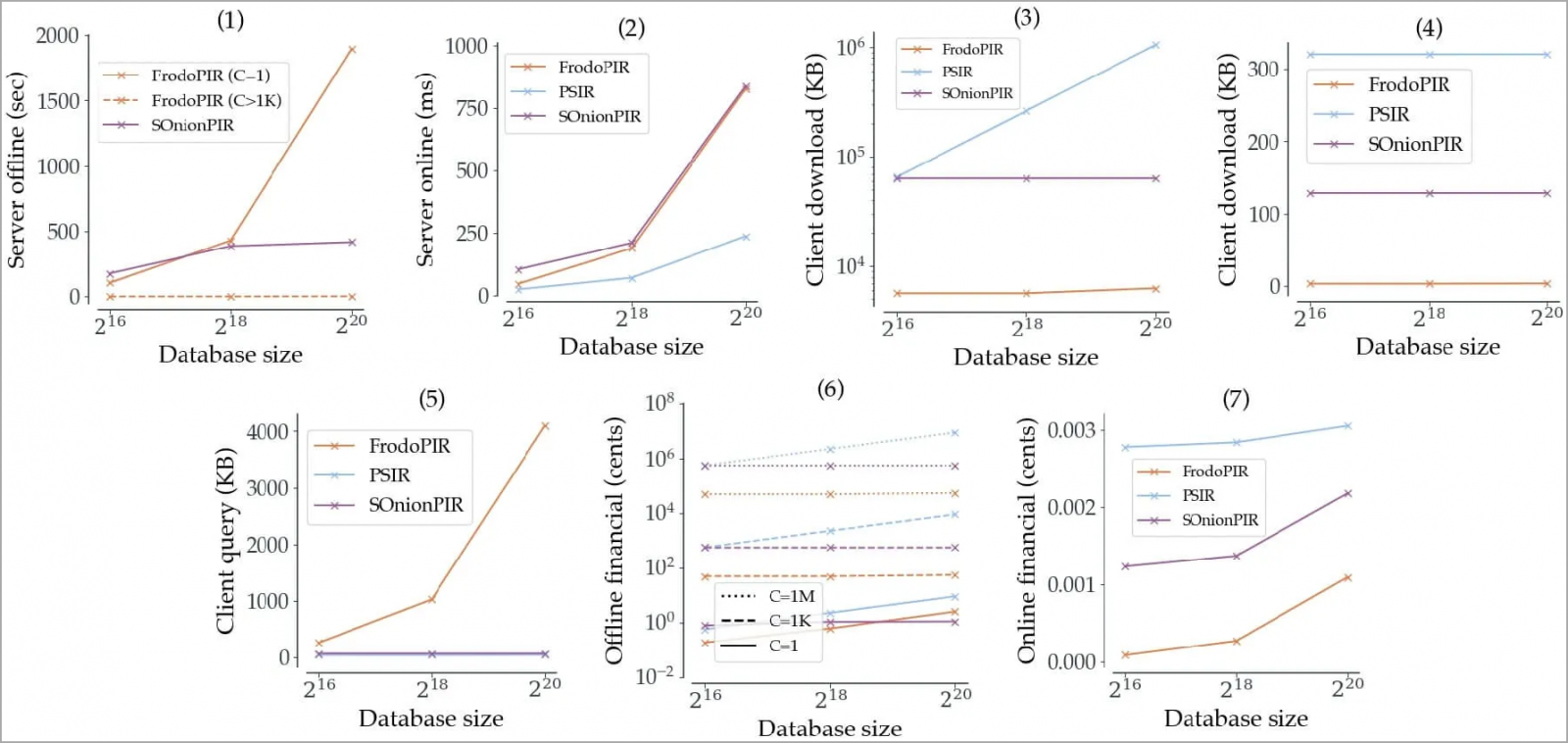

Если сравнивать с аналогами от других разработчиков, FrodoPIR реализована гораздо проще, её легче масштабировать.

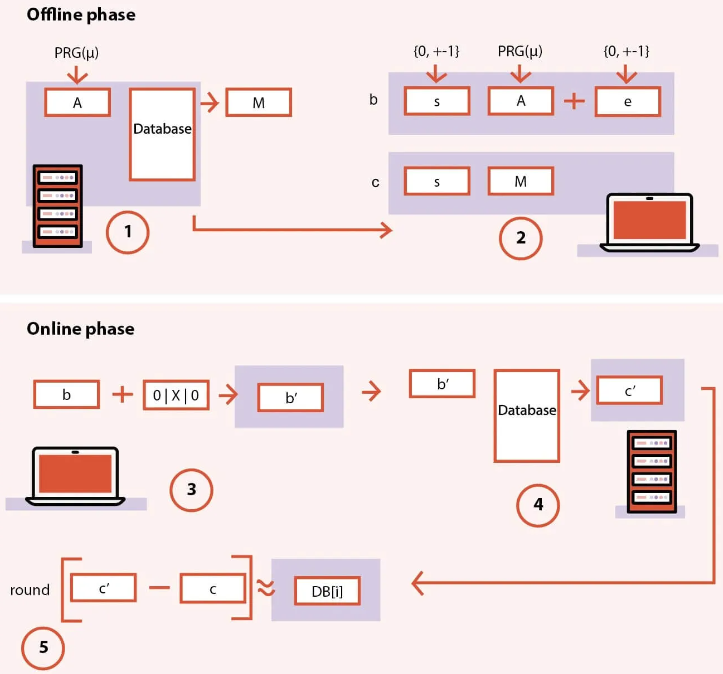

Функциональность FrodoPIR разбита на две фазы — автономная (офлайн) и онлайн. Первая нужна для подготовительной работы, а вторая позволяет осуществлять «скрытый» запрос на сервер. Подробнее разработчики представили на инфографике:

«Каждый запрос клиента представляет собой “зашумленный вектор“, который сервер воспринимает как рандом. Сторона сервера никогда не узнает, какое значение запрашивал пользователь, но при этом она возвращает корректный ответ», — пишут представители Brave.

Если вам интересны технические детали FrodoPIR, их можно найти в специальном документе (PDF).