В интернете объявился новый вредонос, нацеленный на кражу криптовалюты путем подмены кошельков в буфере обмена Windows. Проведенный в Cyble анализ вывил существенное отличие Laplas от аналогов: он не является аддоном к инфостилеру или RAT-трояну, а выполнен как полнофункциональный инструмент с собственной панелью управления.

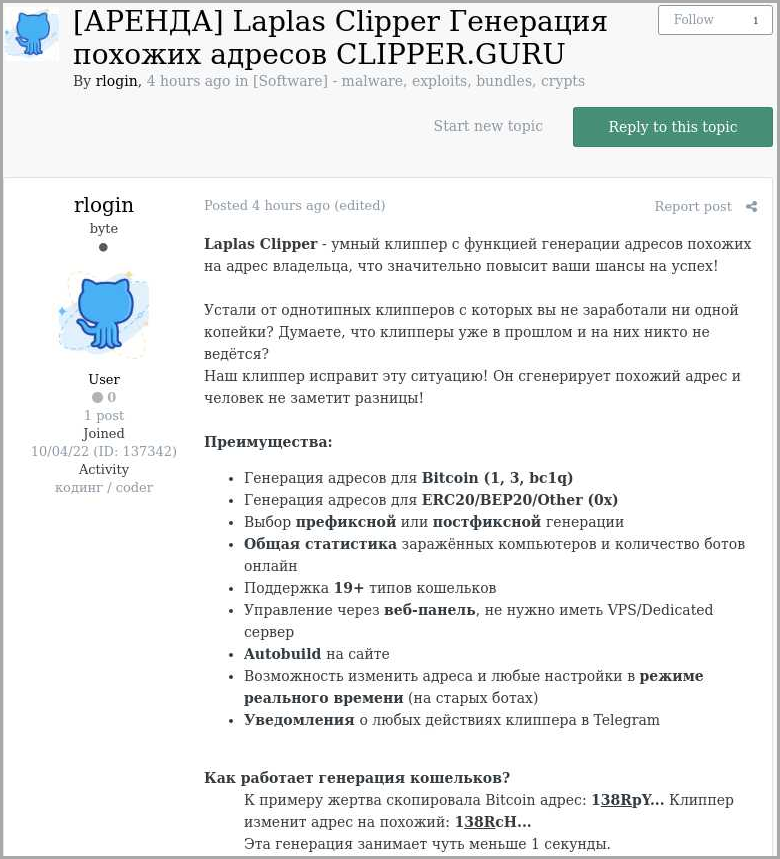

Новый клипер доступен по подписке и активно продвигается в даркнете, в том числе на русскоязычных форумах. Зафиксированы случаи распространения Laplas с помощью Smoke Loader, при этом на машину жертвы также загружаются инфостилер Raccoon 2.0 и многофункциональный прокси-бот SystemBC, позволяющий скрыть вредоносный трафик.

Примечательна еще одна особенность новобранца: он при подмене использует визуально похожий адрес кошелька, сгенерированный на C2-сервере. Подобная попытка скрыть подлог вызвана тем, что при проведении криптовалютных транзакций многие пользователи стали проверять копипаст сравнением (обычно по нескольким знакам в трудной для запоминания строке).

В рекламных постах на подпольных форумах утверждается, что подменные адреса кошельков создаются за доли секунды. Они хранятся в базе данных три дня, но оператору предоставляется возможность отправить ключи доступа в Telegram, чтобы воспользоваться им позже. На тот же Telegram-аккаунт можно в реальном времени получать уведомления о действиях резидентных Laplas.

Каким образом злоумышленникам удается создавать адреса кошельков, способные ввести в заблуждение жертву, пока не установлено. В BleepingComputer попытались поэкспериментировать, но добились сходства за пять секунд — это явно дольше, чем среднестатистический пользователь тратит на копипаст при вводе, и может вызвать подозрение.

Не исключено, что злоумышленники заранее генерируют большое количество адресов, и вредонос потом выбирает нужный из списка (идентификация осуществляется с использованием регулярных выражений). Тестирование в Cyble показало, что адрес Bitcoin-кошелька, который Laplas получает с C2-сервера, содержит первую и последнюю пару знаков строки, скопированной в буфер обмена. В случае с кошельком Ethereum никакого сходства с оригиналом не наблюдалось.

При исполнении новоявленный клипер загружает в память основной модуль build.exe. Затем он копирует себя в %Appdata% и добавляет запланированное задание на ежеминутный запуск в течение 416 дней. Зловред также загружает со своего сервера regex-шаблон и начинает отслеживать использование буфера обмена, чтобы улучить удобный момент для подмены криптокошелька.

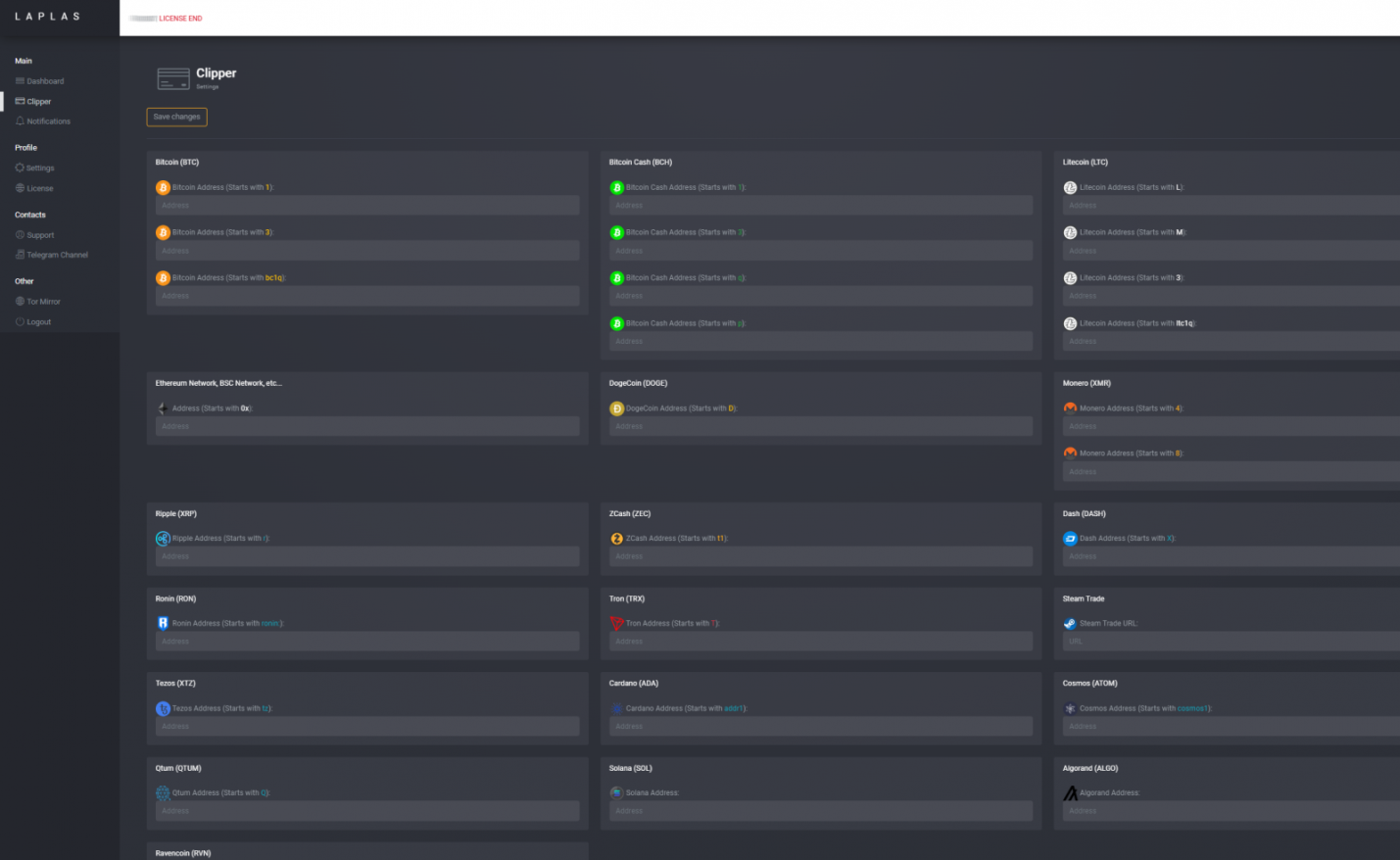

Список кошельков, поддерживаемых Laplas, внушителен; он также включает ссылки на обмен в Steam (Trade URL).

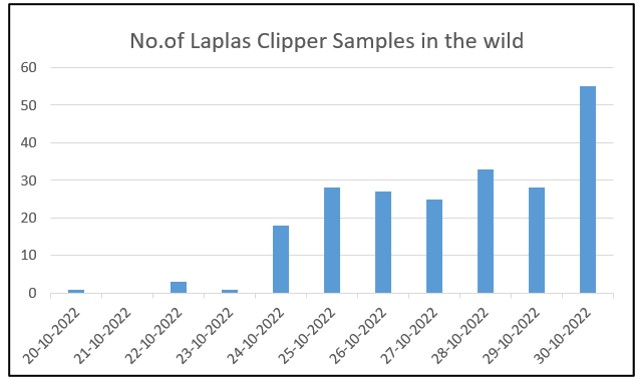

С 20 октября эксперты Cyble выявили около 200 семплов нового клипера; к ноябрю дневная норма таких находок резко увеличилась.