Операторы ботнета, построенного на основе троянской программы Emotet, сменили щаблон спам-сообщений, которые зловред рассылает для дальнейшего распространения инфекции. В поддельном письме пользователя призывают обновить Microsoft Word, чтобы добавить некую новую функцию.

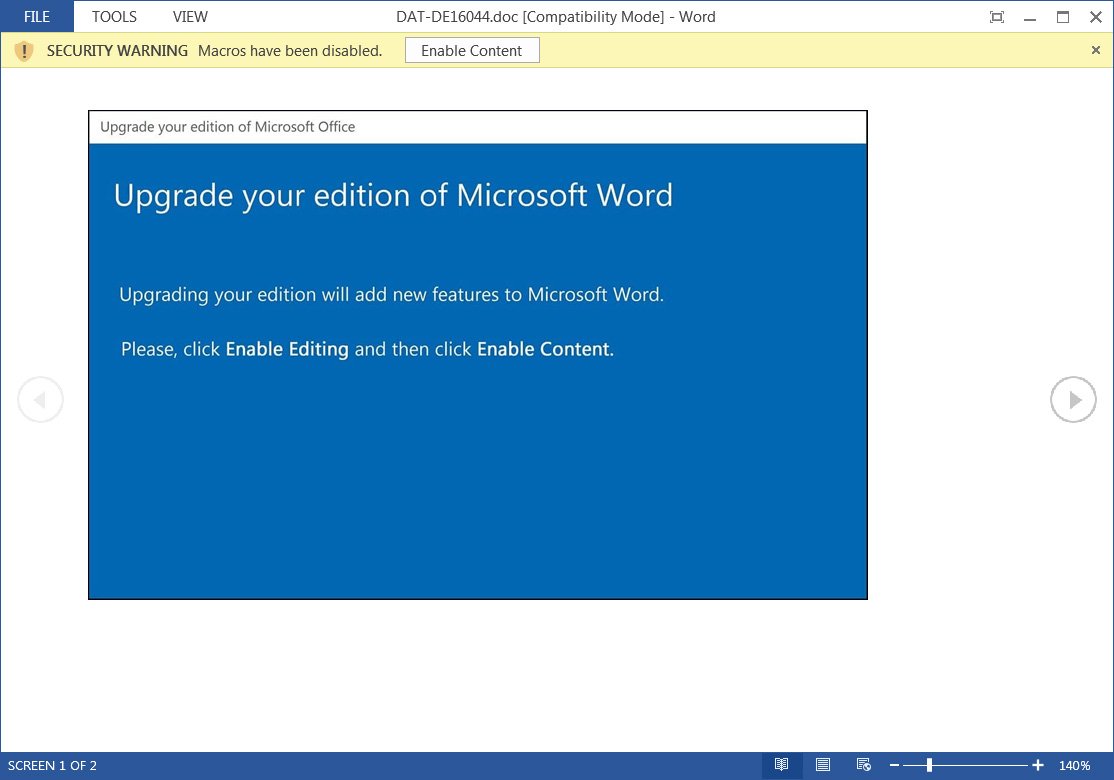

Фальшивки снабжены вложением в формате .doc; при открытии этого документа получателю отображается извещение о необходимости апгрейда с предложением включить макрос.

Если пользователь последует этому совету, на его машину загрузится Emotet. Копия бота автоматически сохранится в папке %LocalAppData% под именем IDStore.exe.

Последние годы Emotet неизменно возглавляет списки самых агрессивных зловредов, составляемые аналитиками. В первой половине 2020 года он занял первое место среди вредоносных программ, атакующих россиян. Обосновавшись на машине жертвы, троян использует ее мощности и email-адреса для рассылки спама, а также может загрузить в систему другой бот (Trickbot, QBot) или вымогательскую программу (Conti, ProLock).