Четыре специалиста южнокорейского института, исследующего национальную безопасность, сообщили о двух возможных векторах для атак на чипы TPM. Пользователям, возможно, придется в ближайшие дни обновить прошивку материнской платы.

Обе атаки нацелены на компьютеры, использующие спецификацию Trusted Platform Module (TPM), эти чипы и криптопроцессоры обычно используются в высокопроизводительных компьютерах — например, в корпоративных или государственных сетях.

Однако персональные компьютеры обычных пользователей также бывают оснащены TPM. Роль TPM обычно заключается в проверке подлинности аппаратного обеспечения, для чего используются криптоключи RSA. Они аутентифицируют компоненты оборудования, которые участвуют в загрузке компьютера и его функционировании.

На данный момент весь процесс проверки диктуется спецификацией TPM 2.0, выпущенной в 2013 году.

Две недели назад исследователи южнокорейского института описали две атаки на чипы TPM, которые могут позволить злоумышленнику вмешаться в процесс загрузки компьютера. Эти атаки возможны из-за прерывания питания.

В частности, специалисты обнаружили проблемы, связанные с тем, как чипы входят в эти прерывания и восстанавливаются после них. На деле злоумышленник может сбросить TPM, а затем создать поддельную цепочку доверия для целевого устройства.

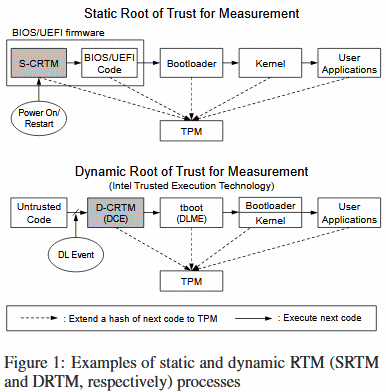

Первый тип такой атаки сработает против компьютеров, использующих статический корень измерения доверия (Static Root of Trust Measurement, SRTM).

Для противодействия уязвимости SRTM производители аппаратной составляющей должны пропатчить свою прошивку BIOS/UEFI.

Второй тип атаки уже использует динамический корень измерения доверия (Dynamic Root of Trust for Measurement, DRTM). В этом случае атаку будет реализовать труднее, она не будет так распространена, как первая версия, считают исследователи.

По словам экспертов, атака удастся только в том случае, если компьютер использует технологию Trusted eXecution Technology (TXT) от Intel.