Google рассказала о новых функциях безопасности и конфиденциальности, которые появятся в Android 17. Обновление ожидается в следующем месяце и сосредоточено на трёх направлениях: защита от кражи устройства, борьба с вредоносными приложениями и противодействие банковскому мошенничеству.

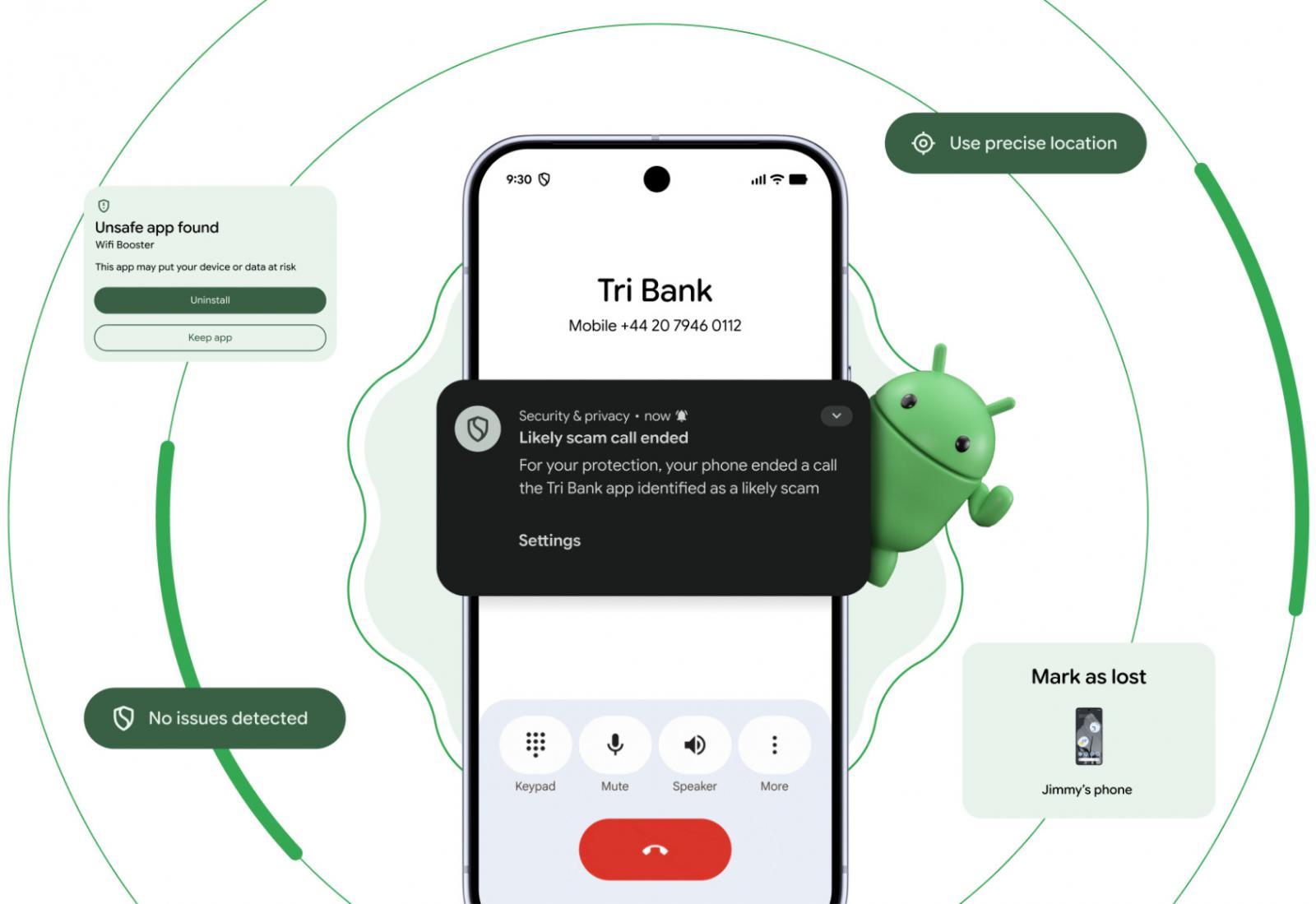

Одна из самых заметных функций — автоматическое распознавание поддельных звонков от имени банков. Android сможет взаимодействовать с банковскими приложениями, проверять подлинность вызова и завершать соединение, если система определит мошенничество.

Проверка будет проходить на уровне приложений: Android сравнит входящий номер с внутренними наборами данных, которые предоставляют банки. Эти номера не будут использоваться для обычной связи с клиентами. На старте функция заработает с Revolut, Itaú Unibanco и Nubank. Хотя нововведение появится вместе с Android 17, Google обещает распространить его и на устройства с Android 11 и новее.

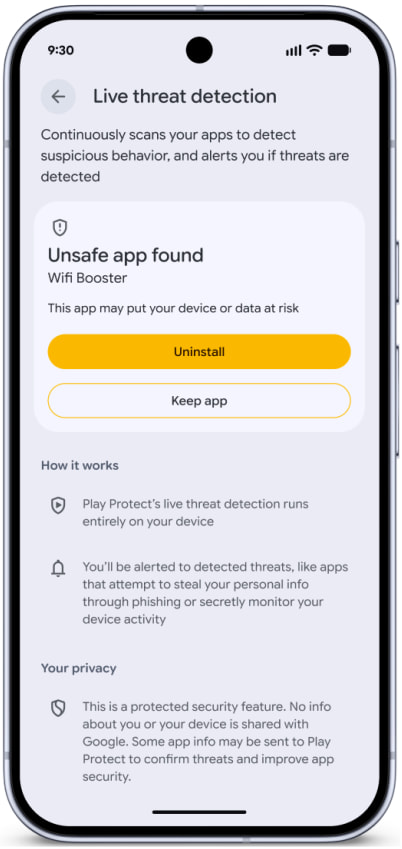

Ещё одно направление — развитие Live Threat Detection. Эта функция использует Play Protect и анализирует поведение приложений, чтобы находить потенциально опасные программы. Теперь система сможет лучше выявлять злоупотребления с пересылкой СМС, скрытые оверлеи, приложения, которые прячут или меняют иконки, а также вредоносные фоновые запуски.

Google также расширит режим Advanced Protection. В Android 17 он будет строже ограничивать доступ к службам специальных возможностей: пользоваться ими смогут только явно помеченные приложения. Кроме того, режим отключит разблокировку между устройствами, поддержку Chrome WebGPU и добавит обнаружение мошенничества в чатах.

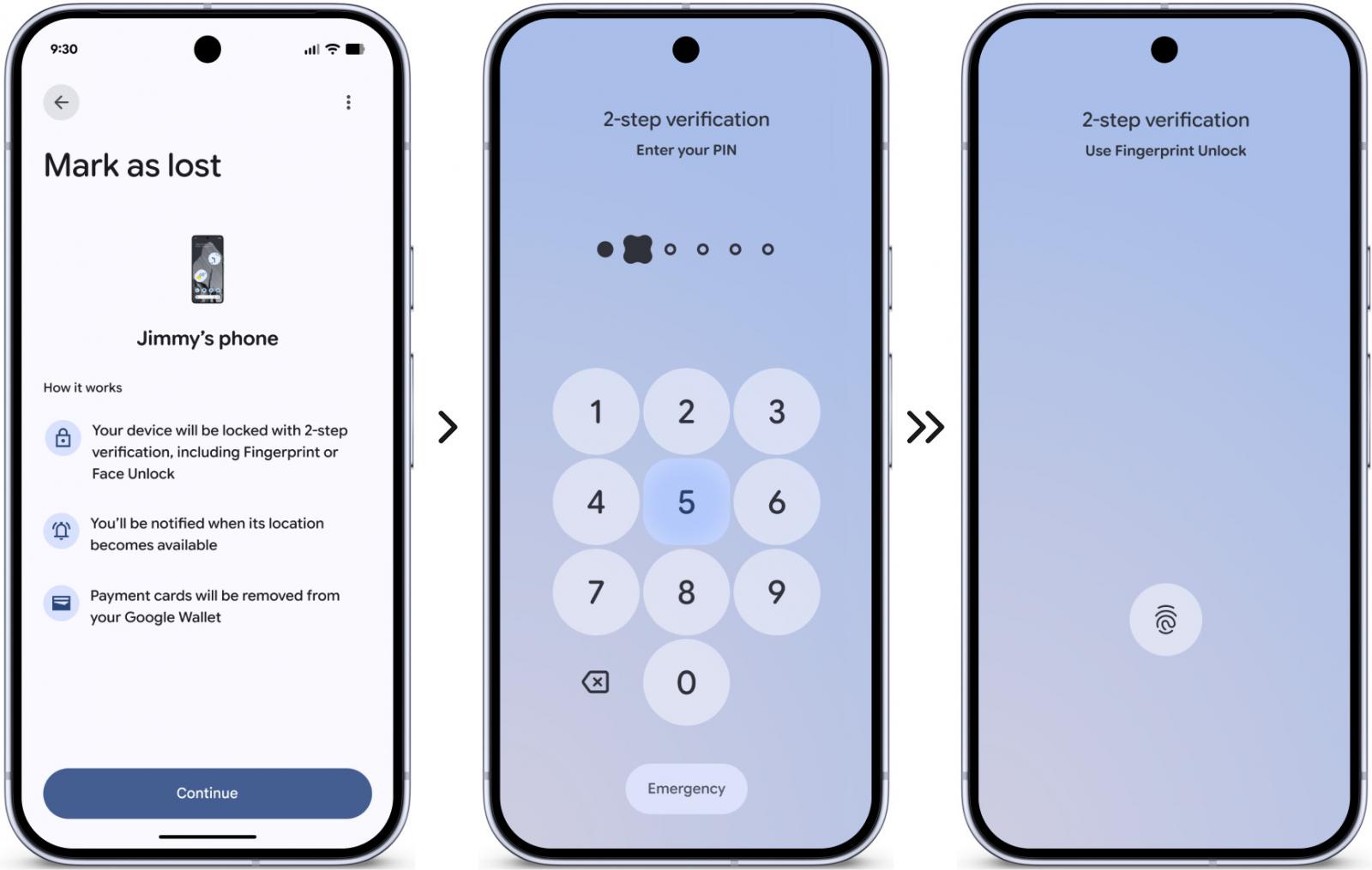

Серьёзно доработают и защиту от кражи смартфона. Функция Mark as lost позволит помечать устройство как потерянное и блокировать его с помощью биометрии, а не только ПИН-кода или пароля. Это важно на случай, если злоумышленник уже подсмотрел или узнал код разблокировки.

После активации режима потерянного устройства Android заблокирует доступ к быстрым настройкам, а также отключит Wi-Fi и Bluetooth. Это должно помешать быстро вывести смартфон из режима отслеживания. В некоторых странах, включая Аргентину, Чили, Колумбию, Мексику и Великобританию, часть функций защиты от кражи появится и на устройствах с Android 10 и новее.

В Android 17 также уменьшат число попыток подбора ПИН-кода или пароля, а также увеличат задержку между неудачными попытками разблокировки. На устройствах с Android 12 и выше можно будет посмотреть IMEI прямо на экране блокировки, это пригодится для подтверждения владения и восстановления устройства.

Кроме того, Chrome для Android начнёт проверять загружаемые APK-файлы на известные вредоносные программы перед установкой. Система также будет скрывать одноразовые СМС-коды от большинства приложений на три часа, чтобы усложнить их кражу.

Среди других изменений — временный доступ к точной геолокации, улучшенная история доступа к местоположению, новый выбор контактов для временного доступа только к отдельным людям, аппаратная изоляция обработки ИИ-данных через AISeal и pKVM, а также постквантовые криптографические механизмы для защиты на будущее.

Часть нововведений сначала появится на Pixel или будет зависеть от производителей смартфонов. Поэтому сроки выхода отдельных функций на разных Android-устройствах могут заметно отличаться.