Уязвимость в WinRAR, о которой стало известно ещё летом, оказалась куда популярнее, чем ожидалось. По данным Google Threat Intelligence Group (GTIG), брешь активно используют сразу несколько группировок — от государственных APT до обычных киберпреступников, работающих «за процент».

Речь идёт о серьёзной ошибке класса path traversal (выход за пределы рабочего каталога) под идентификатором CVE-2025-8088, связанной с механизмом Alternate Data Streams (ADS) в Windows.

С её помощью злоумышленники могут незаметно записывать вредоносные файлы в произвольные каталоги системы — например, в папку автозагрузки, обеспечивая себе устойчивость после перезагрузки компьютера.

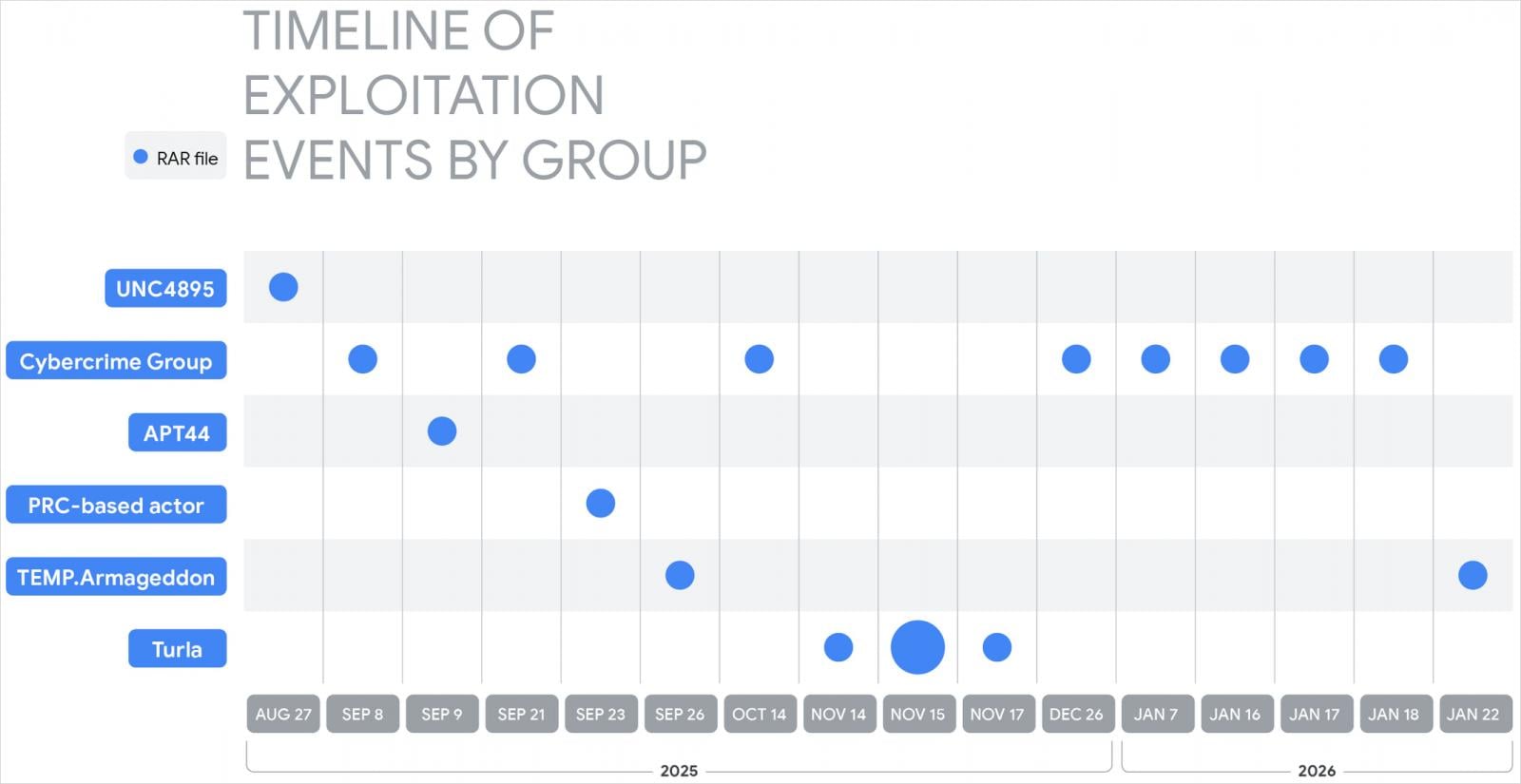

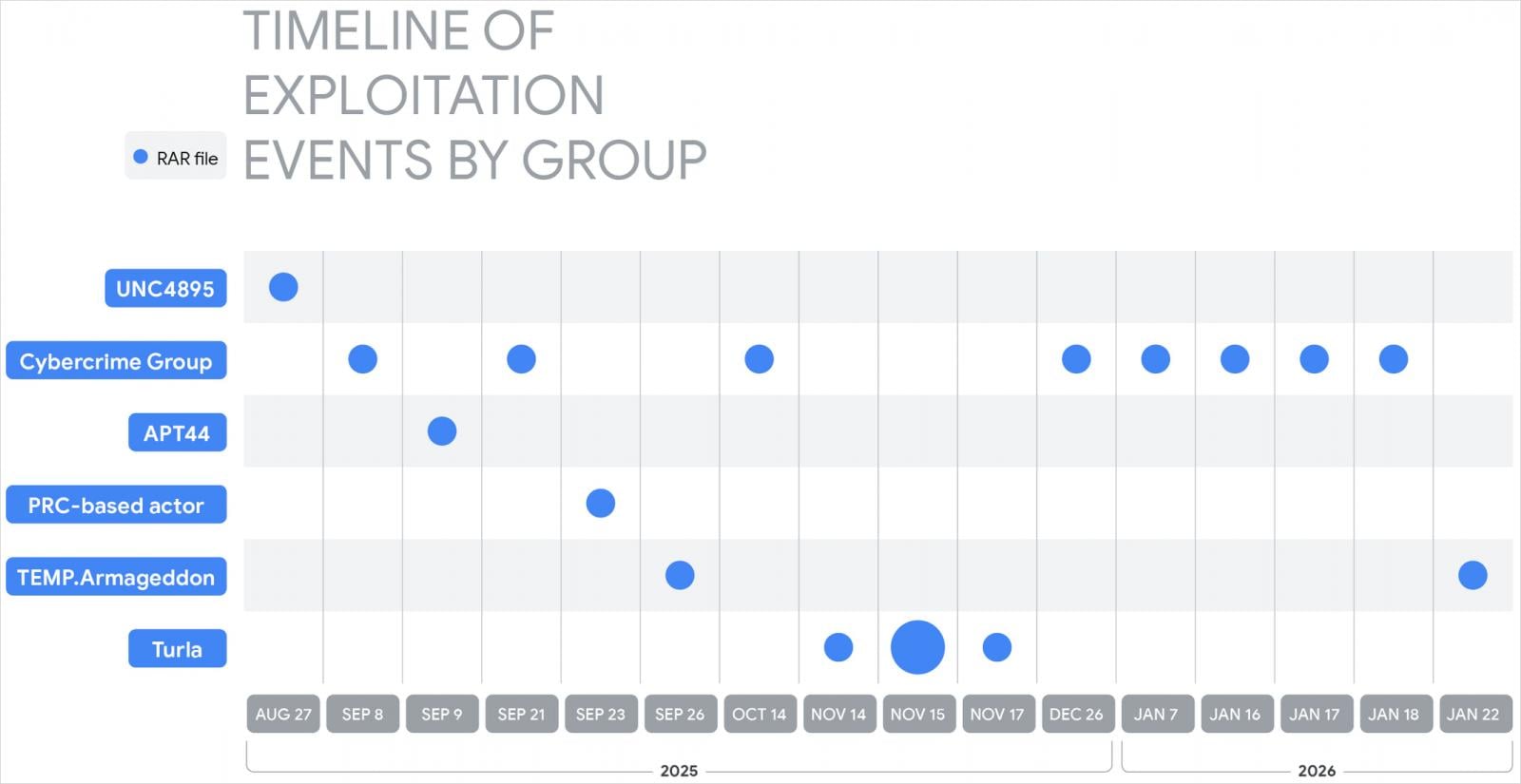

Изначально уязвимость обнаружили исследователи ESET. В начале августа 2025 года они сообщили о соответствующих кибератаках группировки RomCom. Однако свежий отчёт Google показывает: эксплуатация началась ещё 18 июля 2025 года и продолжается до сих пор, причём сразу несколькими типами атакующих.

Схема атаки обычно выглядит так: в архиве WinRAR прячется безобидный файл-приманка — например, PDF-документ. При этом внутри того же архива через ADS скрываются дополнительные данные, включая вредоносную нагрузку.

Пользователь открывает «документ», а WinRAR в фоновом режиме извлекает скрытый файл с обходом путей и сохраняет его в нужное атакующему место. Часто это LNK, HTA, BAT, CMD или скрипты, которые запускаются при входе в систему.

Среди правительственных кибергрупп, замеченных Google за эксплуатацией CVE-2025-8088, — целый «звёздный состав»:

- UNC4895 (RomCom/CIGAR) рассылала фишинговые письма украинским военным и доставляла загрузчик NESTPACKER (Snipbot).

- APT44 (FROZENBARENTS) использовала вредоносные ярлыки и украиноязычные приманки для загрузки дополнительных компонентов.

- TEMP.Armageddon (CARPATHIAN) до сих пор применяет HTA-загрузчики, оседающие в автозапуске.

- Turla (SUMMIT) распространяла свой набор инструментов STOCKSTAY, маскируя атаки под материалы для ВСУ.

Также зафиксированы китайские группировки, которые применяли эксплойт для доставки POISONIVY через BAT-файлы.

Но на этом всё не заканчивается. GTIG отмечает, что уязвимость активно используют и финансово мотивированные злоумышленники. Через WinRAR они распространяют популярные трояны и стилеры — XWorm, AsyncRAT, бэкдоры под управлением Telegram-ботов, а также вредоносные расширения для браузера Chrome, ориентированные на банковские данные.

По оценке Google, большинство атакующих не писали эксплойт сами, а просто купили готовое решение у специализированных продавцов. Один из таких поставщиков, известный под псевдонимом «zeroplayer», рекламировал рабочий эксплойт для WinRAR ещё летом.

Причём это далеко не единственный его «товар»: ранее он предлагал 0-day для Microsoft Office, удалённое выполнение кода в корпоративных VPN, локальное повышение привилегий в Windows и даже обходы средств защиты — по ценам от 80 до 300 тысяч долларов.