В марте этого года специалисты F.A.C.C.T. Threat Intelligence обнаружили ранее неизвестный вредоносный загрузчик PhantomDL (PhantomGoDownloader). После проведенного анализа был выявлен ряд связей, указывающих на причастность группы PhantomCore к данному вредоносу.

Кибергруппировка PhantomCore, действующая против организаций РФ с начала 2024 года, эксплуатирует уязвимость CVE-2023-38831, в которой вместо ZIP-архивов используются RAR-архивы.

Кибершпионы рассылают жертвам фишинговые письма, содержащие во вложении вредоносные архивы и пароли в тексте письма.

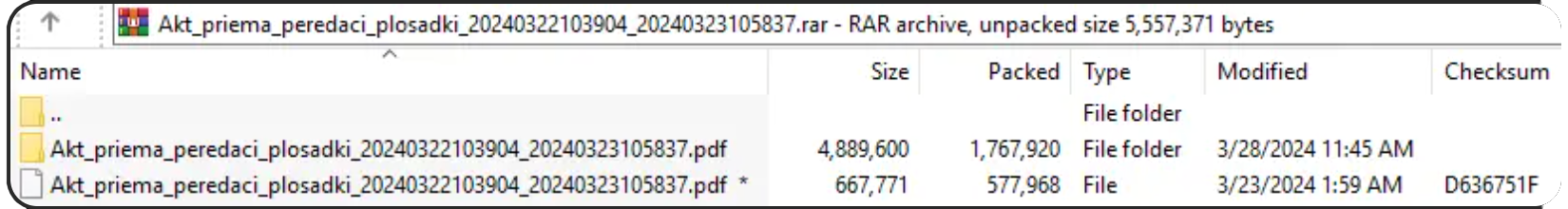

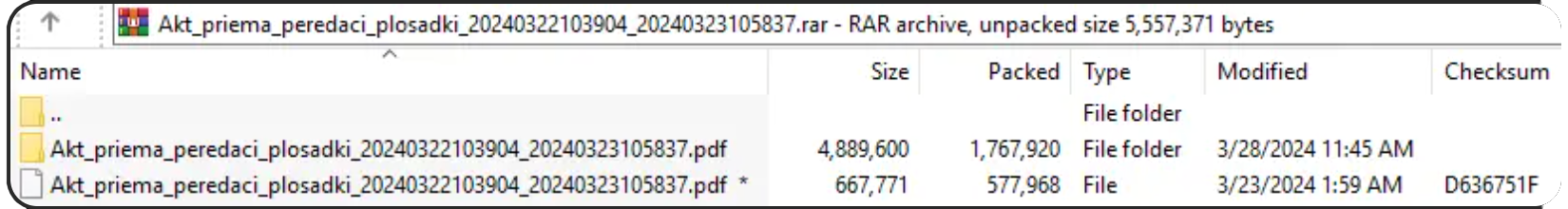

Исследователи F.A.C.C.T. Threat Intelligence обнаружили исполняемый файл на платформе VirusTotal с именем «Akt_priema_peredaci_plosadki_20240322103904_20240323105837.pdf .exe» и запароленный RAR-архив «Akt_priema_peredaci_plosadki_20240322103904_20240323105837.rar». Эксперты подобрали пароль для архива «11112222».

Как выяснилось, в архиве были обнаружены одноименные файлы (рис.1):

исполняемый файл, а также легитимный PDF-файл, который как раз и является документом-приманкой, содержащим информацию об акте приема-передачи строительной площадки на территории предприятия атомной отрасли РФ (рис. 2)

Рис. 1 – содержимое архива «Akt_priema_peredaci_plosadki_20240322103904_20240323105837.rar»

Рис. 2 – содержимое документа-приманки «Akt_priema_peredaci_plosadki_20240322103904_20240323105837.pdf»

Хакеры эксплуатируют ту же вариацию уязвимости WinRAR, что и группировка PhantomCore, где вместо ZIP-архивов используются RAR-архивы.

Пользователи с версией WinRAR ниже 6.23 запустят исполняемый файл при открытии PDF-файла, так как они содержатся в одноименной директории архива. Если же версия WinRAR 6.23 и выше, тогда юзеры увидят легитимный PDF-файл.

Исполняемый файл-загрузчик был написан на языке Go, для обфускации которого, возможно, использовалась утилита garble.

Имя компьютера / домен жертвы загрузчик получает с помощью команды:

cmd.exe /c «echo %USERDOMAIN%».

Далее загрузчик делает HTTP POST-запрос к серверу hxxp://188.127.227[.]201/check и передает сгенерированный uuid и имя компьютера / домена жертвы.

В ситуации, когда SYN-запросы отправляются не с российского IP-адреса, соединение будет разорвано (RST).

Если от сервера приходит ответ 200 OK ненулевой длины, то загрузчик выполнит одну из двух команд:

- install – включает в себя последовательность действий:

- отправить запрос на сетевой адрес hxxp://188.127.227[.]201/start;

- получить в ответ от сервера URL;

- загрузить следующую стадию (нагрузку) с полученного URL, сохранить под указанным именем в каталог %APPDATA%\Microsoft\Windows, запустить нагрузку;

- выполнить запрос после завершения на сетевой адрес hxxp://188.127.227[.]201/end.

- bay – завершить работу.

Уже 26 марта на том же VirusTotal специалисты обнаружили еще один загруженный архив с паролем «11112222», в котором содержались следующие файлы:

- «Информация по договору.pdf .exe» — загрузчик на Go с той же хэш-суммой, что и файл «Akt_priema_peredaci_plosadki_20240322103904_20240323105837.pdf .exe» (SHA-1: d6a7b11b0f71cb3ea14a4c89d2d742a90a05bf3c);

- «Информация по договору.pdf» – легитимный PDF-файл, являющийся документом-приманкой, содержимое которого не соответствует его названию (рис. 3).

Рис. 3 – содержимое документа-приманки «Информация по договору.pdf»

Чуть позже в мае был обнаружен новый образец, который не имел обфускации классов и методов. Это помогло заполучить название проекта D:\github\phantomDL и присвоить этому зловреду имя PhantomDL.

Образец поддерживает всё те же команды: bay, install, но в качестве сервера управления (C2) используется другой IP-адрес: 91.219.151[.]47. В новом образце также были заменены названия страниц для отправки запросов на сервер.

Эксперты F.A.C.C.T. Threat Intelligence провели анализ образцов и связали данную активность с киберпреступниками PhantomCore по следующим причинам:

- В атаках с использованием загрузчика PhantomDL эксплуатируется уязвимость в RAR-архивах, что также присуще группировке PhantomCore.

- Атаки нацелены на РФ, а именно на сферы, связанные с ВПК.

- В документах-приманках содержатся схожие темы, где указаны акты по взаимным работам двух организаций.

- Пересечения в именованиях файлов и паролей к архивам из разных атак.

- Пересечения в именах классов и методов между трояном удаленного доступа PhantomRAT и загрузчиком PhantomDL.

- Схожие названия для переменной, хранящей адрес управляющего сервера, в конфигурации: у PhantomRAT — «PRIMARY_END_POINT», а у PhantomDL — «PrimaryIP».

Киберпреступники явно переходят из стадии тестирования к наступлению, все тщательнее развивая свой инструментарий.