![В Сеть попали данные покупателей маркетплейса PandaBuy (pandabuy[.]com)](https://www.anti-malware.ru/files/styles/imagesize400w/public/images/source/pandabuyleak_news.png?itok=Gwv3Qemf)

Очередная утечка у очередной торговой площадки. На этот раз третьи лица заполучили частичный дамп базы данных, принадлежащих покупателям маркетплейса PandaBuy (pandabuy[.]com).

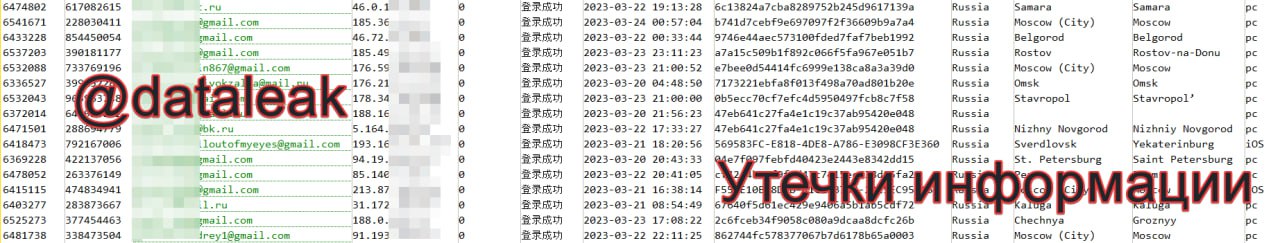

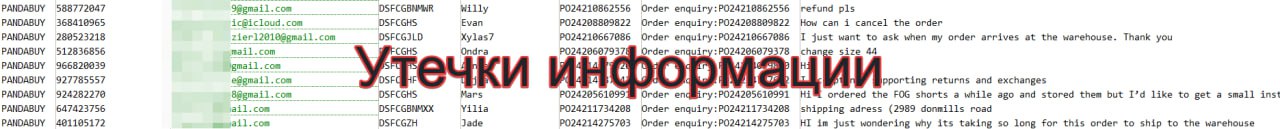

Как пишет телеграм-канал «Утечки информации», в БД есть три текстовых файла, в которых можно найти сведения за период с 20 марта по 17 апреля 2023 года.

С российскими пользователями связаны около 5,2 тысяч записей. Всего их — более трёх миллионов. В скомпрометированной базе присутствуют:

- Имена и фамилии;

- Адреса электронной почты;

- Телефонные номера;

- Адреса проживания;

- IP-адреса;

- Номера заказов;

- Текст обращения в поддержку.

Напомним, согласно статистике ГК «Солар», за год злоумышленники выставили на продажу 1844 юрлица РФ (для мошенников). При этом незаконно приобрести данные россиян стало в 2,5 раза дороже.

В середине марта, к слову, утекли свежие данные и заказы клиентов интернет-магазина ProfMagazin.