Последние месяцы команда HP Wolf Security фиксирует рост активности троянов, раздаваемых в файлах XLL. Чтобы обойти блокировку таких загрузок, введенную Microsoft, злоумышленники отправляют свои письма со скомпрометированных аккаунтов.

В III квартале 2023 года 80% вредоносов, по данным (PDF) HP Wolf, распространялись с использованием имейл. Для их доставки вновь начали использоваться файлы плагина Excel с поддержкой макросов (.xlam); такие угрозы в списке расширений, популярных у киберкриминала, поднялись на 7-ю строчку — с 46-й, которую они заняли по итогам II квартала.

Одна из таких имейл-кампаний была выявлена в июле; она была нацелена на засев RAT-трояна Parallax. Поддельные письма отправлялись с реальных, но взломанных аккаунтов, что позволяло обойти репутационные фильтры и дефолтную блокировку недоверенных XLL, введенную Microsoft.

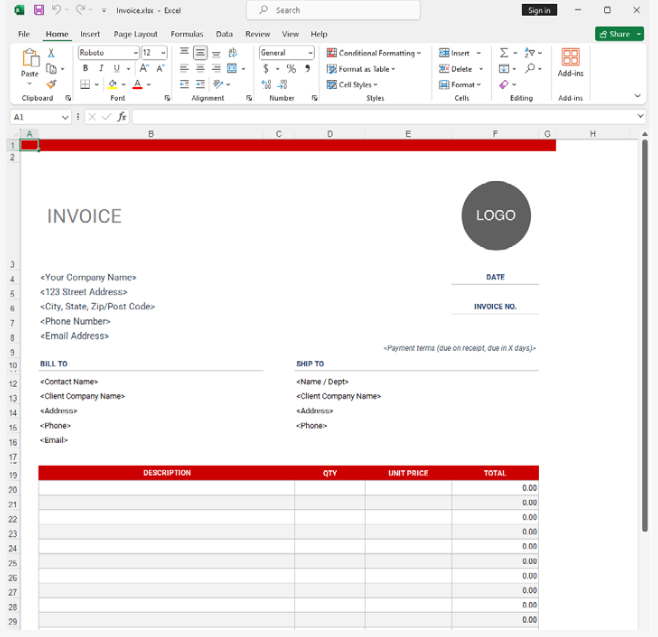

Вредоносные вложения были замаскированы под скан инвойса. При открытии файла Excel автоматом запускает функцию xlAutoOpen; в данном случае это влечет отработку вредоносного кода.

Последний сначала для отвода глаз загружает различные системные библиотеки и обеспечивает выполнение их функций, чтобы затруднить статический анализ. После этого запускаются два потока (XLL поддерживает многопоточность).

Первый создает в C:\ProgramData папку с именем GUID и записывает в нее файл lum.exe. В реестре создается новый ключ, после этого вредоносный lum.exe запускается на исполнение.

Второй поток призван усилить иллюзию легитимности. Он записывает на диск маскировочный файл-инвойс (на самом деле это шаблон, снятый с легитимного сайта) и открывает его в Excel, используя ShellExecuteW.

Распаковка зловреда происходит в памяти, загрузка осуществляется по методу process hollowing. Чтобы обеспечить себе постоянное присутствие в системе, троян прописывается на автозапуск.

Основным назначением Parallax RAT является обеспечение удаленного доступа к зараженной системе. Он также умеет воровать учетные данные, загружать файлы и выгружать данные на внешний сервер.

Злоумышленники и ранее использовали XLL для доставки зловредов — например, операторы Dridex, Agent Tesla, инфостилеров Formbook, RedLine и Raccoon. В начале года Microsoft по умолчанию включила блокировку XLL-загрузок из недоверенных источников, чтобы исключить злоупотребления, и вектор утратил популярность в криминальных кругах — как оказалось, всего на полгода.