Операторы программы-вымогателя BlackByte тоже начали использовать концепцию Bring Your Own Vulnerable Driver (BYOVD) в атаках. С помощью уязвимого легитимного драйвера киберпреступники смогли отключать защитные средства на компьютерах жертв.

На этот раз злоумышленники взяли в оборот драйвер MSI Afterburner — RTCore64.sys., содержащий уязвимость под идентификатором CVE-2019-16098. Эксплуатация этой бреши открывает возможность для повышения привилегий и выполнения кода в системах.

В результате операторы BlackByte смогли отключать драйвера, необходимые для корректной работы антивирусных программ, EDR и других средств защиты конечных точек. Эффективность метода BYOVD заключается в использовании подписанных официальных драйверов, которые не вызывают подозрения у системы и антивирусных продуктов. Именно поэтому им удаётся работать с наиболее высокими правами в системе.

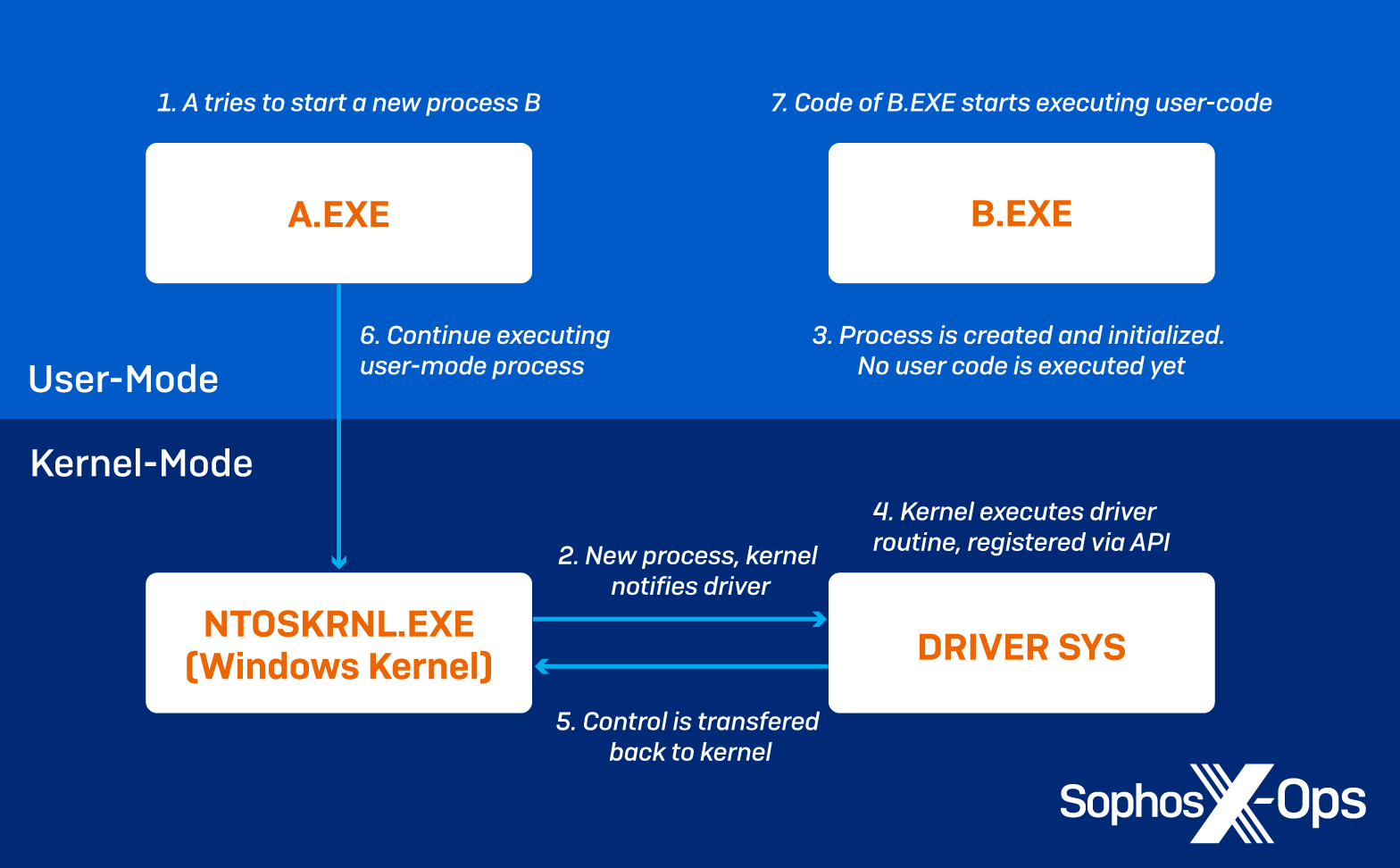

На новые атаки BlackByte указали специалисты компании Sophos. По их словам, использование графического драйвера MSI открыло прямой доступ к кодам ввода-вывода из процессов, работающих на уровне пользователя. Это, кстати, нарушает правила Microsoft в отношении доступа к памяти ядра.

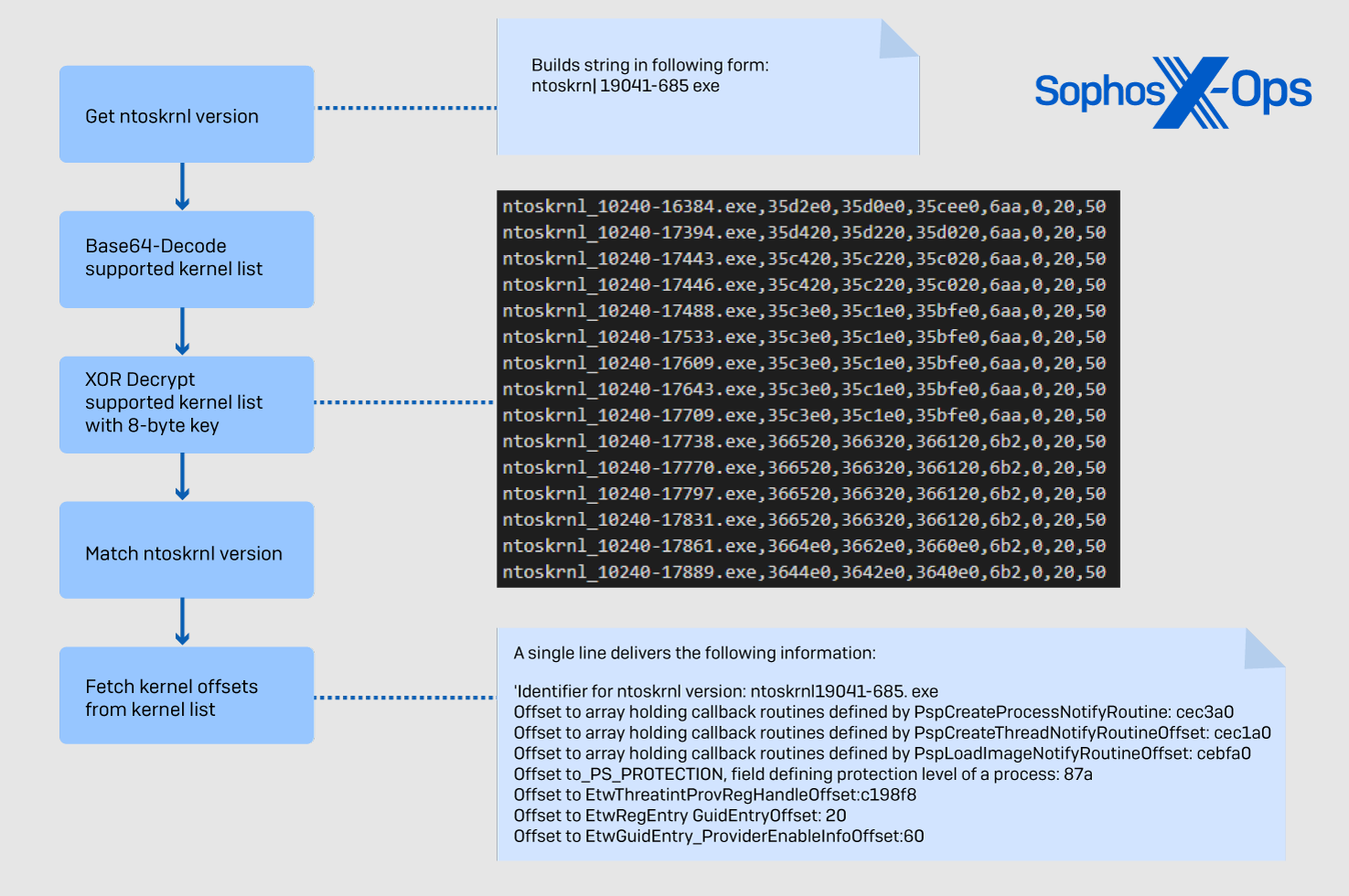

Другими словами, атакующие могут читать, записывать и выполнять код на уровне ядра без использования шелл-кода или специального эксплойта. На первом этапе одной из таких атак операторы BlackByte идентифицируют версию ядра, чтобы выбрать корректные оффсеты, совпадающие с ID ядра.

Далее атакующие копируют RTCore64.sys в директорию AppData\Roaming и создают службу с именем, жёстко заданным в коде.

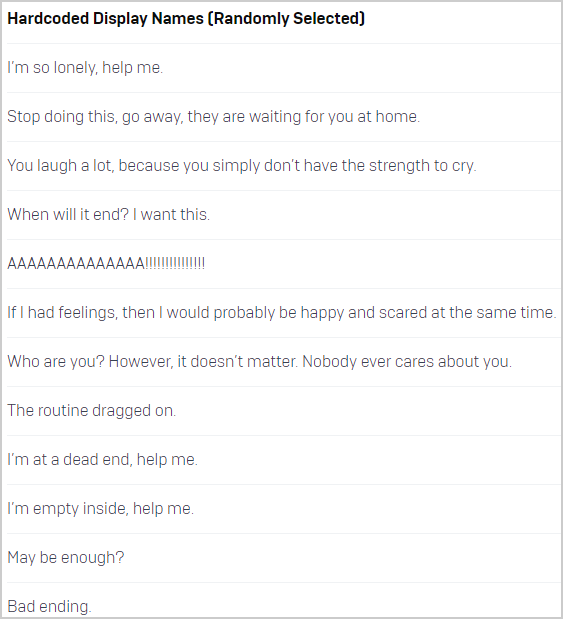

Следующим шагом в ход вступает эксплуатация уязвимости, после чего вредонос выбирает подходящий драйвер установленного антивируса (или EDR) из специального списка, насчитывающего 1000 таких драйверов.

Само собой, этот подход существенно затрудняет детектирование BlackByte. Шифровальщик также ищет DLL, за которыми стоят продукты Avast, Sandboxie, Windows DbgHelp Library и Comodo Internet Security. При обнаружении таких библиотек он завершает их выполнение.

Напомним, что на днях кибергруппировка Lazarus начала использовать дырявый драйвер Dell для установки Windows-руткита.