Северокорейские киберпреступники используют вредоносную версию SSH-клиента PuTTY. Задача — с помощью популярного инструмента с открытым исходным кодом развернуть бэкдор “AIRDRY.V2“ на устройствах жертв.

Об атаках с использованием PuTTY рассказали специалисты компании Mandiant. Они приписывают эти кампании группировке UNC4034 (другие имена — Hermit и Labyrinth Chollima), которая «специализируется» на медиакомпаниях.

«В июле 2022 года команде Mandiant Managed Defense удалось зафиксировать новые атаки целевого фишинга, за которыми, судя по всему, стоит группировка UNC4034», — пишут в отчёте исследователи.

Такие атаки начинаются с электронных писем, в которых злоумышленники предлагают жертве хорошую работу в Amazon. После этого общение переносится в WhatsApp, где пользователю отправляют файл в формате ISO — “amazon_assessment.iso“.

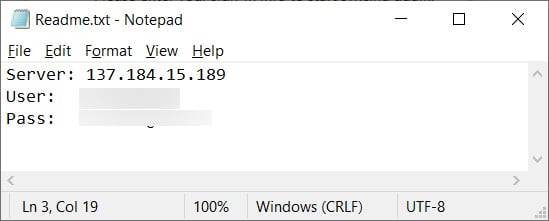

В нём содержатся текстовый файл “readme.txt“ и троянизированная версия PuTTY (PuTTY.exe), популярной бесплатной утилиты. В текстовом файле указан IP-адрес и учётные данные. Скорее всего, атакующие просят жертву открыть ISO-файл и использовать указанные в тексте данные для открытия SSH-соединения с хостом.

Поскольку хакеры добавляют вредоносную составляющую в PuTTY, размер конечного файла существенно отличается от легитимной версии — он больше. Тем не менее утилита сохраняет всю заявленную функциональность.

Параллельно на компьютер жертвы устанавливается бэкдор AIRDRY.V2 , который соединяется с тремя заданными в коде адресами командных центров (C2), после чего уходит в спячку на 60 секунд.

Вычислить вредоносную версию PuTTY достаточно просто. Посмотрите на свойства файла, он должен быть подписан “Simon Tatham“.