Анализ модульного бэкдора, обнаруженного при разборе целевых атак на Тайване, показал, что он состоит из двух приложений — клиентского и серверного. Последнее, по словам Trend Micro, работает как контроллер и позволяет расширить функциональность проникшего в Windows зловреда.

Новую вредоносную программу эксперты подвергли анализу еще в марте прошлого года и тогда же нарекли ее BumbleBee — по одной из строк кода. В блог-записи эксперты подчеркнули, что новое семейство отлично от одноименного загрузчика, используемого в атаках на корпоративные сети.

К удивлению аналитиков, полезная нагрузка клиентского приложения-бэкдора оказалась весьма скромной: на первый взгляд вредонос был способен только регистрировать клавиатурный ввод и воровать содержимое буфера обмена. Из-за сложности кода, полагающегося на вложенные модули, исследование возможностей BumbleBee затянулось, и в итоге был обнаружен еще один компонент — он работал на стороне сервера и позволял выполнять дополнительные действия на зараженной машине через загрузку добавочных модулей.

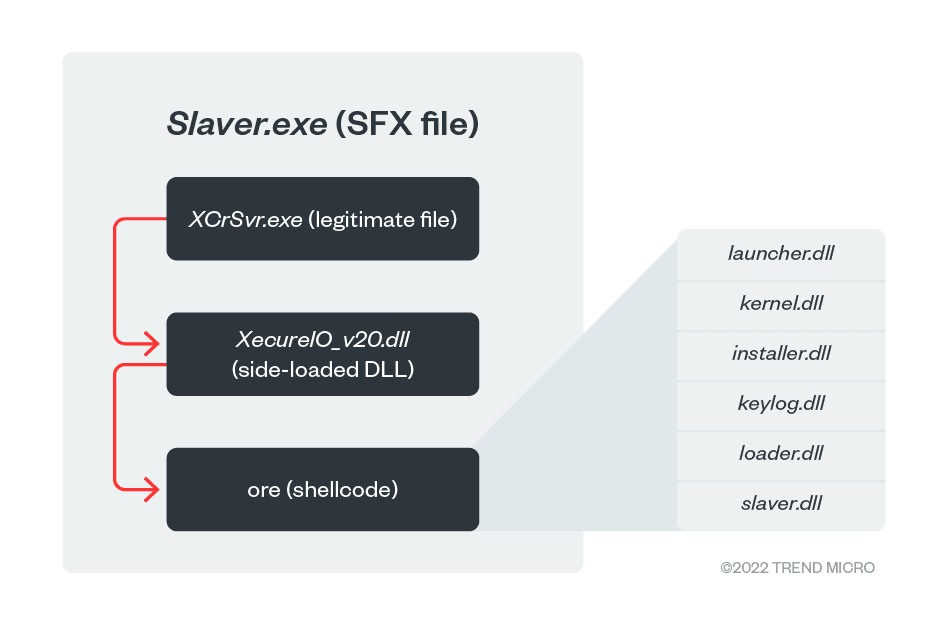

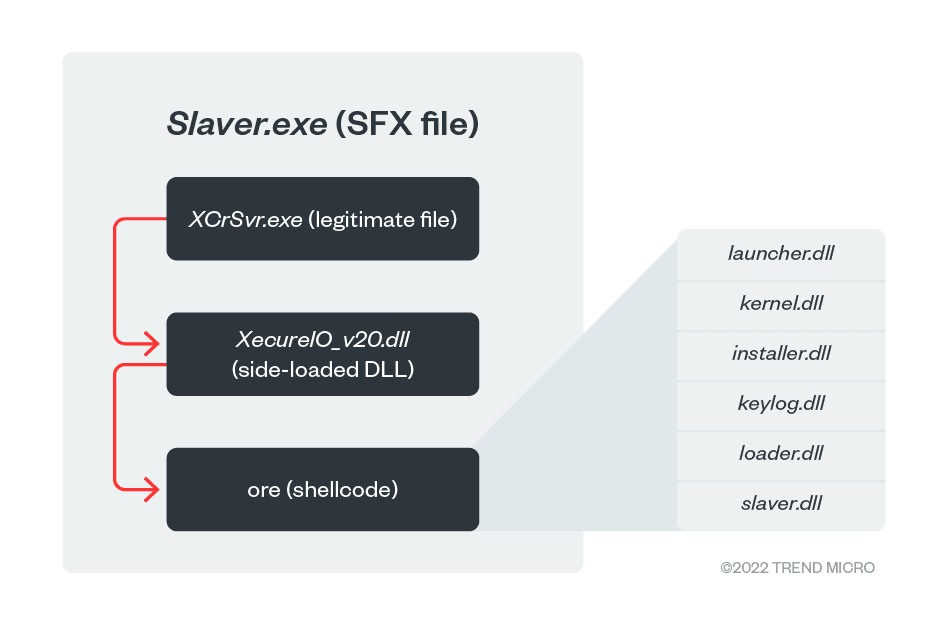

Согласно описанию Trend Micro, клиент нового бэкдора (Slaver.exe) загружается в систему в виде SFX-файла. Этот самораспаковывающийся архив содержит три модуля: XcrSvr.exe (входит в состав легитимного приложения XecureVistaCryptoSvr разработки SoftForum), локально подгружаемую DLL-библиотеку XecureIO_v20 и бинарник с шелл-кодом, тоже разделенным на модули в 32- и 64-битной версиях (кроме launcher.dll).

Легитимный XcrSvr.exe используется для запуска XecureIO_v20.dll — промежуточного загрузчика, обеспечивающего исполнение основного компонента клиентского приложения (шелл-кода ore).

При начальном заражении launcher.dll, модуль запуска первого этапа, поочередно загружает в память все последующие составные части BumbleBee-клиента. Инсталлятор (installer.dll) отвечает за их установку и закрепление в системе: копирует XecureIO_v20.dll в папку временных файлов, шифрует по RC4 полезную нагрузку ore и путь к файлу, переименованному в bin, дропает bpu.dll для обхода контроля учетных записей Windows (запускается с помощью rundll32.exe), удаляет исходный файл SFX.

При загрузке XecureIO_v20.dll производится проверка; если материнский процесс — XcrSvr.exe, происходит перехват потока исполнения (через патчинг точки входа). В противном случае встроенный в XecureIO_v20.dll вредоносный код, по мнению экспертов, не запустится.

После установки клиента BumbleBee загрузчик XecureIO_v20.dll извлекает значение ProductID из ключа реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Registration и использует его для расшифровки пейлоада (содержимого файла bin). В ходе работы резидентный бэкдор собирает информацию о зараженной системе (имя компьютера, внешний IP-адрес, географическое местоположение, данные ОС, CPU, памяти) и передает ее серверному приложению.

Судя по опциям, этот компонент поддерживает следующие функции:

- управление файлами (загрузка, вывод, удаление, составление списков);

- удаленный рабочий стол;

- управление запущенными процессами (перечень имен, определение ID и текущей папки);

- управление службами, с перечислением и фиксацией состояния;

- редактирование системного реестра;

- взаимодействие с оболочкой ОС;

- запуск обратного прокси для обеспечения интернет-доступа к серверу, расположенному за NAT или файрволом;

- запуск кейлогера.

Для коммуникаций с C2-сервером BumbleBee использует HTTP; все сообщения, которыми обмениваются клиентское и серверное приложения (кроме отсылаемых данных жертвы) шифруются с использованием RC4 и сжатия по LZO (алгоритму Лемпеля – Зива – Оберхеймера). Получая полезную нагрузку, вредонос проверяет целостность данных, вычисляя контрольную сумму по алгоритму CRC32.

Обеспечение постоянного присутствия зловреда в системе достигается разными методами — путем использования раздела реестра Run, созданием Windows-служб, с помощью штатного сценария входа в систему (через добавление записи в раздел HKEY_CURRENT_USER\Environment). Выбор при этом зависит от конкретной конфигурации.

В Trend Micro склонны считать новобранца перепроектированной версией трояна BookWorm, которого в 2015 году подробно разобрали эксперты Palo Alto Networks. Оба вредоноса имеют модульную архитектуру, раздаются в самораспаковывающихся архивах, используют для загрузки легитимные инструменты, а для C2-связи — RC4 и LZO.

Цели в обоих случаях расположены в Юго-Восточной Азии и представляют собой органы местного самоуправления. Использование упрощенных иероглифов в написанном на китайском языке пользовательском интерфейсе BumbleBee может свидетельствовать о том, что его создатели — выходцы из Китая.