Новую вредоносную программу, получившую имя Squirrelwaffle, заметили в реальных атаках. Судя по всему, киберпреступники используют её в качестве первой ступени, позволяющей закрепиться в заражённой системе и установить туда другой вредонос.

В частности, использованием Squirrelwaffle отметились спамерские кампании, распространяющие известные зловреды Qakbot and Cobalt Strike. На эту активность указали специалисты компании Cisco Talos.

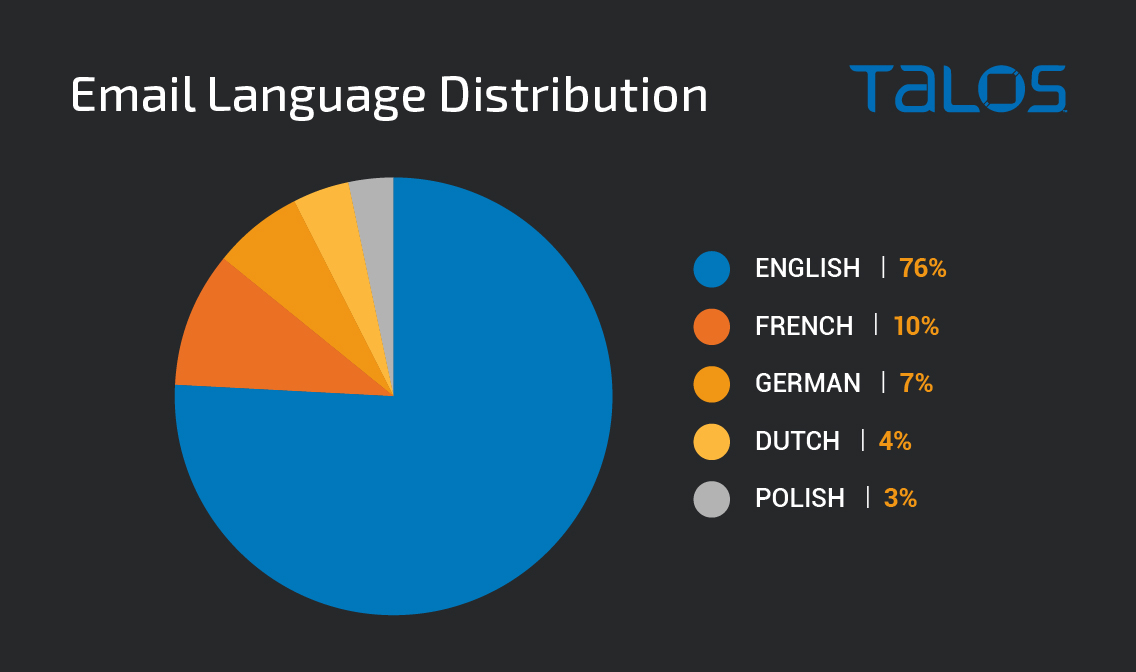

Как отметили исследователи, Squirrelwaffle пришёл на смену Emotet после того, как правоохранительные органы ликвидировали операции последнего. Пик атак новой вредоносной программы пришёлся на конец сентября, причём операторы Squirrelwaffle оказались достаточно подготовленными — электронные письма написаны не только на английском, но и на французском, немецком, голландском и польском языках.

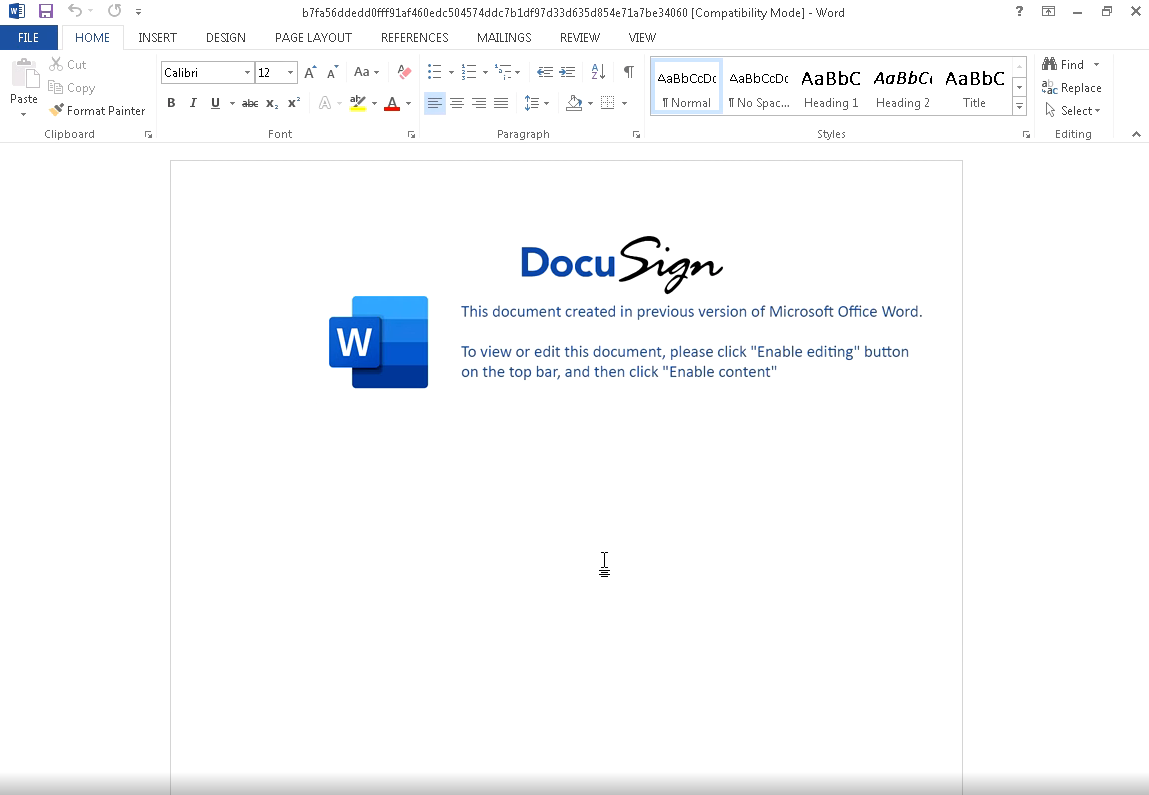

В имейлах атакующие размещают гиперссылки, ведущие на вредоносные ZIP-архивы. Внутри содержатся файлы в форматах .doc или .xls, задача которых — запустить при открытии злонамеренных код. Анализ Talos показал, что злоумышленники воспользовались платформой DocuSign, позволяющей ставить электронную почту на документах. Именно эта маскировка вводила получателей в заблуждение.

Сам вредоносный код использовал обфускацию для ухода от детектирования, а также записывал VBS-скрипт в директорию %PROGRAMDATA%, после чего выполнял его. Зловред Squirrelwaffle располагался по одному из URL, жёстко заданных в коде злоумышленников.

Этот загрузчик далее разворачивал в атакованной системе Qakbot или известный инструмент для тестирования на проникновение (пентест) Cobalt Strike. Общение между Squirrelwaffle и командным центром (C2) шифровалось XOR+Base64 и обеспечивалось запросами HTTP POST.

Киберпреступники делали упор на прежде скомпрометированные веб-серверы, на которых подавляющее большинство сайтов работали на движке WordPress версии 5.8.1.