Эксперты предупреждают о появлении новой вымогательской программы, вручную внедряемой в корпоративные Windows-системы. Операторы шифровальщика Lorenz грозят неплательщикам публикацией похищенных данных, а также могут продать доступ к взломанной сети другим злоумышленникам.

Вредонос с именем Lorenz появился в интернете два месяца назад. Анализ показал, что он является близким родственником SZ40 и тоже заимствует базовый код шифровальщика ThunderCrypt четырехлетней давности.

Атаки с использованием Lorenz проводятся по давно обкатанному сценарию. Проникнув во внутреннюю сеть, злоумышленники добираются до учетных данных администратора домена и с их помощью заражают машины с важной для бизнеса информацией. Попутно они воруют незашифрованные файлы и выводят их на свои серверы для публикации в случае неуплаты выкупа.

Примечательно, что каждая атака проводится с учетом специфики целевой организации. Вопреки сложившейся практике, образцы Lorenz, подвергнутые анализу в BleepingComputer, не завершали никаких процессов и не отключали Windows-службы для облегчения своей задачи.

Шифрование данных осуществляется по AES; для защиты ключа шифрования вредонос использует вшитый ключ RSA. К имени зашифрованных файлов добавляется двойное расширение .Lorenz.sz40.

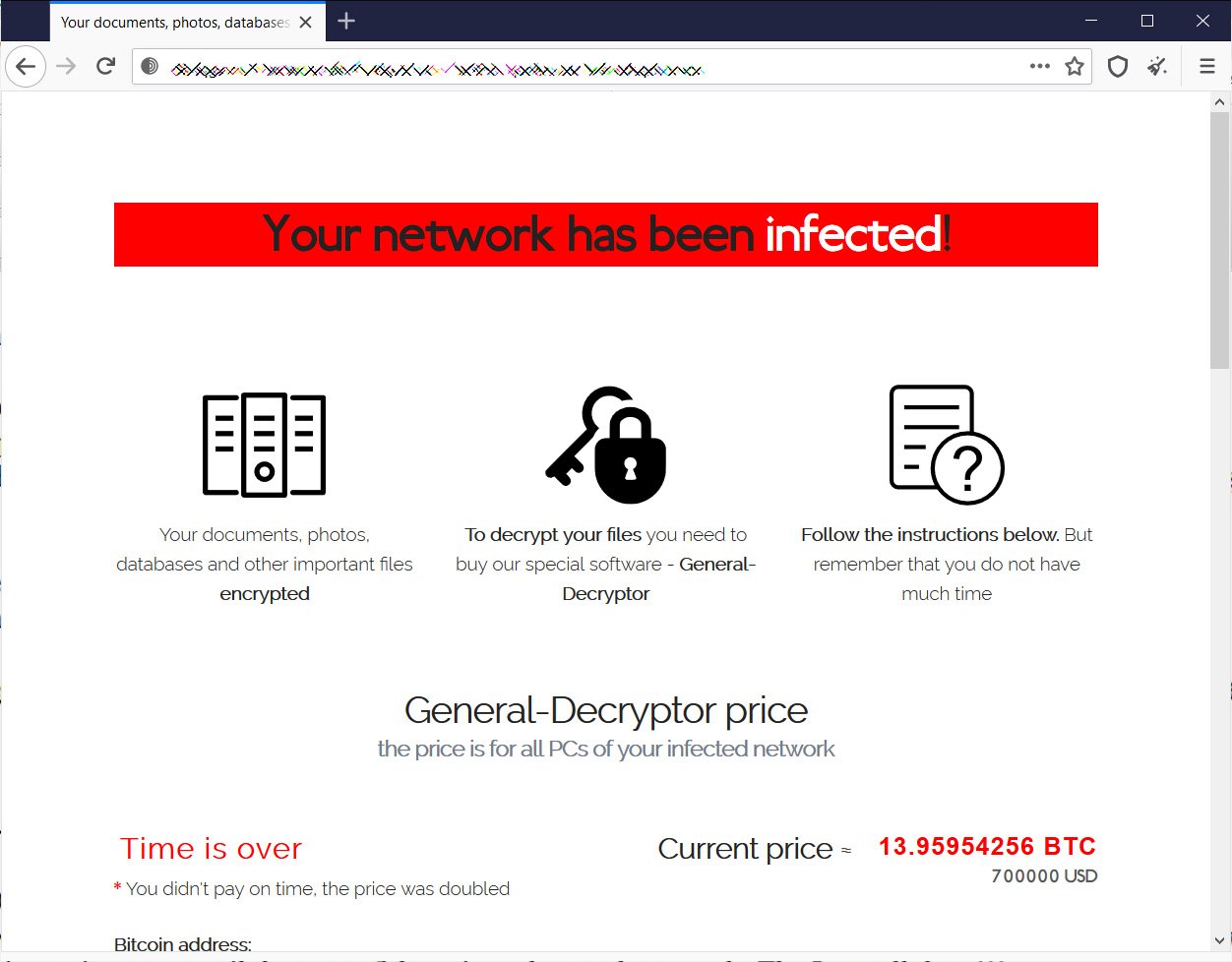

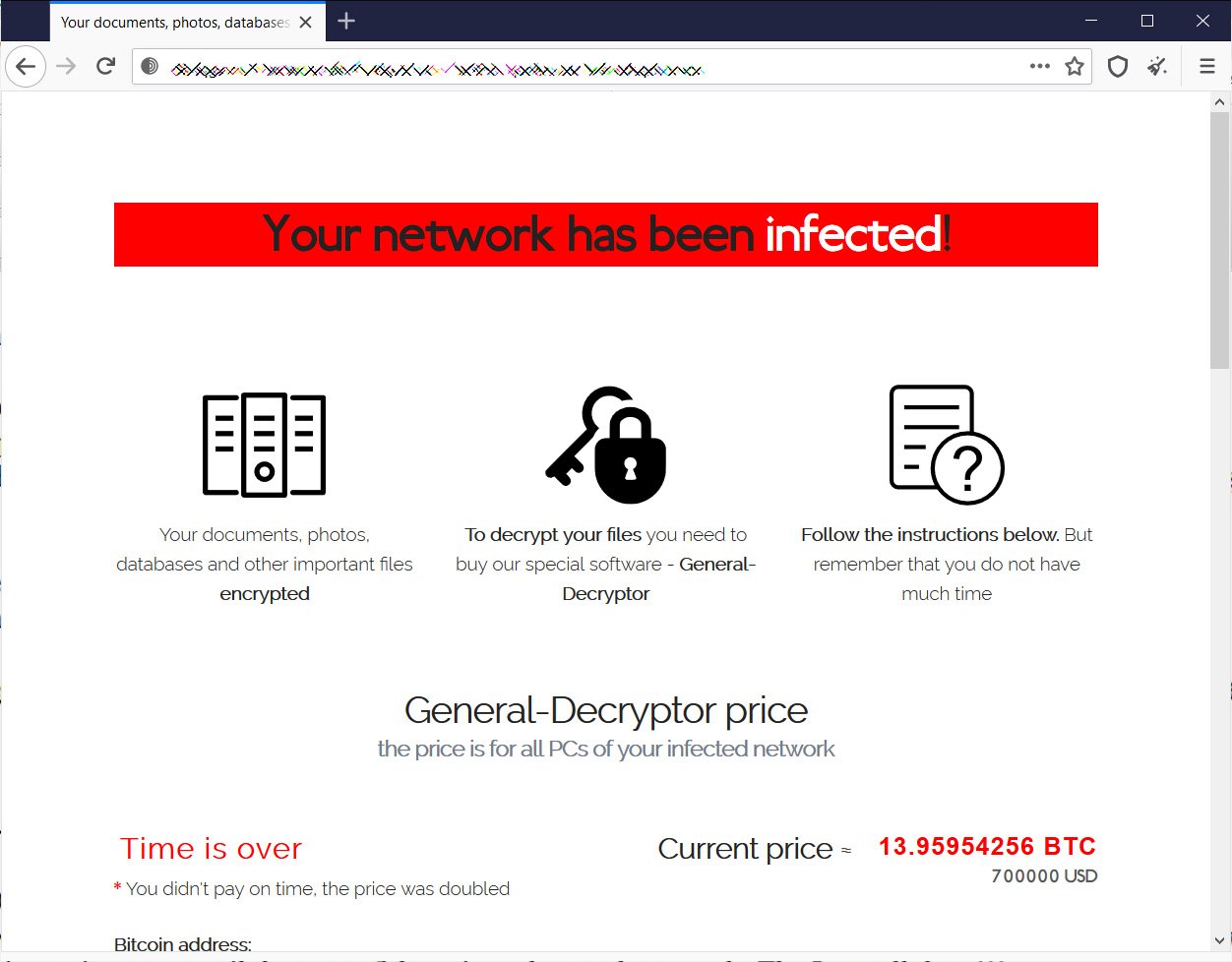

По окончании процесса в каждой папке с зашифрованными файлами создается объект HELP_SECURITY_EVENT.html с информацией для жертвы и ссылками на ресурс для получения дешифратора в сети Tor и сайт, специально созданный для публикации краденых данных.

В настоящее время размер выкупа составляет от $500 тыс. до $700 тыс. в биткоинах. Это на порядок меньше, чем взимали операторы SZ40.

На сайте утечек Lorenz в настоящее время числится 12 жертв заражения; данные десяти из них уже общедоступны. Публикуя результаты анализа, эксперты особо отметили, что хозяева данного зловреда поступают с награбленным не совсем так, как обычно это делают их коллеги по цеху.

Чтобы заставить жертву платить, они вначале размещают объявление о продаже краденых данных. Для удобства потенциальных покупателей — других преступников или конкурентов атакованной компании — похищенная информация собирается в RAR-архивы, защищенные паролем. Если жертва продолжает упорствовать, а покупателей не объявилось, операторы Lorenz публикуют пароль в открытом доступе.

Примечательно, что помимо краденых данных эта группировка торгует также доступом к внутренним сетям организаций, в которые ей удалось проникнуть. Для некоторых злоумышленников это может оказаться более ценным приобретением.

В настоящее время эксперты пытаются отыскать уязвимости в новой вредоносной программе, чтобы создать бесплатный ключ расшифровки. Жертвам Lorenz рекомендуют дождаться его появления; потакать злоумышленникам и платить выкуп — далеко не всегда хорошая идея: есть риск лишиться и денег, и данных.