Команда исследователей из компании Graphika заявила: российская сторона на протяжении шести лет вела операции, цель у которых была одна — дезинформация. В ходе этой деятельности Москва якобы оперировала фейковыми новостями и поддельными документами.

Graphika опубликовала отчёт (PDF) на 120 страницах, в котором подробно описана информационная кампания России.

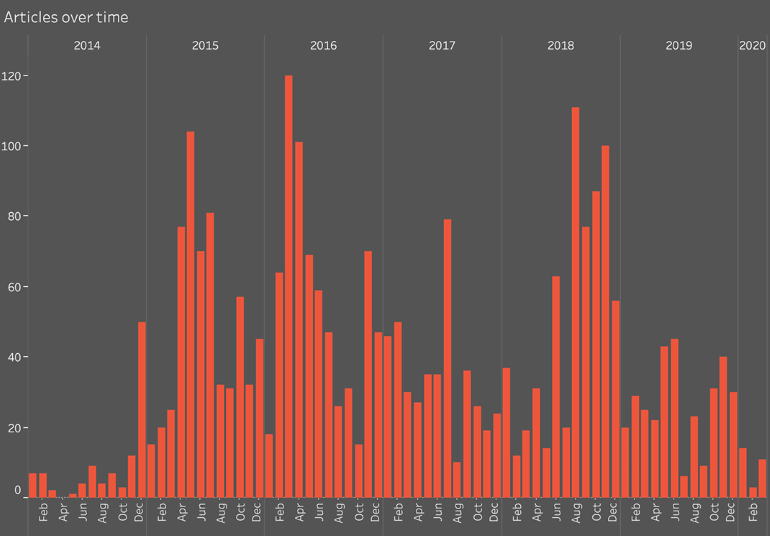

Группа, якобы стоящая за этими операциями, получила кодовое имя Secondary Infektion. По словам Graphika, группировка ведёт свою активность с 2014 года, а именно — распространяет фейковые новости и статьи, поддельные документы и сфабрикованные утечки, чтобы создать определённые политические распри.

Исследователи заявили, что впервые группу заметили благодаря отчётам, опубликованным на площадке Reddit и Facebook. С 2014 года, по данным специалистов, Secondary Infektion опубликовала более 2500 постов и статей.

Группировка использовала в своих кампаниях девять основных тем:

- Украина — несостоявшееся государство и ненадёжный партнёр.

- США и НАТО — агрессоры.

- Европа — слаба и разделена.

- Критика российских властей — проявление слабоумия.

- Мусульмане — агрессивные захватчики.

- Власти России являются жертвами невежества Запада.

- Критикующих Кремль американских кандидатов не нужно выбирать.

- Турция — агрессивная и нестабильная страна.

- Всемирные спортивные федерации ведут себя нечестно и непрофессионально в отношении России.

Участники Secodanry Infektion предпочитали для распространения дезинформации блоги и новостные сайты.