Уязвимость в ядре Windows 10 позволяла обойти песочницу Google Chrome. Как сообщил один из исследователей Google Project Zero, баг появился с выходом Windows 10 версии 1903 (релиз состоялся 21 мая 2019 года).

Песочница Google Chrome представляет собой защищённую среду, которая изолирует процессы браузера и наделяет их низкими привилегиями в системе.

Таким образом, если злоумышленник получит доступ к Chrome, он не сможет навредить другим программам и самой операционной системе.

«Одним из недостатков имплементации песочницы Google Chrome является её зависимость от безопасности операционной системы Windows», — объясняет Джеймс Форшоу из Project Zero.

«Поскольку работа Windows никак не зависит от команды разработчиков Chromium, определённые механизмы операционной системы могут сломать песочницу».

Это именно тот случай, потому что прокравшаяся в ядро Windows (в версии 19H1) уязвимость затронула функции песочницы Google Chrome.

«Уязвимость, позволяющая обойти функцию безопасности, существует из-за некорректной обработки взаимосвязи токенов. В результате атакующий может выполнить код на более высоком уровне и обойти песочницу», — описывает проблему Microsoft.

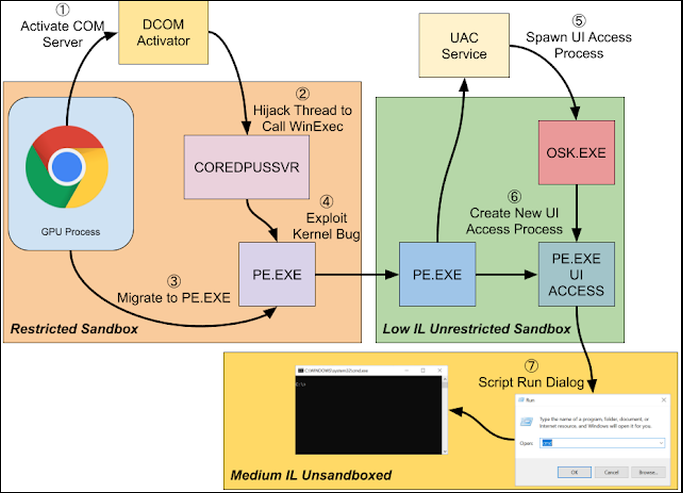

Исследователи в области кибербезопасности смогли создать сложную цепочку эксплуатации, схему которой приводим ниже.

Данная уязвимость отслеживается под идентификатором CVE-2020-0981, разработчики пропатчили её с выходом апрельского набора обновлений.