Криптовалютная биржа MapleChange была вынуждена закрыться после атаки киберпреступников. Самое печальное в этой ситуации — отказ владельцев возместить убытки всем пострадавшим пользователям. Представители отметили, что у биржи просто нет возможности вернуть людям потерянные средства.

После того как MapleChange оказалась взломана злоумышленниками, руководители биржи повели себя довольно странно — сообщив, что возместить убытки компания не в состоянии, владельцы просто закрыли платформу вместе со всеми аккаунтами в социальных сетях.

Группа инвесторов, назвавшая себя «Maplechang’ed», не стала мириться с такой ситуацией — был найден генеральный директор MapleChange, его имя и адрес опубликовали в Twitter. Сразу после этого Twitter-аккаунт MapleChange снова заработал.

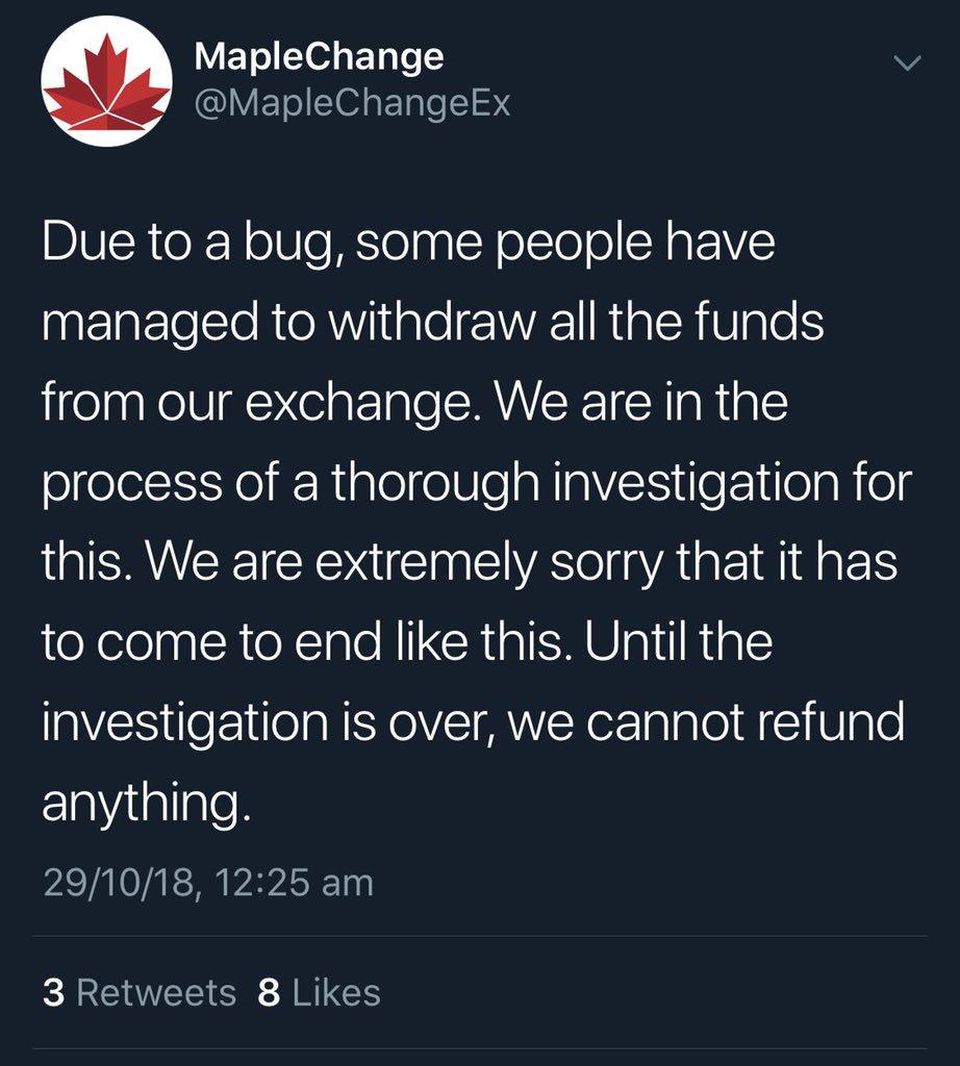

Представители пострадавшей от взлома криптобиржи оставили сообщение, в котором уверяли, что компания не исчезла, отключение аккаунтов было временным, а представителям необходимо время на обдумывание сложившейся ситуации.

Также в сообщении биржа пообещала раздать все оставшиеся средства пострадавшим пользователям, однако было отмечено, что убытки всех пользователей возместить не получится. Предполагается, что сумма ущерба равна $5,84 миллионам в биткоинах.