21 августа корпорация Microsoft выпустила обновление под идентификатором KB4100347, которое предназначалось для Windows 10 и Windows Server 2016. Этот патч был примечателен тем, что в нем содержалось обновление микрокода процессоров Intel для противодействия атаке Spectre. Однако оказалось, что эти «заплатки» вызвали множество проблем — пользователи сообщают о невозможности правильно загрузить систему Windows 10, а также о проблемах с производительностью.

Самое интересное, что пользователям процессоров AMD также пришло это обновление.

Основные жалобы пользователей связаны с тремя проблемами: невозможностью загрузки системы, бесконечными циклами ошибки «Preparing Automatic Repair» и значительным падением производительности при прослушивании музыки, работе в браузере Chrome и других приложениях.

Один из постов на Reddit описывает проблему с загрузкой, которая, по-видимому, затрагивает рабочие станции, использующие процессоры Xeon. Однако другие пользователи сообщают об аналогичных проблемах в случае с процессорами Intel i3, i5 и i7.

Также на Reddit был опубликован метод удаления этого злополучного обновления, в котором потребуется использование Windows Recovery Environment для тех систем, которым не удается загрузиться.

Тем пользователям, чьи системы в состоянии загрузиться, но при этом страдают от производительности, рекомендуют удалить обновление штатными средствами.

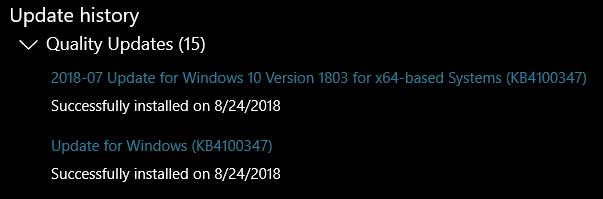

Стоит обратить внимание на тот факт, что пользователи, установившие сначала майское обновление, а затем последнее августовское, будут видеть, что KB4100347 упоминается дважды в истории обновлений.

Напомним, что ранее Intel добавила новый пункт к своему лицензионному соглашению, согласно которому разработчикам дистрибутивов Linux запрещается публиковать результаты тестирования программного обеспечения на быстродействие. Об этом сообщил один из ключевых лидеров движения Open Source и Free Software Брюс Перенс.