Новый червь, имеющий возможность добывать криптовалюту, был обнаружен в кибератаках злоумышленников. Исследователи назвали его ZombieBoy, он отличается наличием системы противодействия обнаружению и использованием нескольких эксплойтов.

Обнаружить новый зловред удалось эксперту в области кибербезопасности Джеймсу Куинну. Специалист считает, что ZombieBoy — крайне прибыльный вредонос.

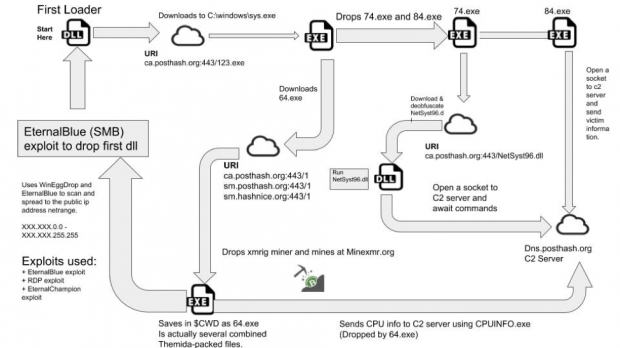

Свое название новый червь получил из-за того, что он использует инструмент под названием ZombieBoyTools для установки первой вредоносной dll.

Несмотря на то, что эксперт проводит некоторые параллели между этой вредоносной программой и известным майнером MassMiner, отличия все же есть. Например, ZombieBoy использует WinEggDrop вместо MassScan для поиска новых хостов, которые можно заразить.

Использование в программе упрощенного китайского языка может указывать на то, что его автор — китайский разработчик.

Вот список эксплойтов, который использует ZombieBoy в ходе своих атак:

- CVE-2017-9073 — RDP-уязвимость в Windows XP и Windows Server 2003;

- CVE-2017-0143 — SMB-брешь;

- CVE-2017-0146 — SMB-брешь.

Также ZombieBoy отличился использованием эксплойтов из арсенала АНБ — DoublePulsar и EternalBlue. После установки в системе новый червь может установить другие вредоносные программы по своему выбору. Среди таких программ могут быть кейлоггеры и вымогатели.

Также в процессе заражения устанавливается RDP-бэкдор.

Далее вредоносная программа использует XMRIG для добычи монет Monero, что позволяет злоумышленникам зарабатывать 1000 долларов ежемесячно.

Куинн подчеркнул, что данный вредонос постоянно обновляется, новые образцы выходят каждый день.

Кроме этого, ZombieBoy может обнаруживать виртуальные машины, что мешает экспертам в области безопасности изучить данный вид зловреда.