Компания «Доктор Веб» предупреждает о распространении опасного троянца, похищающего с зараженного устройства файлы и другую конфиденциальную информацию. Утечка этих данных может привести к тому, что злоумышленники получат доступ к учетным записям жертвы в социальных сетях и других онлайн-сервисах.

Вредоносная программа, получившая наименование Trojan.PWS.Stealer.23012, написана на языке Python и заражает компьютеры под управлением Microsoft Windows. Распространение троянца началось в районе 11 марта 2018 и продолжается по сегодняшний день. Злоумышленники публикуют ссылки на вредоносную программу в комментариях к видеороликам на популярном интернет-ресурсе YouTube.

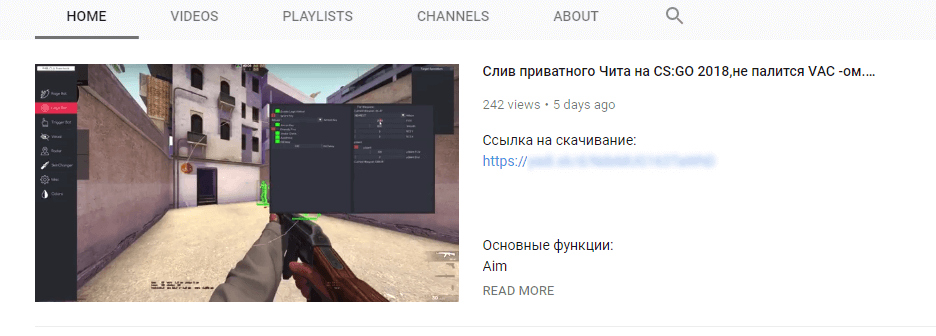

Многие из таких роликов посвящены использованию жульнических методов прохождения игр (так называемым «читам») с применением специальных приложений. Киберпреступники пытаются выдать троянца за такие программы и другие полезные утилиты.

Ссылки ведут на серверы Яндекс.Диск. Чтобы убедить посетителя сайта нажать на ссылку, на страничках роликов публикуются комментарии, явно написанные из-под поддельных аккаунтов. При попытке перейти по такой ссылке потенциальная жертва загружает на свой компьютер самораспаковывающийся RAR-архив, который содержит троянца.

Запустившись на инфицированном компьютере, троянец собирает следующую информацию:

- файлы Cookies браузеров Vivaldi, Chrome, Яндекс.Браузер, Opera, Kometa, Orbitum, Dragon, Amigo, Torch;

- сохраненные логины/пароли из этих же браузеров;

- снимок экрана.

Также он копирует с Рабочего стола Windows файлы с расширениями ".txt", ".pdf", ".jpg", ".png", ".xls", ".doc", ".docx", ".sqlite", ".db", ".sqlite3", ".bak", ".sql", ".xml".

Все полученные данные Trojan.PWS.Stealer.23012 сохраняет в папке C:/PG148892HQ8. Затем он упаковывает их в архив spam.zip, который вместе с информацией о расположении зараженного устройства отправляется на сервер злоумышленников.

Вирусные аналитики компании «Доктор Веб» обнаружили несколько образцов этого троянца. Часть из них детектируется под именем Trojan.PWS.Stealer.23198. Все известные модификации этой вредоносной программы успешно определяются антивирусом Dr.Web, поэтому не представляют опасности для наших пользователей.