В третий раз за этот год Google Play Store непреднамеренно распространяет вредоносную программу для Android. На этот раз в официальный магазин приложений вернулся троян BankBot.

Впервые BankBot появился в Play Store в апреле этого года, Google сразу приняла меры, удалив троян. Затем вредонос вернулся в сентябре, после чего опять был удален из официального магазина. Теперь можно с уверенностью сказать, что BankBot снова появился в магазине Google Play, обойдя в третий раз все процедуры проверки приложений.

BankBot предназначен для кражи банковских учетных данных и платежной информации. Он заставляет пользователей передавать свои банковские реквизиты, подставляя поверх легитимного приложения окно, которое выглядит идентично странице входа в систему банка.

Если пользователь использует текстовые сообщения как форму двухфакторной аутентификации, вредонос также может отследить их и предоставить злоумышленникам все данные, необходимые для получения банковской информации жертвы.

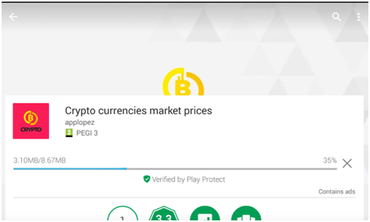

Эта версия BankBot маскируется под приложение, якобы предоставляющее информацию о ценах на рынке в криптовалюте. Более того, у него имеется фальшивый логотип «Verified by Play Protect», который призван убедить пользователей в легитимности этого приложения.

Этот вариант BankBot оснащен возможностями мониторинга криптовалюты, это одна из причин, по которой он прошел проверку Play Store. То есть пользователи все же получают заявленный функционал.

При первоначальной установке приложение запрашивает множество разрешений, причем довольно навязчиво, среди них возможность чтения и отправки сообщений, доступ в Интернет и запись на внешнее хранилище.

Авторы BankBot постоянно обновляют троян. С начала этого года зловред получил улучшенную обфускацию кода, более сложный механизм установки вредоносной составляющей и возможность использовать службу Android Accessibility Service.

Это еще один неприятный инцидент, подрывающий безопасность Play Store для пользователей. Будем надеяться, Google примет меры, сделав Play Store более безопасным.