Шифровальщик CryptXXX бесплатно предоставляет ключи расшифровки для некоторых своих версий. Некоторые пользователи утверждают, что им действительно удалось вернуть свои файлы в исходное состояние, используя предоставленный ключ.

Специалисты BleepingComputer обнаружили, что бесплатные ключи предлагаются только для определенных версий CryptXXX, а именно для версий, которые добавляют расширения .Crypz и .Cryp1 к зашифрованным файлам. К сожалению, для всех остальных версий этого шифровальщика такой возможности нет.

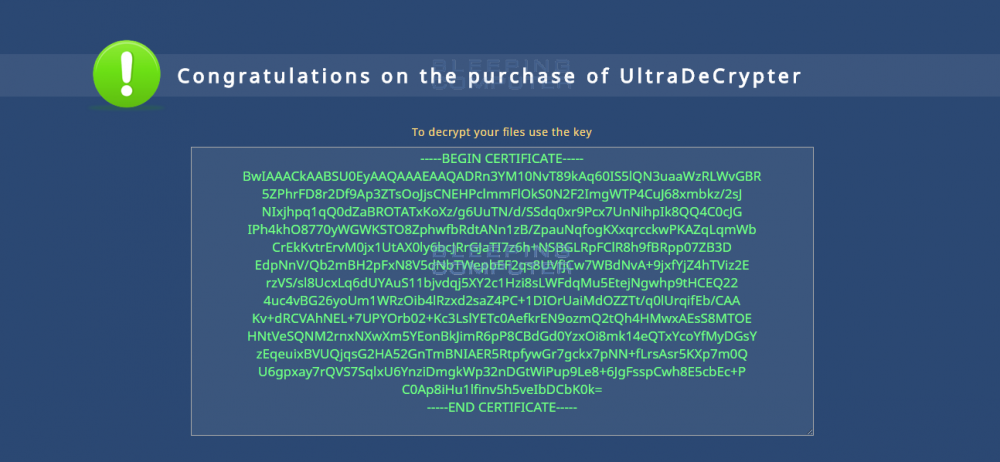

Рисонк 1: Бесплатный ключ для расшифровки

В настоящий момент неизвестна причина этой бесплатной раздачи ключей. Возможно, это связано с неисправностью платежной системы злоумышленников. Авторы этого шифровальщика и ранее были известны своими ошибками.

Ниже собран список всех известных вариантов CryptXXX. Единственный вариант, который не проверялся это тот, который добавляет расширение .cryptz.

Бесплатные ключи предлагаются для следующих видов:

.Crypz Extension (UltraDecryptor)

Ransom Note Name: ![victim_id].html

Ransom Note Name: ![victim_id].txt

Example TOR Url:

Example TOR Url:

Example TOR Url:

.Cryp1 Extension (UltraDecryptor)

Ransom Note Name: ![victim_id].html

Ransom Note Name: ![victim_id].html

Example TOR Url:

Example TOR Url:

Example TOR Url:

Бесплатные ключи не предлагаются для следующих видов:

.Crypt Extension (UltraDeCrypter)

Ransom Note Name: [victim_id].html

Ransom Note Name: [victim_id].txt

Example TOR Url:

Example TOR Url:

Example TOR Url:

.Crypt Extension (Google Decryptor)

Ransom Note name: !Recovery_[victim_id].html

Ransom Note name: !Recovery_[victim_id].txt

Example TOR Url:

Example TOR Url:

Example TOR Url:

Random Extension (UltraDecryptor)

Ransom Note Name: @[victim_id].html

Ransom Note Name: @[victim_id].txt

Example TOR Url: 2mpsasnbq5lwi37r.onion.to

Example TOR Url: 2mpsasnbq5lwi37r.onion.cab

Example TOR Url: 2mpsasnbq5lwi37r.onion.city

No extension (Microsoft Decryptor)

Ransom Note Name: README.html

Ransom Note Name: README.txt

Example TOR Url:

Example TOR Url: