Многие компании предрекают, что в 2016 году основной киберугрозой станут программы вымогатели, и вредоносные программы могут поразить не только компьютеры и мобильные гаджеты. Ведь современная бытовая техника тоже оснащается подключением к интернет.

В доказательство этой теории эксперт компании Symantec Кендид Вуист (Candid Wueest) продемонстрировал, что современные умные телевизоры тоже можно взломать.

Исследователь не раскрывает данных о том, на какой именно модели, какого производителя он ставил свой эксперимент. Однако Вуист рассказал, что его телевизор работал на базе модифицированной версии операционной системы Android, что совсем не редкость в наши дни. SmartTV чаще всего работают под управлением Tizen, WebOS 2.0, Firefox OS или Android TV.

Эксперт пишет, что заразить телевизор программой вымогателем можно разными способами. Самый простой вариант – вручную подключить USB-накопитель к соответственному порту ТВ. Также жертва может случайно скачать вредоносную программу из официального магазина приложений. Для этого атакующий может воспользоваться несколькими уловками.

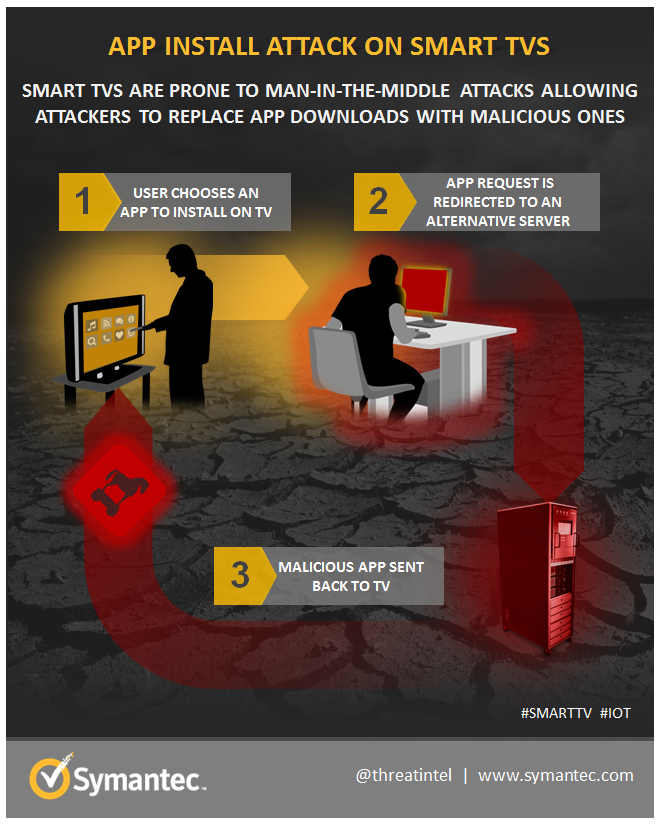

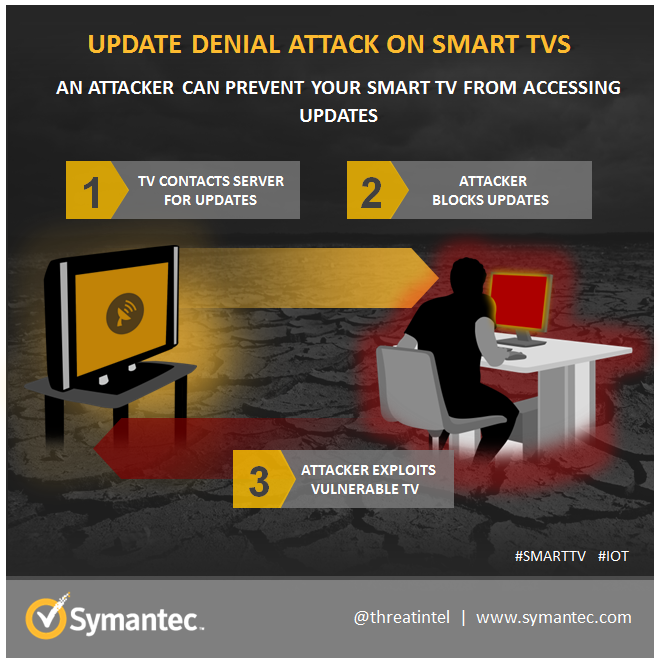

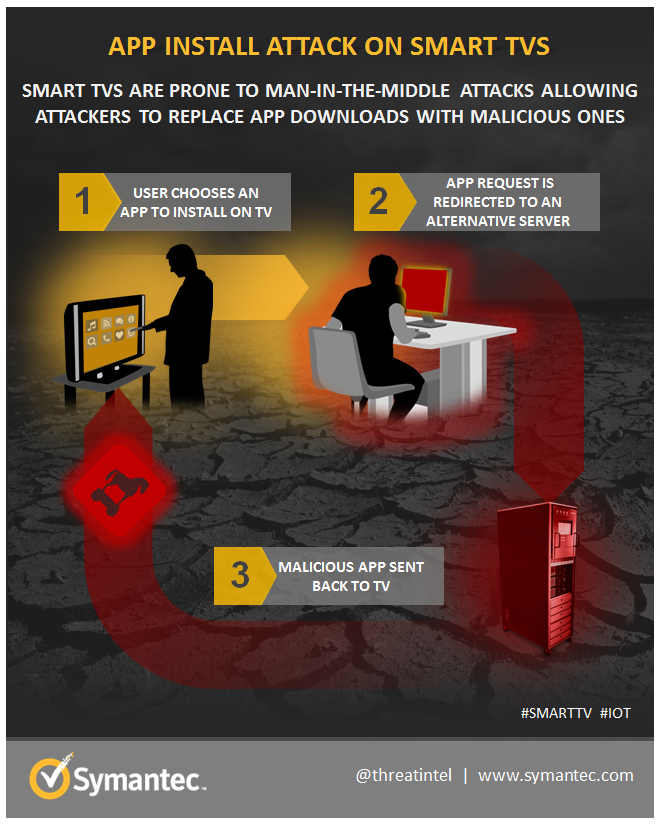

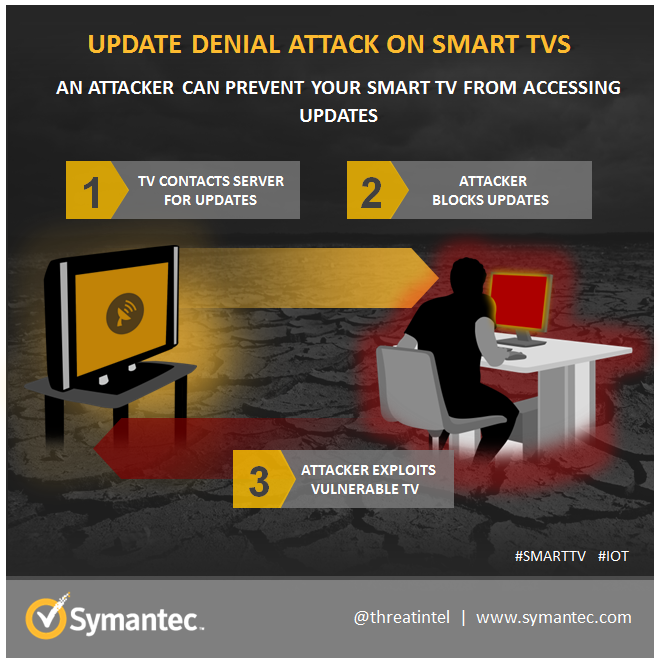

Хакер может произвести атаку man-in-the-middle. Если атакующий находится в одной сети с жертвой, всё совсем просто. Если же нет, то можно осуществить данную атаку, похитив пароль от Wi-Fi жертвы, или подменив запросы DNS. К тому же не все соединения, которые устанавливает телевизор, защищены SSL-шифрованием. А если SSL работает, устройства зачастую проверяют сертификаты очень поверхностно, в частности, допускают использование самоподписанных сертификатов, которые легко подделать.

Осуществив такую атаку, злоумышленник сможет незаметно перехватывать трафик между ТВ и сервером, а значит, сможет подменить запрос на скачивание легитимного приложения, перенаправив его на собственный сервер. Словом, схема действий точно такая же, что и с другими устройствами.

Зачем хакерам зараженный телевизор? С теми же целями, для которых используют зараженные ПК, смартфоны и так далее. Телевизор может стать частью ботнета; может использоваться для майнинга криптовалют; может скликивать рекламу; может воровать данные, к примеру, если к SmartTV подключен аккаунт Google Play; может требовать у пользователя выкуп.

Собственный телевизор эксперт сумел заразить вымогательским ПО. Вуист обнаружил, что представленный в его системе игровой портал, через который можно скачивать и устанавливать игры, вообще не защищен шифрованием. Эксперт произвел атаку man-in-the-middle, и под видом нового симулятора на ТВ была установлена малварь.

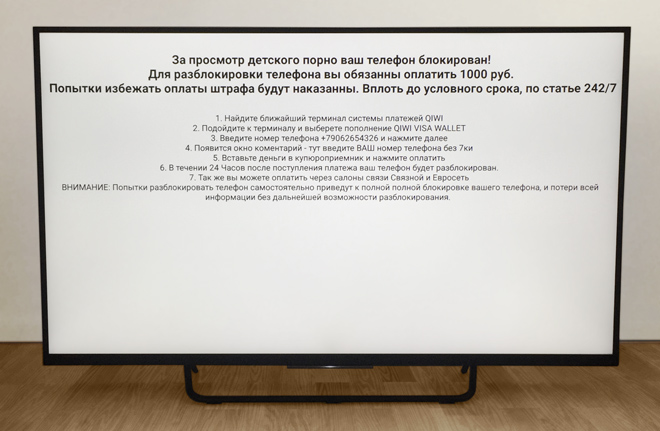

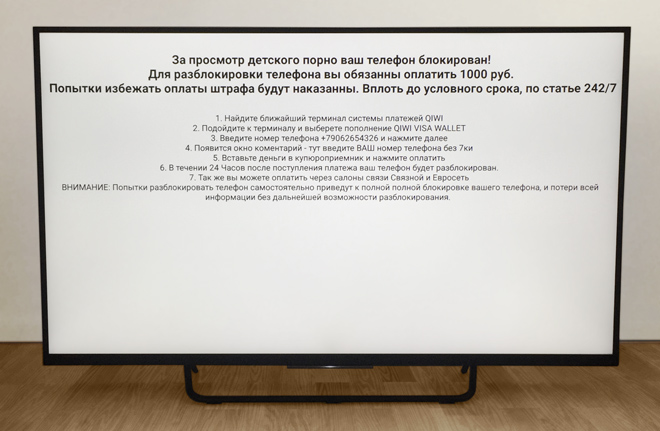

Для своего опыта Вуист воспользовался неким широко распространенным вымогателем, чье название он не раскрывает. Как и ожидалось, эксперимент удался. Вредоносное приложение установилось на ТВ и потребовало выкуп, во весь экран демонстрируя сообщение, всплывающее поверх картинки (см. иллюстрацию выше). Телевизор стало невозможно использовать по назначению.

Затем Вуист выяснил, что избавиться от такого заражения крайне сложно. Фактически, вредонос блокирует все функции ТВ и не позволяет выполнить сброс устройства до заводских настроек, открыть сессию со службой поддержки или выполнить какие-либо другие операции. Исследователь сумел удалить малварь исключительно благодаря тому, что до установки вымогателя он активировал Android Debug Bridge. Утилита позволила подключить телевизор к ноутбуку и разобраться с заражением уже оттуда.

Чтобы защититься от подобных атак, Вуист рекомендует пользователям умных телевизоров быть осмотрительнее. В наши дни телевизоры так же уязвимы перед атаками, как и другие мобильные девайсы. Не стоит устанавливать подозрительные приложения и запускать их. По возможности, также стоит использовать верификацию программ. Эксперт рекомендует отключать неиспользуемые функции телевизоров и использовать защищенный, хорошо настроенный Wi-Fi, с шифрованием не ниже WPA2, а еще лучше — проводное подключение к интернет.