С каждым годом атаки на цепочки поставок становятся всё масштабнее. Злоумышленники уже не ломятся в главный вход: они проникают через доверенных поставщиков и сторонние компоненты. Эффективная защита сегодня требует не просто периметровых решений, а глубокой проработки всех внешних взаимодействий.

- 1. Введение

- 2. Что такое атака на цепочку поставок?

- 3. Сценарии атак на поставщиков

- 4. Проверка поставщиков

- 5. Что включить в договор с подрядчиком?

- 6. Блиц: самые эффективные меры контроля

- 7. Прогнозы на ближайшие 2 года в защите цепочек поставок

- 8. Выводы

Введение

Современная цифровая инфраструктура редко строится с нуля — компании активно используют сторонние сервисы, облачные платформы, готовые программные библиотеки и решения от подрядчиков. Такой подход ускоряет разработку, снижает затраты и повышает эффективность. Однако за этим удобством скрывается серьёзная угроза: атаки на цепочку поставок.

Злоумышленники всё реже атакуют организации напрямую. Вместо этого они находят слабые звенья среди партнёров, поставщиков и открытых компонентов, чтобы через них проникнуть в защищённые системы. Достаточно одного скомпрометированного обновления, одной уязвимой библиотеки или одного недостаточно защищённого подрядчика — и вся инфраструктура оказывается под угрозой.

Такие атаки особенно опасны, потому что основаны на доверии: поставщик считается легитимным участником процесса, ему предоставляют доступ к критически важным данным и системам. И именно это доверие становится главным вектором атаки.

Эксперты обсудили, как устроены атаки на цепочку поставок, почему они становятся всё опаснее, и какие организационные, юридические и технические меры помогают снизить риски.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Илья Борисов, директор департамента защиты данных, «Билайн».

- Дмитрий Северинов, руководитель управления ИБ, ГК «АгроТерра».

- Никита Котиков, руководитель продукта Cyber Rating, CICADA8.

- Илья Карелин, заместитель директора по консалтингу, Positive Technologies.

Ведущий и модератор эфира — Константин Титков, руководитель Центра ИБ дочерних обществ, «Газпромбанк».

Что такое атака на цепочку поставок?

Илья Карелин рассказал, что даже у крупных компаний с высоким уровнем информационной безопасности возникают риски из-за взаимодействия с поставщиками и подрядчиками, у которых защита организована слабее.

Злоумышленники всё чаще атакуют организации не напрямую, а через уязвимости в цепочке поставок, выделяя 2 ключевые техники:

- компрометацию программного обеспечения — когда вредоносный код маскируется под легитимное обновление;

- атаки через доверительные отношения, включая фишинг, электронный документооборот или несанкционированный удалённый доступ.

Такие атаки становятся устойчивым трендом и требуют пристального внимания.

Илья Карелин, заместитель директора по консалтингу, Positive Technologies

Дмитрий Северинов подчеркнул, что любая кибератака в конечном счёте затрагивает людей, особенно в контексте межорганизационного взаимодействия. Он отметил, что сотрудники компаний и поставщиков часто игнорируют утверждённые каналы связи, выбирая более удобные, но менее защищённые способы общения, что создаёт бреши для атак. Именно такие неофициальные коммуникации становятся слепыми зонами для служб безопасности.

Константин Титков добавил, что теневой ИТ может нести не только очевидные угрозы, но и риски, скрытые в легитимных функциях программного обеспечения. Он пояснил, что некоторые возможности ПО, выглядящие безобидно, могут быть использованы злоумышленниками как вектор атаки, если те получают возможность активировать их в нужный момент. Такая «двойственность» кода делает защиту особенно сложной и требует глубокого анализа не только вредоносного, но и легитимного поведения систем.

Константин Титков, руководитель Центра ИБ дочерних обществ, «Газпромбанк»

Сценарии атак на поставщиков

Илья Карелин подчеркнул, что злоумышленники не придерживаются единой модели атак, и выделить типовой сценарий невозможно. Он считает, что любой поставщик или дочерняя организация должны восприниматься как потенциальная точка проникновения в инфраструктуру, поскольку именно через них чаще всего реализуются инциденты. Это становится критически важным в условиях растущих киберугроз.

Дмитрий Северинов разделил сценарии атак на цепочку поставок на 2 основные группы:

- те, где данные обрабатываются внутри периметра компании;

- те, где обработка происходит на стороне поставщика.

Он отметил, что хотя внутренняя обработка данных обходится дороже, она остаётся более контролируемой и, следовательно, менее рискованной. Минимизировать угрозы можно только при наличии жёстких договорных условий с поставщиками, включающих требования к безопасности и прозрачности.

Дмитрий Северинов, руководитель управления ИБ, ГК «АгроТерра»

Илья Борисов рассказал, что одними из самых опасных являются атаки, при которых вредоносный код внедряется в доверенные компоненты, особенно — в open source-библиотеки.

Такие импланты коварны, потому что многие компании не обладают технической возможностью их обнаружить, особенно когда злоумышленники используют легитимные сертификаты для подписи скомпрометированного кода. Отличить поддельное обновление от настоящего становится практически невозможно, а значит, значительная доля ответственности ложится на самих поставщиков.

Также он обратил внимание на растущую угрозу, связанную с агентами — программами, которые остаются в инфраструктуре после завершения работы подрядчика. Такие агенты часто сохраняют учётные данные и права доступа, продолжая функционировать автономно, и могут нарушить периметр безопасности. Стремительный рост числа персональных агентов, которым пользователи добровольно передают свои права, кардинально меняет ландшафт киберрисков, особенно в контексте взаимодействия с внешними исполнителями.

В первом опросе зрители поделились, какие риски, связанные с поставщиками, они видят для своей компании (мультивыбор):

- Уязвимости или компрометация ПО поставщика — 83 %.

- Доступ подрядчиков в инфраструктуру — 68 %.

- Утечки данных, переданных подрядчикам — 53 %.

- Отсутствие контроля за безопасностью поставщиков — 52 %.

- Компрометация почты партнёров — 27 %.

- Пока не сталкивались — 11 %.

- Затруднились ответить — 4 %.

Рисунок 2. Какие риски, связанные с поставщиками, вы видите для вашей компании?

Проверка поставщиков

Никита Котиков отметил, что в России наблюдается активный рост практики управления рисками в цепочке поставок, которая постепенно становится стандартом на рынке. Он считает, что процесс проверки поставщиков необходимо начинать с чёткого определения зон ответственности — важно понимать, кто принимает решения и кто будет нести ответственность за риски.

Владельцем этого процесса должен быть бизнес, а служба информационной безопасности — не управлять взаимодействием напрямую, а выступать в роли оценщика, предоставляя выводы о степени риска, подобно скорингу.

Оценка должна быть комплексной: наряду с финансовыми и юридическими аспектами ИБ-подразделение анализирует уязвимости, связанные с безопасностью, и даёт рекомендации — поддерживать ли сотрудничество с контрагентом. Окончательное решение с учётом потенциальной выгоды и рисков остаётся за бизнесом и юридическими службами.

Эксперт подчеркнул, что важно не скатываться к бумажной безопасности, когда проверка сводится к заполнению стандартных анкет в Excel или Google Docs. Такие формы легко заполнить формально, указав недостоверные данные, что выяснится уже после инцидента.

Вместо этого он призвал перейти к доказательной методологии: каждый ответ должен сопровождаться подтверждающими материалами — скриншотами, выгрузками логов, копиями политик безопасности, документами аудита. Это позволяет превратить формальную проверку в реальный инструмент оценки.

Никита Котиков, руководитель продукта Cyber Rating, CICADA8

Константин Титков предложил конкретный подход к верификации: начать с составления детального опросного листа, запросить у поставщика подтверждения в виде скриншотов и документов, а затем провести точечную выездную проверку.

Он привёл пример: попросить сотрудника компании ввести пароль при аудиторе — если система требует сложный пароль и блокирует его при ошибках, это свидетельствует о наличии и работе реальной политики паролей. Только сочетание документальных доказательств и живой проверки позволит выявить, серьёзно ли поставщик относится к информационной безопасности или просто формально закрывает требования.

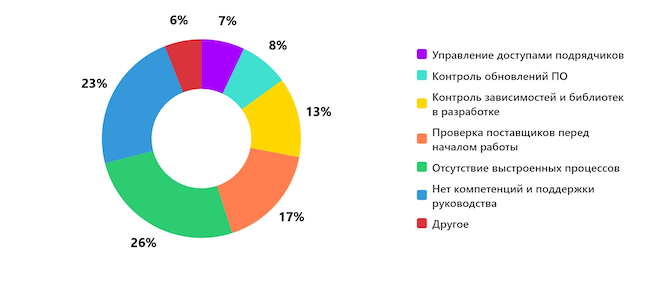

Во втором опросе выяснилось, какова, по мнению зрителей, главная проблема защиты от атак на цепочку поставок:

- Отсутствие выстроенных процессов — 26 %.

- Нет компетенций и поддержки руководства — 23 %.

- Проверка поставщиков перед началом работы — 17 %.

- Контроль зависимостей и библиотек в разработке — 13 %.

- Контроль обновлений ПО — 8 %.

- Управление доступами подрядчиков — 7 %.

- Другое — 6 %.

Рисунок 3. Какая главная проблема защиты от атак на цепочку поставок?

Что включить в договор с подрядчиком?

Илья Борисов подчеркнул, что включение требований по информационной безопасности в договоры с поставщиками сегодня уже перестало быть исключением — это базовый стандарт. Он отметил, что у многих организаций уже появились отдельные соглашения по кибербезопасности, которые являются обязательным условием перед началом сотрудничества, особенно при передаче данных или использовании ИТ-услуг.

В ближайшее время такой подход станет повсеместной нормой: любое взаимодействие, связанное с обработкой информации, будет сопровождаться чёткими правилами безопасности, закреплёнными на бумаге. При этом он признал, что согласование этих требований с обеих сторон может быть сложным — как и в любом договоре стороны защищают свои интересы, и договориться о едином подходе бывает непросто.

Он обратил внимание на важность прописывания ответственности за инциденты. Типовая практика — ограничивать ответственность поставщика суммой самого контракта, что с учётом потенциального ущерба от утечки данных или кибератаки часто оказывается неадекватным. Борисов уверен, что необходимо вводить разумные и соразмерные требования к компенсации ущерба, чтобы мотивировать поставщиков серьёзно относиться к безопасности.

Илья Борисов, директор департамента защиты данных, «Билайн»

Также он указал, что в договорах стоит закладывать механизмы проверок — как регулярные аудиты по чек-листам, так и инструментальные проверки, например сканирование уязвимостей или пентесты.

Не менее важным пунктом он назвал взаимодействие при инцидентах: важно заранее оговорить, как и в какие сроки стороны будут уведомлять друг друга, какие данные, артефакты и доступы будут предоставлены в ходе расследования. Это одна из ключевых мер, которая позволяет минимизировать последствия атаки.

В базовых документах имеет смысл фиксировать и технические контрольные меры — например, при закупке программного продукта требовать предоставления исходного кода или подтверждения использования безопасных практик разработки. Такой подход позволяет не только проверить качество ПО, но и оценить риски, связанные с его эксплуатацией в долгосрочной перспективе.

В третьем опросе зрители ответили, какие меры защиты от атак через цепочку поставок уже внедрены в их компании (множественный выбор):

- Ограниченный и контролируемый доступ подрядчиков — 72 %.

- Контроль обновлений и проверка целостности — 43 %.

- Контроль зависимостей в разработке — 42 %.

- Понятная процедура проверки ИБ у поставщиков — 28 %.

- Максимальное сокращение работы с внешними поставщиками — 27 %.

Рисунок 4. Какие меры защиты от атак через цепочку поставок уже внедрены в вашей компании?

Блиц: самые эффективные меры контроля

Илья Борисов: «Для эффективной защиты цепочки поставок необходима прочная договорная и юридическая обвязка, а также чёткие базовые требования в виде проверенных чек-листов.

Обязательно должны применяться технические контроли, адаптированные под тип взаимодействия: если речь идёт о поставке ПО, то используются SAST (статический анализ кода) и SBOM (список компонентов программного обеспечения), которые позволяют проследить происхождение и безопасность кода.

При интеграции через API хорошей практикой становится применение API Gateway с функциями аутентификации, мониторинга и фильтрации. Если происходит передача данных — необходимо внедрять обезличивание, маскирование и канареечное тестирование, чтобы отследить утечки. Главное — подходить к вопросу комплексно и разумно».

Дмитрий Северинов: «При построении взаимодействия с поставщиком всегда нужно придерживаться принципа “люди — процессы — инструменты”. Даже если каждый элемент работает хорошо, без общего видения сверху эффективность системы безопасности остаётся неполной.

Кто-то должен видеть полную картину бизнес-процесса, понимать, как реализована безопасность на практике и насколько она устойчива. Отдельно взятый инструмент или сотрудник не в состоянии оценить системные риски — только целостный взгляд позволяет говорить о реальной защищённости».

Никита Котиков: «Ключ — в переходе от бумажной безопасности к доказательной архитектуре и риск-ориентированному подходу. Нужно формировать доказательную базу: не просто анкеты, а подтверждённые скриншотами, логами и документами факты.

Важно внедрять активные компоненты контроля — мониторинг цифрового следа компании, сканирование публичных ресурсов на предмет утечек, связанных с контрагентами.

Всё это должно быть интегрировано в процесс реагирования на инциденты: в зависимости от классификации подрядчика — критический, высокий или средний риск — мы применяем соответствующие меры противодействия».

Илья Карелин: «Следует делать акцент на возможности инструментальной проверки поставщика — будь то подрядчик, вендор или дочерняя организация. Здесь уместны разные подходы: анализ исходного кода, участие в программах Bug Bounty, а также глубокие инструментальные аудиты.

Например, Compromise Assessment позволяет проверить, не скомпрометирована ли уже инфраструктура. Также важно оценивать состояние внешнего периметра: есть ли на нём устаревшие уязвимости, как быстро они устраняются и насколько оперативно организация реагирует на инциденты. Только так можно получить объективную картину уровня безопасности контрагента».

Прогнозы на ближайшие 2 года в защите цепочек поставок

Никита Котиков отметил, что с ростом числа контрагентов и объёмов информации, которую необходимо проверять и контролировать, возникает острая необходимость в автоматизации процессов управления рисками. Сегодня уже прослеживается чёткий тренд на внедрение технологий искусственного интеллекта в оценку поставщиков — от автоматического риск-скоринга до анализа технических доказательств реализации мер безопасности. ИИ позволяет не только ускорить обработку данных, но и повысить точность оценок, выявляя аномалии и риски, которые человек может упустить.

Илья Борисов добавил, что контроль за поставщиками должен стать постоянным, а не разовым, особенно в условиях нехватки квалифицированных ИБ-специалистов. Автоматизация — единственный устойчивый путь в этой ситуации, и в будущем искусственный интеллект сможет частично заменить аудиторов.

Уже в ближайшие годы появятся принципиально новые решения, способные не только проверять соответствие, но и прогнозировать риски, что кардинально улучшит процессы оценки и мониторинга поставщиков.

Илья Карелин призвал подходить к безопасности со «здоровой паранойей», особенно в контексте принципа Zero Trust. Он рассказал, что сейчас активно развиваются ИИ-ассистенты и анализаторы кода, которые помогают выявлять уязвимости на ранних этапах.

Однако он предупредил: впереди — борьба с участием ИИ с обеих сторон, где злоумышленники будут использовать искусственный интеллект для поиска слабых мест, а защитники — для укрепления периметра. Это сделает защиту цепочек поставок ещё более напряжённой и технологически сложной.

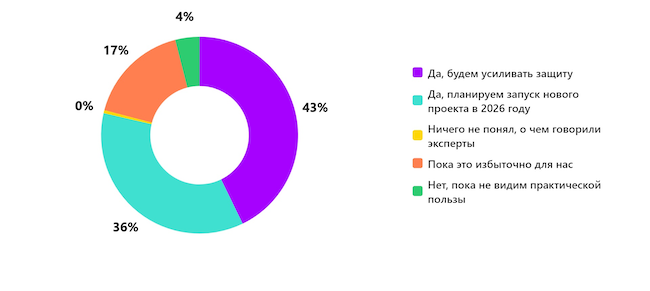

Финальный опрос показал, планируют ли зрители усиливать защиту от атак на цепочку поставок после эфира:

- Будут усиливать защиту — 43 %.

- Планируют запуск нового проекта в 2026 году — 36 %.

- Считают это избыточным для себя — 17 %.

- Пока не видят практической пользы — 4 %.

Рисунок 5. Планируете ли вы усиливать защиту от атак на цепочку поставок после эфира?

Выводы

Атаки на цепочку поставок стали одной из ключевых причин масштабных инцидентов в современной ИТ-инфраструктуре. Злоумышленники всё чаще обходят прямые защиты, проникая в компании через доверенных поставщиков, подрядчиков, открытые библиотеки и даже через технических агентов, оставшихся после завершения сотрудничества. Основной вектор атак — использование легитимного доверия, что делает такие инциденты особенно коварными.

Эффективная защита невозможна без системного подхода, сочетающего юридические, организационные и технические меры. Критически важно выстраивать процессы не на формальном заполнении анкет, а на доказательной базе, где каждый контрольный шаг подтверждается реальными данными. Переход от «бумажной безопасности» к риск-ориентированной модели позволяет объективно оценивать уровень защищённости контрагентов, а не просто закрывать требования на бумаге.

Особое внимание стоит уделить договорной работе: включение чётких обязательств по информационной безопасности, прописывание ответственности за инциденты, механизмов взаимодействия при атаке и прав на аудит — всё это становится не опцией, а необходимостью. При этом бизнес, а не только ИБ, должен быть владельцем процесса, принимая взвешенные решения о рисках и выгоде сотрудничества.

В ближайшие годы ключевым трендом станут автоматизация и внедрение ИИ в процессы оценки и мониторинга поставщиков. Искусственный интеллект уже помогает анализировать код, выявлять аномалии и прогнозировать угрозы, но в будущем он станет и оружием, и щитом — как в руках защитников, так и у злоумышленников. Эта гонка вооружений потребует от компаний не просто реагирования, а постоянного развития своих систем безопасности.

Безопасность больше не заканчивается на периметре компании. Она продолжается за его пределами — в каждом поставщике, в каждой библиотеке, в каждом подписанном обновлении. И только тот, кто научится контролировать всю цепочку, сможет действительно защитить свой бизнес.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!