И новички, и опытные сотрудники организаций сейчас часто становятся жертвами фишинга. Людей регулярно пугают новостями о том, что даже известные деятели науки или бизнеса страдают от мошенников. Неужели манипуляторам невозможно противодействовать?

- Введение

- Психология фишинга: приёмы манипуляции и когнитивные искажения

- Фишинг в корпоративной среде: уязвимости и поведенческие риски

- Кто чаще становится жертвой: исследование групп риска и факторов влияния

- Как защититься от фишинга: стратегии на трёх уровнях

- Выводы

Введение

В 2025 году масштабы фишинговых атак выросли до рекордных значений. Только «Лаборатория Касперского» годом ранее зафиксировала более 893 миллионов попыток перехода по фишинговым ссылкам — это на 26% больше, чем годом ранее.

По данным же BI.ZONE, число обнаруженных фишинговых ресурсов в России в 2024 году превысило 350 тысяч (рост более чем в полтора раза по сравнению с 2023 годом). Делаем предположение, что негативная динамика сохранится и в 2025 году.

В глобальном масштабе фишинг становится всё более персонализированным, технически изощрённым, снижая порог входа для злоумышленников. Отдельно стоит отметить злонамеренное использование ИИ — мошенники становятся умнее. Фишинг с использованием искусственного интеллекта — это особый вид кибератак, при которых злоумышленники применяют ИИ для создания более убедительных, персонализированных текстов (или иного контента). Для этого особенно часто используются LLM (тот же ChatGPT) — для автоматизации, усовершенствования фишинговых атак. Атаки с ИИ сложнее обнаружить. Они представляют серьезную опасность для бизнеса:

- Фишинговый контент, созданный с помощью ИИ, не содержит типичных ошибок, выглядит максимально правдоподобно.

- Искусственный интеллект позволяет быстро создавать фишинговые письма, и это сильно снижает стоимость атак.

- Использование ИИ для анализа жертв повышает качество персонализации сообщений.

- Злоумышленники могут создавать дипфейки — поддельные видео и аудио, имитирующих реальных людей.

- Злонамеренное использование ИИ усложняет обнаружение атак традиционными средствами защиты.

Для бизнеса последствия столь бурного роста киберугроз также крайне ощутимы. В 2024–2025 годах фишинговые атаки отмечаются экспертами как одни из главных источников прямых материальных потерь, разрушения деловой репутации.

Согласно статистике KnowBe4, в феврале 2025 года число фишинговых писем возросло на 17% в сравнении с показателями шести предыдущих месяцев. Основная масса таких сообщений (82%) содержала признаки использования ИИ.

Эксперты предупреждают: в 2025 году фишинг и связанные с ним киберугрозы будут только набирать обороты, усугубляя риски для частных лиц и организаций всех масштабов. Учитывая массовое распространение цифровых сервисов, рост числа активных кибергруппировок и постоянное совершенствование атакующих методов, фишинг превращается в по-настоящему глобальную проблему — её актуальность не ослабляет даже высокий уровень цифровой грамотности у потенциальных жертв.

Только российские компании в 2024 году столкнулись с утечкой более 1,5 миллиарда строк данных (в 2023 году было 1,2 миллиарда). Финансовый и репутационный урон становятся катастрофическим не только для крупных корпораций, но и для малого и среднего бизнеса. Ограниченные ресурсы, недостаток знаний в сфере кибербезопасности — обостряют ситуацию.

Психологические механизмы фишинга объясняют, почему даже профессионалы, обладающие высоким интеллектом и технической грамотностью, становятся жертвами атак в 2025 году. Современный фишинг опирается не столько на уязвимости программного обеспечения, сколько на слабости человеческой психики. В основе таких атак — особенности восприятия, механизмы принятия решений и особенно — эмоциональные реакции.

Психология фишинга: приёмы манипуляции и когнитивные искажения

Фишинг опирается на особенности мышления человека: даже самые рациональные и опытные люди принимают решения автоматически, особенно когда перегружены делами. Или когда просто устали. Именно этот момент позволяет злоумышленникам обращаться к базовым эмоциям, вынуждая действовать без анализа — кликнуть, пройти по ссылке, не задумываясь. Здесь ключевую роль играют когнитивные искажения. Пример — эффект авторитета, который приводит к слепому доверию, если письмо кажется исходящим от руководителя или службы безопасности.

Типичные приёмы злоумышленников — манипуляция временем («Срочно подтвердите операцию!»), эксплуатация страха потери доступа или денег, возбуждение любопытства («Ваша посылка прибыла, уточните детали!»).

Особо эффективно работают письма, написанные в подражание корпоративному стилю, в привычном получателю тоне, с личными обращениями, фирменными реквизитами, а также с визуальными триггерами (важные детали, выделенные красным). Всё это притупляет критическое восприятие и вызывает желание действовать.

Рисунок 1. Пример письма, которое намекает на срочность

Фишинговые сообщения могут быть крайне достоверными — используются имитации реальных сообщений от внутренних служб, копируются стиль, даже конкретные обороты корпоративной переписки. Письма часто маскируются под сообщения от известных брендов, и даже опытные сотрудники могут не распознать угрозу в момент усталости или спешки.

Краткий список типичных приманок:

- Страх или угроза. «Ваш аккаунт заблокирован, подтвердите данные».

- Давление времени — требование срочного ответа.

- Любопытство — предложение узнать некую важную информацию.

- Имитация авторитета. Письмо от имени руководителя или службы поддержки.

- Знакомый стиль часто используемого магазина.

- Личное обращение, фирменная подпись, стилистические особенности, иные маркеры доверия для получателя.

Пример (эмоционально окрашенное письмо): «Уважаемый Иван Иванович! Ваш аккаунт будет заблокирован через 3 часа за несанкционированную попытку входа. Срочно перейдите по ссылке для подтверждения личности. Письмо отправлено службой безопасности Microsoft».

Фишинг в корпоративной среде: уязвимости и поведенческие риски

В организациях проблема усугубляется корпоративными особенностями: сотрудники перегружены, относятся к корпоративной почте как к рутине. Очень часто — вообще работают автоматически. Быстрое исполнение просьб, особенно от руководства, без проверки деталей, становится нормой, чем и пользуются злоумышленники. Даже системы многоуровневой технической защиты не спасают, если человек открыл письмо и совершил ошибку — человеческий фактор остается основным уязвимым звеном.

Культура открытого обсуждения фишинговых инцидентов часто отсутствует: сотрудники боятся обсуждать странные письма, чтобы не выглядеть некомпетентными. Отсутствие регламентов по докладыванию об инцидентах (репортингу) и недостаточное внимание к обучению дают негативный результат: атаки проходят незамеченными, а изменения ситуации возможны только после инцидента.

Современные злоумышленники часто запускают таргетированные фишинговые кампании (для их обозначения используется термин spear phishing). Киберпреступники заранее анализируют структуру компании, затем стиль письма. Зачем? Чтобы создать крайне убедительный сценарий атаки. Каноничный пример — отправить вредоносный вложенный файл в формате RDP якобы для доступа к корпоративному ресурсу.

Также опасно снижение внимания после праздников или в сезон отпусков, когда бдительность сотрудников падает.

Внутрикорпоративные слабости:

- Чрезмерная загруженность, излишняя спешка, приводящие к невнимательному восприятию писем.

- Привычка следовать поручениям без проверки деталей.

- Замалчивание подозрительных инцидентов из страха быть обвинённым в ошибке.

- Отсутствие чётких регламентов быстрой коммуникации при выявлении угроз.

Существует парадокс «прочность цепи определяется слабейшим звеном». Смысл его в том, что техническая защита может быть на высшем уровне. Но вот в итоге роковую ошибку — совершает сам сотрудник, потому что доверяет обычному на вид рабочему письму. Указанная уязвимость свойственна сотрудникам всех уровней.

Крайне опасны атаки, в которых изучается конкретная цель (пример — ИТ-персонал), и отправляются вредоносные вложения для удаленного доступа, что может привести к компрометации всей инфраструктуры. Это таргетированный фишинг.

Интересный факт: в марте 2025 года эксперты зафиксировали фишинговую кампанию, в которой злоумышленники рассылали письма от имени популярного российского сервиса по поиску работы.

Кто чаще становится жертвой: исследование групп риска и факторов влияния

Статистика и научные исследования, актуальные для 2025 года, подтверждают: фишинг по-прежнему не теряет своей эффективности, а портрет типичной жертвы этой атаки стал ещё более многогранным. Наиболее серьезно рискуют молодые специалисты, чьё доверие к технологиям сочетается с высокой скоростью работы и одновременно — расслабленным малокритичным восприятием электронных посланий.

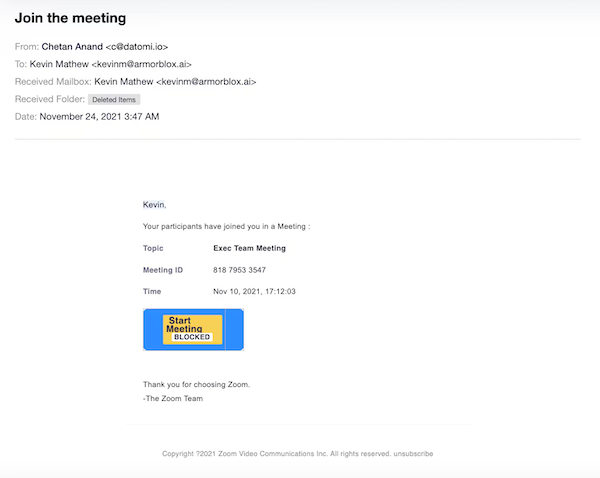

Рисунок 2. Пользователя просят присоединиться к созвону

Жертвами фишинга не обязательно становятся только наименее подготовленные сотрудники. Молодые специалисты (до 30), склонные к быстрому принятию решений и высокой доверчивости к цифровым каналам, кликают чаще остальных.

Группы риска:

- Молодые специалисты с высокой технологичностью, но низкой критичностью.

- Сотрудники департаментов, где много рутины и обработки писем (документооборот, HR, бухгалтерия, юридический отдел, ИТ-поддержка).

- Те, кто находится в состоянии выгорания или под постоянным эмоциональным стрессом — у них критичность притупляется, привычка действовать по шаблону возрастает.

Эмоциональное напряжение, усталость, стресс существенно увеличивают вероятность ошибочного клика — каждый балл субъективного стресса повышает этот риск на 15%. Корпоративная среда становится идеальной почвой для фишинга при высокой загрузке, недостатке обмена знаниями и слабом уровне киберосведомленности.

Как защититься от фишинга: стратегии на трёх уровнях

Эффективная защита требует комплексного подхода! Важно изначально разделять все решения на три уровня.

Индивидуальный уровень: как не поддаться на уловки фишеров

Перестать доверять электронной почте «по умолчанию», даже если письмо выглядит привычно. Особенно внимательно относиться к сообщениям с просьбой предоставить конфиденциальные данные или с вложениями неизвестного типа — всегда делать паузу, анализировать детали.

Важно не поддаваться эмоциям и избегать стандартной реакции.

Корпоративный уровень: технологии и процессы против фишинга

Есть также рекомендации, которые актуальны для корпоративного уровня, то есть для компаний, которые имеют в распоряжении десятки и сотни сотрудников.

- Технические фильтры, антивирусы. Сюда же относится и блокировка опасных вложений (например, файлов формата RDP).

- Сегментация корпоративных сетей; ограничение прав доступа и исходящих соединений.

- Регулярное обучение сотрудников (тренинги, симуляции атак, поощрение бдительности) и постоянное обновление знаний о новых схемах фишинга.

- Культура быстрого информирования сотрудников об инцидентах и попытках атак.

Также компаниям нужно подумать о внедрении удобных каналов сообщения о подозрительных письмах. Отчасти в этом может помочь программа повышения осведомлённости (Security Awareness).

Security Awareness: как выстроить культуру киберосведомлённости

Программы Security Awareness — отличный референс для построения коллективной обороны: подобные занятия позволяют не только закрепить знания, но и выработать устойчивые навыки анализа писем, распознавания нестандартных признаков угрозы и выработки инстинкта двойной проверки сомнительных сообщений. Подобные меры критически важны для формирования устойчивого поведения: чем выше уровень вовлечённости персонала, чем регулярнее моделируются новые сценарии атак, тем реже сотрудники поддаются эмоциям и тем сложнее фишеру пробить оборону даже в стрессовый период.

Лучшие практики Security Awareness вы найдете в списке:

- Персонализация под специфику должности (короткие, релевантные тренинги для занятых сотрудников, более глубокие сценарии для ИТ и финансов).

- Маскировка под обращения от полиции и других госорганов.

- Адаптивные тренинги, меняющиеся по степени сложности, с вовлечением геймификации и моментальной обратной связью.

- Оценка не только знания, но и поведения: регулярные симуляции фишинговых атак, отслеживание скорости реагирования и числа успешных репортов.

- Практика быстрых и простых способов репорта подозрительных писем интегрируется прямо в почтовый клиент.

- Признание и поощрение сотрудников, улучшивших навыки идентификации фишинга, создает сильную культуру кибербезопасности.

Ключ к успеху — вовлечённость сотрудников: программа с реальной игрой, подстройкой под роль, контекст и язык, где каждый становится элементом коллективной обороны. Только интеграция технологий, передовой аналитики и человеческого фактора способна превратить слабое звено в защищённый рубеж.

Подведём итоги. Для борьбы с фишингом полезны эти мероприятия:

- Внедрение современных корпоративных решений по информационной безопасности.

- Автоматическая блокировка опасных вложений.

- Сегментация сети, ограничение доступа к критичным системам.

- Запрет использования неофициальных каналов для рабочих коммуникаций.

- Регулярный анализ инцидентов и обмен опытом внутри коллектива.

Комплекс вышеуказанных мер — технологических и образовательных — позволяет существенно снизить риски фишинга, защитить компанию. А также — минимизировать человеческий фактор как уязвимость.

Выводы

Даже самые передовые технологии не способны полностью нейтрализовать уязвимость, связанную с человеческим фактором.

Статистика свидетельствует: масштабы фишинговых атак продолжают увеличиваться, а сценарии становятся все более персонализированными, что существенно затрудняет их распознавание даже для опытных пользователей.

Убытки бизнеса и частных лиц исчисляются миллиардами рублей. Они приводят не только к материальным последствиям, но и к значительным репутационным потерям, а утечки данных становятся регулярным явлением.

Именно когнитивные ошибки, основные психологические механизмы восприятия информации делают людей уязвимыми к социально-инженерным атакам. Атаки через манипуляцию эмоциями, срочностью, авторитетом или доверием к корпоративной среде по-прежнему чрезвычайно эффективны, ведь цифровая грамотность не отменяет врождённых искажений мышления.

Корпоративная среда усугубляет риски — при высокой интеграции сотрудников, обилии каналов коммуникации увеличивается и число векторов атак. А взаимодействие с подрядчиками, аутсорсерами — часто усложняет контроль потенциальных угроз.

Жертвами становятся не только технически неподкованные пользователи, но и талантливые специалисты, руководители высшего звена, иные сотрудники.

Необходим системный подход к противодействию фишингу и киберугрозам — требуется регулярное обучение сотрудников, внедрение техник критического мышления, развитие культуры информирования и обмена инцидентами, а также персонализация технических решений с учётом человеческого поведения. Бизнесу важно инвестировать не только в защитные технологии, но и в создание среды осознанности, где распознавание фишинга становится привычной реакцией.

В конечном счёте борьба с фишингом выходит далеко за рамки технических средств. Она требует взаимодействия психологической и технологической сфер, чтобы устойчиво противостоять современным угрозам. Только так можно минимизировать риски, а главное — обеспечить безопасность ресурсов организации.